社名を聞けば誰もが知る大手企業でも、退職者による情報漏洩が相次いで発覚しています。

人材の流動化が進む今、退職者による情報持ち出しはどの規模の企業でも起こりうる問題です。

発覚したときには、競合企業に自社の情報が流れていたり、顧客の情報が流出したりと、会社の信用問題に関わります。

この記事では、実際のニュース事例をもとに、退職者が情報を持ち出す動機・手口・企業へのリスク、そして今すぐ実践できる再発防止策を解説します。

退職者による情報漏洩事例──実際のニュースから学ぶ

退職者による情報漏洩は「大手だから起きる特殊な事件」ではありません。

実際に報道・公式発表された2022〜2026年の事例を4件紹介します。

それぞれの手口・発覚のきっかけ・法的結果を確認することで、「自社でも起こりうる」という具体的なイメージを持てるようにしてください。

【この章で紹介する事例】

・事例①:かっぱ寿司(カッパ・クリエイト)元社長による競合他社の食材原価データ持ち出し

・事例②:双日元社員による兼松への不正アクセス(2023年)

・事例③:プルデンシャル生命保険元社員による顧客情報の漏洩(2025年逮捕)

・事例④:ユナイテッドアローズ元従業員による取引先個人情報の持ち出し(2026年1月発覚)

事例①:かっぱ寿司(カッパ・クリエイト)元社長による競合他社の食材原価データ持ち出し(2022年逮捕)

回転ずしチェーン「かっぱ寿司」の運営企業・カッパ・クリエイトの元社長、田辺公己氏が不正競争防止法違反の容疑で2022年に逮捕された事件です。

田辺氏はゼンショーホールディングス(「はま寿司」の運営元)での取締役経験を持ち、カッパ・クリエイトに移籍後、前職のシステムから食材の原価データや仕入れ価格情報を不正に取得しました。

手口は、2020年9月に自宅近くのカフェでギガファイル便にデータをアップロードしてUSBメモリに保管。

その後、移籍先のカッパ・クリエイトの商品企画部長にメールで送信して共有し、かっぱ寿司の商品企画に活用したとされています。

2023年6月の判決では、懲役3年・執行猶予4年・罰金200万円が言い渡されました。

参考:日本経済新聞「かっぱ寿司元社長、営業秘密持ち出し認める 地裁初公判」

この事例の教訓

「転職先での評価を高めるための情報持ち出し」という動機と、「正規アクセス権を使った退職前の持ち出し」という手口が典型的に現れた事件です。

営業秘密の管理と退職時のアカウント即時停止が、いかに重要かを示しています。

事例②:双日元社員による兼松への不正アクセス(2023年)

大手商社・双日の元社員が退職後、前々職(兼松)の社内システムに不正アクセスして営業秘密となる資料を取得したとして2023年に逮捕された事件です。

手口が巧妙で、在職中に懇意にしていた兼松の派遣社員に対して「資料が必要だ」と口実を設け、電話でIDとパスワードを聞き出した上で、深夜に自宅のPCからシステムへログインするというものでした。

在籍時に作成した3万7,000件ものファイルのダウンロード履歴が記録されていたほか、深夜に単一のアカウントから大量のアクセスが繰り返されるという異常がアクセスログの監視で検知されたことが、発覚のきっかけとなりました。

参考:双日株式会社「当社元社員の逮捕について」

この事例の教訓

2点あります。

ひとつは「退職後もアカウントが有効なまま放置されていた」という管理上の問題。

もうひとつは「アクセスログを定期的に監視していたことで異常を検知できた」という点です。

退職後のアカウント即時停止とログ監視の両方が機能していれば、被害を未然に防げた可能性があります。

事例③:プルデンシャル生命保険元社員による顧客情報の漏洩(2025年逮捕)

プルデンシャル生命保険株式会社は2024年4月、元社員による顧客の個人情報漏洩を公式に発表しました。

その後、同社は刑事告訴を行い捜査に継続的に協力し続け、2025年2月に当該元社員が不正競争防止法違反の容疑で逮捕されたことを同日付で発表しました。

発覚から逮捕まで約10ヶ月を要しましたが、「内部調査→刑事告訴→警察捜査への協力」という企業側の粘り強い対応が実を結んだ事例です。

参考:プルデンシャル生命保険株式会社「顧客情報の持ち出しを行った元社員への法的対応についてのご報告」

この事例の教訓

被害届だけ出して終わりにするのではなく、弁護士や捜査機関と継続的に連携しながら証拠を積み上げていくことが、最終的な法的決着につながります。

また、個人情報漏洩の場合も、不正競争防止法の適用対象になりうる点を示した事例でもあります。

事例④:ユナイテッドアローズ元従業員による取引先個人情報の持ち出し(2026年1月発覚)

2026年1月、ファッションブランド「ユナイテッドアローズ」が取引先の個人情報漏洩を公式に発表しました。

2025年12月31日付で退社した元従業員が、退職直前の2026年1月6日に、クラウドサーバーの外部連携機能を使って個人情報を含む取引先リストや資料を個人のメールアドレスへ送付。

退職後の2026年1月4日に外部のPCへダウンロードするという手口でした。

漏洩した情報は取引先の氏名・勤務先企業名・所属部署・電話番号・メールアドレスなど約1万人分です。

元従業員は「持ち出した情報を使用していない」と述べており、使用の事実は確認されていませんでしたが、社会的な信用への影響は避けられませんでした。

参考:株式会社ユナイテッドアローズ「【3/17情報更新】お取引先様の個人情報漏えいに関するお詫びとご報告」

この事例の教訓

「退職直前の持ち出し+退職後のダウンロード」という、在職中と退職後を組み合わせた手口が使われました。

退職当日のアクセス権停止だけでは防げないケースで、退職予定者の行動監視と、クラウドサービスの外部連携機能への制限の重要性が浮き彫りになっています。

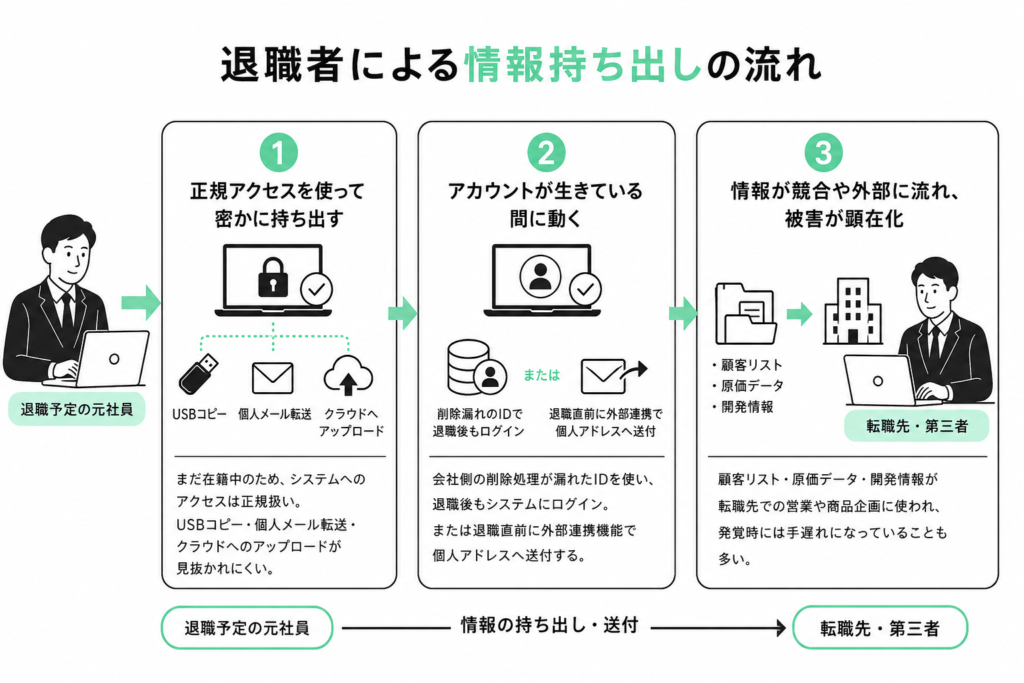

退職者が情報を持ち出す3つの動機と手口

4つの事例を見てきましたが、退職者はなぜ情報を持ち出すのでしょうか。

動機と、よく使われる持ち出しの手口を整理します。

「この章で紹介する内容」

・転職先での評価を高めるために持ち出す

・会社への不満・恨みを晴らすために動く

・よくある情報持ち出しの手口5パターン

転職先での評価を高めるために持ち出す

最も多いパターンが「転職先で価値を発揮するため」の持ち出しです。

- ・顧客リストや連絡先を持ち込み、転職先での営業活動に活用する

- ・前職の見積もり情報や価格データを参考に、転職先での商品開発・価格戦略に生かす

- ・競合の食材原価や開発情報を持ち込んで、転職先の競争優位につなげる

「引き連れていける顧客が多いほど転職先での評価が上がる」という心理が背景にあります。

かっぱ寿司事件もユナイテッドアローズ事件も、この動機が強く疑われる事案です。

会社への不満・恨みを晴らすために動く

退職トラブルや解雇をきっかけに、報復目的で動くケースもあります。

- ・現役社員への嫌がらせや業務妨害を目的に、社内情報を第三者に渡す

- ・取引先や顧客に「会社の内情」を意図的に暴露する

- ・SNSに機密情報や内部情報を投稿して企業の評判を傷つける

悪意が明確なケースほど刑事告訴につながりやすく、損害賠償の回収も比較的見込みやすい傾向があります。

よくある情報持ち出しの手口

退職者がよく使う持ち出しの手口を整理します。

| 手口 | 具体的な方法 |

|---|---|

| USB・外部メモリ | 退職前に業務PCからデータをコピーして持ち帰る |

| 個人メールへの転送 | 資料をGmailなどの私用メールに自分宛てで送付する |

| クラウドストレージ | GoogleドライブやDropboxに業務ファイルをアップロードする |

| 退職後のアカウント悪用 | 削除されていないIDでシステムにログインして情報を取得する |

| 印刷・スマートフォン撮影 | 資料を印刷して持ち帰る、または画面をスマートフォンで撮影する |

退職直前の持ち出しは「正規のアクセス権を使った操作」のため、外部攻撃と異なりログから異常として検知されにくいのが厄介な点です。

だからこそ、退職直前の行動監視と退職後のアカウント即時停止の両方が欠かせません。

退職者の情報漏洩で企業が受ける3つのリスク

情報漏洩が発覚した場合、企業には「法的・金銭的リスク」「信用のリスク」「競争力へのリスク」の3方向から打撃が及びます。

【この章で紹介する内容】

・損害賠償・法的責任のリスク

・顧客・取引先からの信頼を失うリスク

・競争力の低下リスク

損害賠償・法的責任のリスク

個人情報が漏洩した場合、過去の判例では1件あたり数千円〜数万円の損害賠償。

顧客データが数万件規模であれば、総額は数百万円〜数千万円に達する可能性があります。

営業秘密の持ち出しが伴う場合は、不正競争防止法違反として以下の責任を追及できます。

・民事:損害賠償請求+使用・開示の差止請求

・刑事:10年以下の懲役または2,000万円以下の罰金

出典:e-Gov法令検索「不正競争防止法」第21条

注意したいのは、「情報管理が不十分だった」として企業側も問われるリスクがある点です。

持ち出した退職者に責任を問えるかどうかは、企業の情報管理体制の水準にも左右されます。

顧客・取引先からの信頼を失うリスク

情報漏洩が発覚すると、顧客と取引先への謝罪・報告対応が必要になります。

報道されれば風評被害に発展し、売上減少が長期化することも珍しくありません。

プライバシーマーク(Pマーク)やISMS認証を取得している企業は、認証の取り消し対象になるケースもあります。

取引先がセキュリティ基準を求めている場合、認証の取り消しは取引そのものの消滅につながる可能性があります。

競争力の低下リスク

顧客リストや見積書・開発情報が競合に渡ると、会社の競争力を直接失います。

具体的には次のような影響が考えられます。

- ・元社員が転職先で自社の顧客を次々と引き抜く「顧客の水平移動」が起きる

- ・新商品・サービスの情報が先に漏れることで、市場投入のタイミングを失う

- ・価格情報が競合に渡り、見積もり競争で常に後手に回ってしまう

「退職した社員の情報管理」を怠ると、被害は個人情報の漏洩にとどまらず、会社全体の競争力にまで波及します。

退職者による情報漏洩を防ぐ対策

事前の対策なしに、退職者による情報漏洩を防ぐことはできません。

「退職当日の運用」から「日常のセキュリティ体制」まで、今すぐ実践できる対策を解説します。

情報セキュリティだけでなく、物理的なセキュリティ対策も必須です。

【この章で紹介する内容】

・退職当日にアカウントとアクセス権を完全停止する

・アクセス権限を「必要最小限」に絞る

・就業規則・秘密保持誓約書で情報持ち出しを明文化する

・ウイルス対策ソフトで情報持ち出しマルウェアを検知する

・UTMで社内ネットワークのアクセスを記録・管理する

・防犯カメラ・入退室管理で物理的な持ち出しを記録する

退職当日にアカウントとアクセス権を完全停止する

退職処理の中で、IDの無効化が最も漏れやすい作業です。

以下のすべてを退職当日に停止するチェックリストを用意し、担当者ごとに確認できる体制を整えましょう。

- ・社内システム・ERPのアカウント

- ・業務用メールアカウント

- ・VPN・リモートアクセスの認証情報

- ・Slack等のコラボレーションツールのID

- ・クラウドサービス(Google Workspace・Microsoft 365等)のアカウント

「退職チェックリスト」として文書化することで、担当者が変わっても処理の漏れを防げます。

ユナイテッドアローズの事例のように、クラウドサービスの外部連携機能も停止対象に含めることを忘れないようにしてください。

アクセス権限を「必要最小限」に絞る

平常時から「最小権限の原則」を意識してアクセス権を設定することが重要です。

- ・業務に必要なデータだけにアクセスできるよう、役職・部署ごとに権限を設定する

- ・退職の意向を示した社員は、重要データへのアクセスを早期に制限する

- ・経営幹部・管理職の権限は特に慎重に管理し、退職時には最優先で停止する

退職が近づいた社員のアクセスを早めに絞ることで、退職前の持ち出しリスクを大幅に下げられます。

就業規則・秘密保持誓約書で情報持ち出しを明文化する

法的な抑止力として、以下の整備が有効です。

- ・入社時と退職時の両方で秘密保持誓約書を締結する

- ・退職後の守秘義務期間を就業規則に明記する(一般的に3〜5年)

- ・「情報の持ち出しは懲戒・損害賠償の対象になる」と明確に規定する

秘密保持誓約書は、損害賠償請求時の重要な証拠になります。

誓約書がなくても不正競争防止法で対抗できますが、誓約書があると証明が容易です。

また、誓約書の存在が退職者への心理的な抑止力にもなります。

UTMで社内ネットワークのアクセスを記録・管理する

UTMは、ネットワークの入り口で外部との通信を一元管理するセキュリティ機器です。

退職者対策の観点では、主に2つの場面で有効です。

・通信ログの記録:「誰がいつどこに接続したか」を記録できる。

・URLフィルタリング:業務に不要なクラウドストレージサービスや外部サイトへのアクセスをブロックできる。

UTMを設置しておけば、在職中からの不審な通信を記録し、退職者による情報漏洩リスクを下げられます。

ウイルス対策ソフトで情報持ち出しマルウェアを検知する

退職前に社員がPCにバックドア(裏口)を仕込んでいた場合、退職後も社内ネットワークへの侵入経路が残ります。

ウイルス対策ソフト(エンドポイントセキュリティ)はこうした脅威に対して有効です。

ESETなどのエンドポイントセキュリティ製品は、USBメモリへの書き込みをデバイスコントロール機能で制限・ブロックできます。退職直前のUSBへの持ち出しルートを塞ぐ手段として有効です。

ランサムウェア対策なら

初めてセキュリティ対策に取り組むのであれば、まずはウイルス対策とUTMの導入がおすすめです。

UTMは複数のセキュリティ機能を一台に集約できるため、コストを抑えながら本格的な対策が始められます。

製品の詳細や導入のご相談は、お気軽にお問い合わせください。

防犯カメラ・入退室管理で物理的な持ち出しを記録する

サイバー上の対策だけでは、USBメモリへのコピーや資料の印刷・スマートフォンでの撮影といった物理的な情報持ち出しを防げません。

ここで有効なのが、防犯カメラと入退室管理システムです。

防犯カメラの効果

- ・オフィス内の行動を映像として記録し、退職前の不審な操作を証拠として残せる

- ・「監視されている」という心理的抑止力として機能する

- ・USBメモリの接続・資料の持ち出し・スマートフォンでの撮影行為を記録できる

入退室管理システムの効果

- ・「誰がいつ・どの部屋に入室したか」を自動で記録する

- ・退職予定者が退職直前の深夜・休日にオフィスへ入室したログが残る

- ・「いつ・誰が・何をしたか」を時系列で証明できる

サイバー(UTM・ウイルス対策ソフト)と物理(防犯カメラ・入退室管理)の両方を整備することで、デジタルと物理の両面から情報漏洩を防ぐ体制が完成します。

とくに「退職直前の持ち出し」への対策として、防犯カメラと入退室管理の組み合わせは非常に有効です。

弊社は防犯カメラメーカーでもあるので、デジタルと物理の両面を対策することを得意としています。

機器の選定から設置工事、運用まで一貫して対応できますので、お気軽にご相談ください。

退職者の情報漏洩に関するよくある質問

最後に、退職者の情報漏洩についてよくある質問を紹介します。

Q. 退職者に情報を持ち出された場合の損害賠償額はいくらですか?

個人情報1件あたりの損害賠償額は、過去の判例では数千円〜数万円が目安です。

件数が多いほど総額は増加し、数万件規模になると総額は数百万円〜数千万円に達します。

営業秘密が流出した場合は実害額+逸失利益の算定が必要で、弁護士への相談が不可欠です。

Q. 退職者が会社の情報を持ち出したら罪になりますか?

持ち出した情報が「営業秘密」に当たる場合、不正競争防止法違反として10年以下の懲役または2,000万円以下の罰金が科されます。

退職後にIDを使ってシステムに侵入した場合は、不正アクセス禁止法違反として3年以下の懲役または100万円以下の罰金の対象にもなります。

Q. 情報漏洩の原因で一番多いのはどれですか?

IPAの調査では、情報漏洩の主な原因として「内部不正(内部関係者による持ち出し)」「誤操作」「管理ミス」が常に上位を占めています。

外部からのサイバー攻撃よりも、内部関係者の行為や人的ミスが原因となるケースが多い点は見落とされがちです。

退職者に限らず、在職中の従業員による不正も含めた「内部不正対策」全体を見直すことが重要です。

Q. 退職後にも秘密を守る義務はありますか?

法律上の明示的な規定はありませんが、退職時に秘密保持誓約書を締結していれば守秘義務が継続します。

誓約書がない場合でも、不正競争防止法により「営業秘密」に該当する情報を持ち出す行為は違法です。

まとめ

退職者による情報漏洩は、大手企業でも実際に発生しています。

動機の多くは「転職先での評価向上」「会社への不満」です。

手口としては、USBへのコピー・個人メールへの転送・退職後のアカウント悪用などが使われます。

被害は損害賠償だけにとどまらず、顧客からの信頼喪失・競争力の低下にまで及びます。

そのため「制度」「ネットワーク」「物理」の三方向から対策することが重要です。

特にUTMとウイルス対策ソフトがサイバー上の脅威を防ぎ、防犯カメラと入退室管理が物理的な持ち出しを抑止・記録します。

まずは退職チェックリストの整備と、UTM・防犯カメラの導入検討から始めてみましょう。