近年、日本企業を狙ったサイバー攻撃が急増しています。

実際に大手企業から中小企業まで、ランサムウェアや情報ろうえいによって業務停止や多額の被害が発生しています。

「サイバー攻撃を受けた企業にはどのような事例があるのか?」

「被害額や復旧までの期間はどれくらいなのか?」

「なぜ攻撃を受けてしまったのか?」

このような疑問を持つ企業の情シス担当者や経営者も多いでしょう。

しかし、サイバー攻撃の事例を知らないままでは、自社のリスクを正しく把握できません。

そこで本記事では、2025年にサイバー攻撃を受けた企業の実例を中心に、以下の内容を紹介します。

2025年にサイバー攻撃を受けた企業

ここでは、2025年に報道されたサイバー攻撃の被害企業を紹介します。

【紹介する企業の業種】

・飲料、食品メーカー

・通信販売業

・医療・介護用品メーカー

・損害保険業

・医療機関

飲料・食品メーカー

2025年には国内大手飲料メーカーがサイバーテロに遭い、大きな問題となりました。

詳細は以下のとおりです。

| 原因 | ランサムウェア攻撃 |

| 発生年月 | 2025年9月 |

| 主な被害状況 | ・受注・出荷を担う基幹システムが停止 ・前年同期比売上高が約3割減少 ・最大約191万件の個人情報が流出 |

| 復旧までの期間 | ・オンライン受注システム(EOS)の復旧は2025年12月初旬 ・物流の完全正常化は2026年2月 |

参考:アサヒグループホールディングス「ニュースルーム」

サイバーテロが発生してから復旧までは約5か月もの期間を要しました。

このように、飲料・食品メーカーがサイバー攻撃に遭うと、生産や物流を管理するシステムが停止し、製造や出荷に大きな影響が出る可能性があります。

通信販売業

2025年に通信販売業がサイバー攻撃の被害に遭ったケースを紹介します。

| 原因 | ランサムウェア攻撃 |

| 発生年月 | 2025年10月 |

| 主な被害状況 | ・受注・出荷を担う物流システムを停止 ・通信サイトの停止 ・約70万件以上の個人情報が流出 ・2025年11月度の売上高は前年同月比95%減 |

| 復旧までの期間 | オンライン受注システム(EOS)の復旧は2026年1月に復旧 |

参考:日本経済新聞「サイバー攻撃受けたアスクル、全容解明になお時間 動向まとめ読み」

システムが停止したこともあり、前年同月と比べて売上が大きく減少しました

通信販売業の場合、自社だけでなく、物流を委託している企業や商品を仕入れている企業にも被害が及びます。

医療・介護用品メーカー

以下は医療品、介護用品販売メーカーがサイバー攻撃に遭ってしまった例です。

| 原因 | ランサムウェア攻撃 |

| 発生年月 | 2025年8月 |

| 主な被害状況 | ・受注、出荷業務の停止 ・個人情報の流出 |

| 復旧までの期間 | 8月27日に業務再開 |

参考:オオサキメディカル「お知らせ一覧」

比較的短期間で業務が再開しました。

その後の調査で一部個人情報の流出が確認されています。

損害保険業

損害保険業もサイバー攻撃の被害に遭っています。

| 原因 | ランサムウェア攻撃 |

| 発生年月 | 2025年4月 |

| 主な被害状況 | 約7万5,000件の顧客情報が流出した可能性がある |

| 復旧までの期間 | システムの一時停止後、順次復旧 |

参考:損保ジャパン「当社委託先におけるランサムウェア被害に伴う情報漏えいのおそれについて」

損害保険会社の場合、業務への影響は最小限ですが、情報の流出などで信頼が低下してしまいます。

医療機関

医療機関もサイバー攻撃の対象となりやすい業種です。

狙われやすい理由として、身代金の要求や患者の情報の価値、システムのレガシー化によるセキュリティの脆弱性などがあげられます。

レガシー化とは

導入から長期間が経過し、老朽化、複雑化、ブラックボックス化したITシステムが、最新技術に対応できず負の遺産化する現象

以下は2026年2月に医療機関で発生した事例です。

| 原因 | ランサムウェア攻撃 |

| 発生年月 | 2026年2月 |

| 主な被害状況 | 個人情報約1万件の漏えい |

| 復旧までの期間 | 約1か月 |

参考:日本医科大学 武蔵野小杉病院「お知らせ一覧」

ナースコールの動作に不具合が発生したことで、被害が発覚しました。

医療機関でサイバー攻撃が発生した場合、平常通りの医療が行われず、人命にも関わる可能性があります。

サイバー攻撃を受けた有名企業

サイバー攻撃は中小企業だけでなく、日本を代表する大企業でも発生しています。

高度なセキュリティ対策を行っている企業でも、サプライチェーンや委託先などを狙われるケースが増えています。

ここでは、実際に報道された事例を確認しましょう。

【紹介する有名企業の業種】

・自動車メーカー

・ハウスメーカー

・コンテナターミナル

・出版・エンターテインメント

自動車メーカー

2022年2月、トヨタ自動車は、国内全14工場(28ライン)の稼働を一時停止しました。

原因は、主要取引先である小島プレス工業が受けたランサムウェアによるサイバー攻撃です。

サイバー攻撃の詳細は次のとおりです。

| 攻撃経路 | 小島プレス工業のVPNから社内ネットワークに侵入された |

| 被害内容 | 部品受注システムがダウントヨタ自動車国内全工場が1日停止 |

| 復旧までの期間 | 工場再開:1日システム復旧:1か月 |

| 影響 | 約13,000台の生産遅延 |

参考:小島プレス工業株式会社「小島プレス工業からのお知らせ」

自動車の製造は、多くの企業が関わっているため、関連企業が狙われるケースも考えられます。

中小企業でもサイバーセキュリティ対策をしなくてはいけない理由の代表例です。

ハウスメーカー

2024年5月、積水ハウスの会員制サイト「積水ハウス Netオーナーズクラブ」がサイバー攻撃を受けました。

過去に使用していたページのセキュリティ設定に不備があったようです。

| 攻撃手段 | SQLインジェクション |

| 被害内容 | 漏えいの可能性を否定できない人数:464,053 人 |

| 影響 | 当該サイトの運営停止 |

参考:積水ハウス「お客様情報等の外部漏えいに関するご質問」

攻撃手段は、データベースに命令文(SQL文)を送りつけて情報を不正に入手する「SQLインジェクション」でした。

現在積極的に活用していないページであっても、対策を怠ってはいけない事例です。

コンテナターミナル

コンテナターミナルは、海上と陸上の輸送を結ぶ港湾施設です。

2023年7月4日、名古屋港の名古屋港統一ターミナルシステムがサイバー攻撃を受けました。

| 攻撃手段 | ランサムウェア感染VPN機器の脆弱性が利用された |

| 被害内容 | 全5ターミナルのコンテナ搬出入が停止した |

| 復旧までの期間 | 3日間 |

参考:名古屋港運協会「新着情報」

施設システムが停止してしまうと、物流がストップしてしまうため、あらゆる業種に影響が出る可能性があります。

出版・エンターテインメント

2024年6月8日、株式会社KADOKAWAは大規模なサイバー攻撃を受けました。

KADOKAWAグループの複数のサーバーがランサムウェア被害にあった事例です。

| 攻撃手段 | ランサムウェア感染 |

| 被害内容 | ・約25万人の個人情報流出 ・売上高84億円減、特別損失36億円 ・長期間のサービス停止 |

| 復旧までの期間 | 約2か月 |

参考:日本経済新聞「KADOKAWA、サイバー攻撃で特損36億円 補償・復旧に」

日本を代表するエンタメ企業でもサイバー攻撃被害に遭ってしまいます。

セキュリティ対策に取り組むことは重要ですが、100%確実に防げるものではありません。

発生したあとどうすべきなのかも準備する必要があります。

サイバー攻撃を受けた企業の被害内容と影響

実際にサイバー攻撃を受けた企業では、復旧までに長い時間と多額のコストがかかるケースも多く報告されています。

ここでは、企業に発生する代表的な被害について解説します。

・情報漏えい・個人情報流出の規模

・業務停止・システム障害による損失

・株価・ブランド・信頼への影響

情報漏えい・個人情報流出の規模

サイバー攻撃を受けると、企業が管理している情報や個人情報が流出します。

実際にランサムウェア感染の被害に遭った企業では、数万件〜数百万件の個人情報が流出した事例も少なくありません。

漏えいする情報の主な種類とリスクは以下のとおりです。

- ・氏名・住所・電話番号:フィッシング詐欺や強盗のターゲットリスト化

- ・クレジットカード情報:不正決済による直接的な金銭被害

- ・ID・パスワード:他サービスへの使い回しによる乗っ取り

流出した情報が悪用されると、二次被害が発生する可能性もあります。

業務停止・システム障害による損失

サイバー攻撃による業務停止やシステム障害は企業に大きな経済的損失をもたらします。

基幹システムが停止すると、販売や生産、物流などの業務が継続できなくなるためです。

- ・受発注システムが停止し、商品を発送できず売上が下がる

- ・業務効率が下がり、従業員が疲弊する

- ・医療機関などが被害に遭えば利用者の命に関わる

システムの完全復旧までは数か月かかるケースもあります。

企業の業績に大きな影響を与えるため、サイバーセキュリティ対策は必須といえるでしょう。

株価・ブランド・信頼への影響

サイバー攻撃は企業の株価やブランドイメージ、社会的信頼にも影響を与えます。

情報漏えいやシステム障害が公表されると、企業のセキュリティ体制に対する不信感が広がるためです。

サイバー攻撃の被害だけで株価が下がるわけではありません。

しかし、どこまで影響があるかは不透明であり、少なからず業績に関わってきます。

日本のサイバー攻撃被害の現状

実際、日本ではどの程度サイバー攻撃が発生しているのでしょうか。

ここでは、被害の現状を見ていきます。

【この章で紹介する内容】

・世界でトップクラスにサイバー攻撃を受けている

・日本のサイバー攻撃が多いのはなぜか

・サイバー攻撃を受けた中小企業の割合

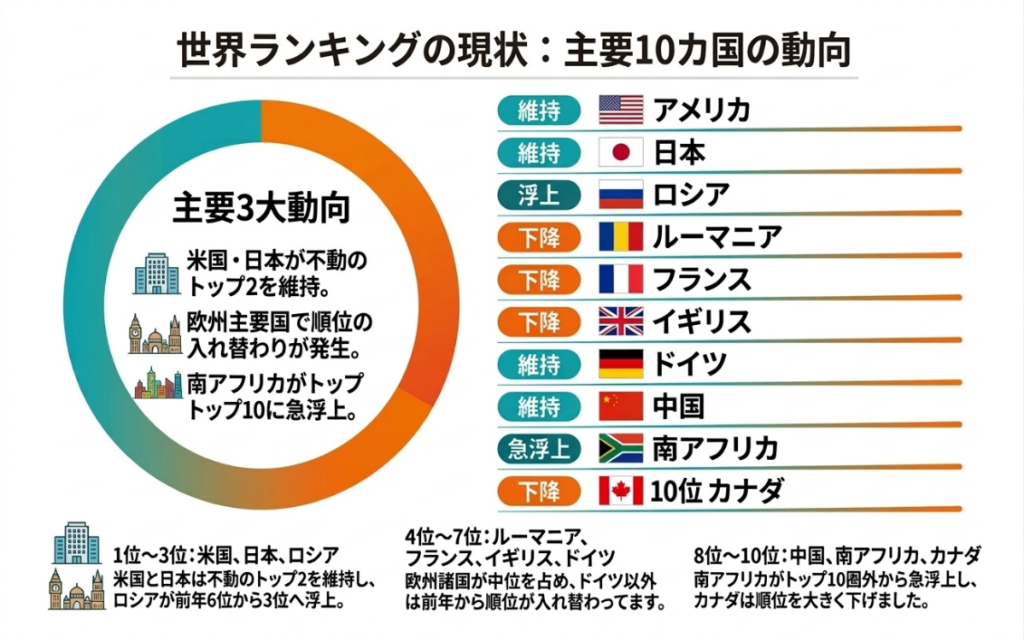

世界でトップクラスにサイバー攻撃を受けている

日本は世界でもサイバー攻撃の影響を受けている国のひとつです。

サイバーセキュリティクラウドの調査によると、攻撃元国のランキングで日本はアメリカに次いで世界第2位となっています。

このデータは、日本が攻撃の送信元として利用されているだけでなく、攻撃対象にもなっている可能性を示しています。

主な攻撃の傾向は次のとおりです。

・SQLインジェクションなどの従来型攻撃が増加

・APIを狙うSSRF攻撃が前月比3倍に増加

・自動化ツールによる大規模スキャン

・Webアプリケーションを狙う攻撃の増加

出典:サイバーセキュリティクラウド株式会社「Webアプリケーションへのサイバー攻撃検知レポート」

このように日本の企業やWebサービスは世界的に見ても攻撃の標的になりやすい環境にあるといえます。

日本のサイバー攻撃が多いのはなぜか

日本でサイバー攻撃が多い理由は、経済大国でありながら、セキュリティ対策が遅れていることがあげられます。

狙われやすい主な原因は次のとおりです。

- ・デジタル化が進んでいる一方で、セキュリティ対策ができていない

- ・古いシステムを使い続けている企業も多い

- ・サプライチェーンの弱点を突かれる

大企業がサイバーセキュリティ対策を強化していても、取引先を経由して狙われる事例も増えています。

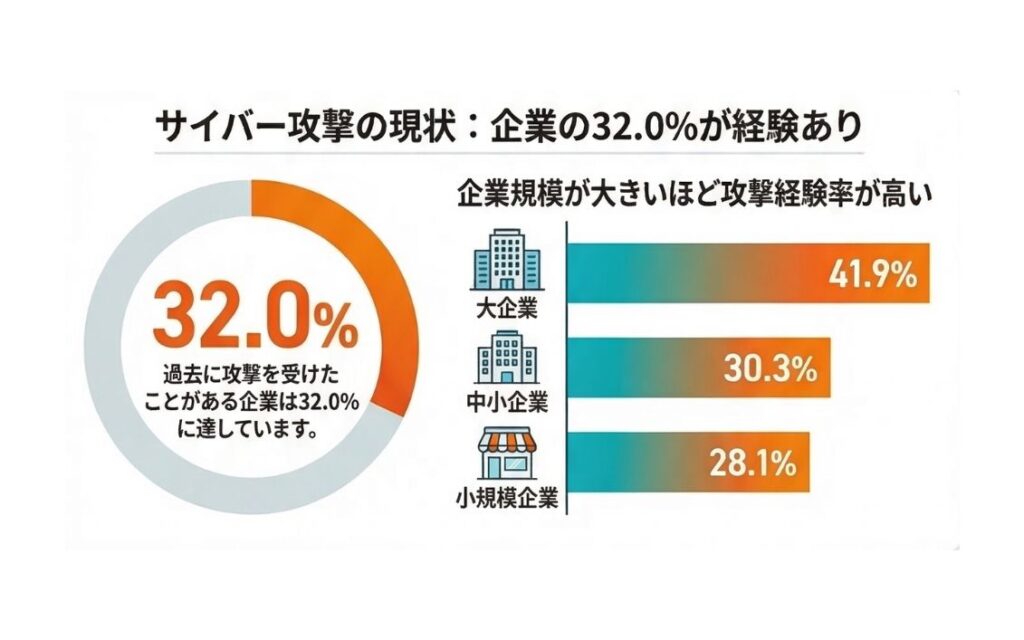

サイバー攻撃を受けた中小企業の割合

帝国データバンクによると、過去にサイバー攻撃を受けた経験がある企業は「32.0%」。

そのうち、大企業は41.9%、中小企業が30.3%を占めています。

また、注意点としては、サイバー攻撃を「1カ月以内に受けた(可能性がある場合も含む)」と回答した「中小企業」と「小規模企業」が増加している点です。

参考:帝国データバンク「サイバー攻撃に関する実態調査(2025年)」

「うちは大きな会社じゃないから大丈夫」とは言えない時代になってきています。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

代表的なサイバー攻撃の種類と手口

企業がサイバーセキュリティ対策を行う際、重要なのは、攻撃の種類や手口を把握することです。

代表的なサイバー攻撃には次のようなものがあります。

| 攻撃の種類 | 手口 | 主な被害 |

|---|---|---|

| ランサムウェア | システムやデータを暗号化し、復旧と引き換えに身代金を要求 | 業務停止・データ損失 |

| フィッシング攻撃 | 偽メールや偽サイトでID・パスワードを盗む | 不正ログイン・情報漏えい |

| DDoS攻撃 | 大量の通信を送りつけてサーバーを停止させる | Webサイト停止 |

| SQLインジェクション | Webサイトの脆弱性を利用してデータベースに侵入 | 個人情報流出 |

| マルウェア感染 | 悪意あるプログラムを感染させる | システム破壊・情報窃取 |

このようにサイバー攻撃は技術的な脆弱性だけでなく、人のミスや運用の隙も狙うことが多いため、システム対策と従業員教育の両方が重要になります。

サイバー攻撃を受けた企業の共通点

被害に遭う企業には、業種を問わずいくつかの共通した弱点が見られます。

自社が以下の状態に陥っていないか、セルフチェックのつもりで確認してください。

- ・OSやソフトウェアが旧世代のまま放置されている

- ・社員のセキュリティ意識が低く、教育が形式化している

- ・バックアップがオンライン上のみで管理されている

これらの共通点は、「ITへの投資をコストと捉え、後回しにしている」という経営姿勢に起因しています。

たとえば、攻撃の入り口として多いのは「古いVPN機器」です。

サポートが終了した機器を使い続けたり、複雑なパスワード設定を避けたりしている企業は、攻撃者からターゲットとされます。

最新の脅威に対する認識を全社で共有し、デジタルとリアルの両面から防御を固める姿勢こそが、被害に遭わない企業に共通する強みといえるでしょう。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

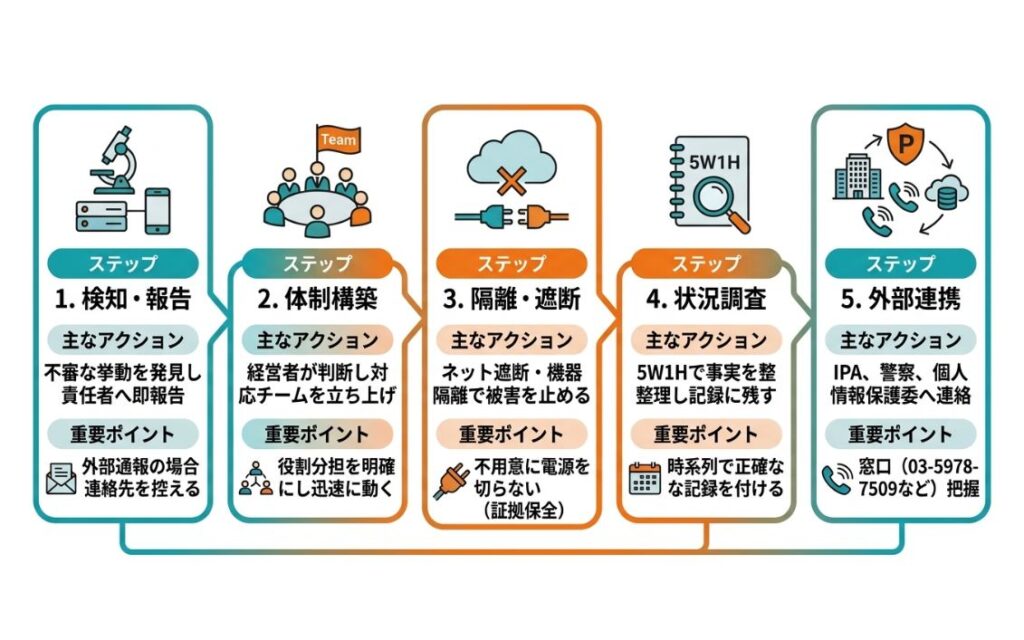

サイバー攻撃を受けたらどうすればいい?初動対応フロー

サイバー攻撃や情報の漏えいなどの「セキュリティインシデント」が発生した際、被害を最小限に抑えるためには、迅速かつ正確な初動対応が不可欠です。

ここでは、IPAの「中小企業のためのセキュリティインシデント対応手引き」を参考に対応フローをまとめました。

1.異変の検知と情報セキュリティ責任者への報告

2.経営者による緊急対応体制の構築

3.被害拡大を防ぐためのネットワーク遮断・隔離

4.状況の調査と「5W1H」での情報整理

5.外部機関や公的窓口への相談・届出

異変の検知と情報セキュリティ責任者への報告

まず、システムや端末の挙動に不審な点(インシデントの兆候)を発見した場合は、速やかに情報セキュリティ責任者に報告します。

外部から通報を受けた場合は、後ほど詳細を確認できるよう通報者の連絡先などを確実に控えておくことが重要です。

経営者による緊急対応体制の構築

報告を受けた責任者が対応の必要があると判断した場合、直ちに経営者へ報告を行います。

経営者は、事業や顧客への影響を考慮した上で、速やかにインシデント対応のための体制(チーム)を立ち上げなければなりません。

あらかじめ策定している方針に従い、責任者や担当者の役割分担を明確にすることで、混乱を防ぎます。

被害拡大を防ぐためのネットワーク遮断・隔離

被害がさらに広がる可能性がある場合、最優先で行うべきは「隔離」です。

ネットワークの遮断や対象機器の隔離、システムの停止を検討してください。

ウイルス・ランサムウェア感染の場合、感染したパソコンやサーバーを直ちにネットワークから切り離します。

不用意に電源を切ると、メモリ上に残された証拠(ログなど)が消えてしまう可能性があるため、操作には注意が必要です。

状況の調査と「5W1H」での情報整理

適切な判断を下すために、現状を5W1H(いつ、どこで、誰が、誰を、何を、なぜ、どうしたのか)の観点で整理します。

発覚日時や発生事象、被害を受けたシステムの状況などを時系列で記録しておき、後の原因究明や法的対応に役立てましょう。

外部機関や公的窓口への相談・届出

自社のみでの対応が困難な場合は、IT製品のメーカーや保守ベンダー、あるいは専門の相談窓口に支援を求めましょう。

また、内容に応じて適切な機関への届出が必要です。

| 相談したい内容 | 相談・届出先 |

|---|---|

| 技術的な相談 | IPA(独立行政法人情報処理推進機構) |

| 犯罪性がある場合 | 警察のサイバー犯罪相談窓口 |

| 個人情報が漏えいした場合 | 個人情報保護委員会 |

| ウイルス・不正アクセス被害 | IPAへの届け出 |

サイバー攻撃を受けた際、スムーズに動けるように手順を決めておきましょう。

企業が今すぐ実施すべきサイバーセキュリティ対策

サイバー攻撃の被害を最小限に抑えるためには、事前の準備が重要です。

ここでは、企業が実施すべきサイバーセキュリティ対策を紹介します。

| 対策 | 内容 |

|---|---|

| OS・ソフトウェアの更新 | 脆弱性を放置しないよう、常に最新の状態を保つ |

| パスワード管理と多要素認証 | 使い回しを防ぎ、不正ログインのリスクを下げる |

| データのバックアップ | ランサムウェアや障害に備えて復旧できる体制を整える |

| ウイルス対策ソフトの導入 | 端末へのマルウェア感染を防ぐ |

| UTMなどのセキュリティ機器導入 | ネットワークの入口で不審な通信を検知・遮断する |

| 社内ルールの整備 | USB利用やメール対応などの運用ルールを明確にする |

| 従業員教育の実施 | フィッシングメールや不審な挙動に気づけるようにする |

| インシデント対応手順の作成 | 攻撃を受けた際に迅速に対応できる体制を整える |

サイバーセキュリティ対策は一部の機器を入れれば終わりではなく、技術・ルール・教育を組み合わせて進めることが重要です。

まずは基本対策を固めたうえで、自社に必要な機器や運用体制を整備していきましょう。

企業がサイバーセキュリティ対策をする際の手順については以下のページで詳しく解説しています。

中小企業サイバーセキュリティ対策の始め方|最初にやるべき手順と具体策を解説

よくある質問

最後によくある質問を紹介します。

サイバー攻撃にあった日本企業は?

日本では多くの企業がサイバー攻撃の被害に遭っています。

代表的な事例としては、トヨタ自動車、KADOKAWA、積水ハウス、アスクル、アサヒグループホールディングスなどがあります。

これらの企業ではランサムウェアやSQLインジェクションなどの攻撃により、工場停止やサービス停止、個人情報流出といった被害が発生しました。

大企業でも被害に遭うことから、企業規模に関係なくセキュリティ対策が重要とされています。

2025年にサイバー攻撃を受けた企業は?

2025年には、飲料・食品メーカー、通信販売企業、医療機器メーカー、損害保険会社、医療機関など、さまざまな業種でサイバー攻撃の被害が報告されています。

多くのケースでランサムウェア攻撃が原因となり、基幹システムの停止や個人情報漏えい、売上の大幅減少などの被害が発生しました。

特にECサイトや物流システムを持つ企業では、業務停止が長期化する傾向があります。

サイバー攻撃の代表例は?

代表的なサイバー攻撃には、ランサムウェア、フィッシング攻撃、DDoS攻撃、SQLインジェクション、マルウェア感染などがあります。

特に近年は、データを暗号化して身代金を要求するランサムウェアが増加しています。

また、メールを利用したフィッシング攻撃やWebサイトの脆弱性を狙う攻撃も多く、企業のシステムや個人情報が狙われています。

DDoS攻撃の事例は2025年にありましたか?

2025年も、企業や政府機関のWebサイトを狙ったDDoS(分散型サービス拒否)攻撃の事例が報告されています。

DDoS攻撃とは、大量の通信をサーバーに送りつけて処理能力を超えさせ、サービスを停止させる攻撃です。

ECサイトや金融サービス、公共機関のサイトなどが標的になりやすく、サービス停止や機会損失などの被害が発生する可能性があります。

まとめ サイバー攻撃を受けた企業の事例から学び、今すぐ対策を始めよう

サイバー攻撃は、大企業だけでなく中小企業や医療機関など、あらゆる組織で発生しています。

重要なのは、被害を受けてから慌てて対応するのではなく、事前に備えることです。

まずはソフトウェア更新やパスワード管理、バックアップ、社内教育など、基本対策から見直していきましょう。

必要に応じて、UTMなどのセキュリティ機器の導入も有効です。

自社に必要な対策がわからない場合は、専門家に相談しながら、できるところから早めに進めましょう。

サイバーセキュリティ対策についてお悩みがあれば、ぜひお気軽にご相談ください。