【この記事がおすすめな人】

・病院へのサイバー攻撃がどんな被害をもたらすか知りたい方

・自院のセキュリティ対策を見直したいと考えている方

・「うちはまだ大丈夫」と思っているが、実態が気になってきた方

近年、ランサムウェアと呼ばれるウイルスが院内システムに侵入し、電子カルテや医療機器が使えなくなるケースが続出しています。

実際に、電子カルテが突然使えなくなり、2ヶ月以上、通常診療ができなくなったケースもあります。

こうした被害は大病院だけでなく、中小規模の病院でも発生する可能性があり、「気づいたときには手遅れ」というケースもゼロではありません。

そこでこの記事では、実際に発生した病院へのサイバー攻撃をまとめました。

紹介する事例を「他人事」ではなく「自分事」としてとらえ、自院のセキュリティ対策を見直すきっかけにしてください。

病院へのサイバー攻撃の現状|被害件数と規模の最新データ

病院へのサイバー攻撃は、 警察庁のデータが示す通り、件数は高水準で推移しています。

医療機関は今や攻撃者にとって優先度の高いターゲットといえるでしょう。

この章では、医療機関がサイバー攻撃に遭っている件数をデータを用いて紹介します。

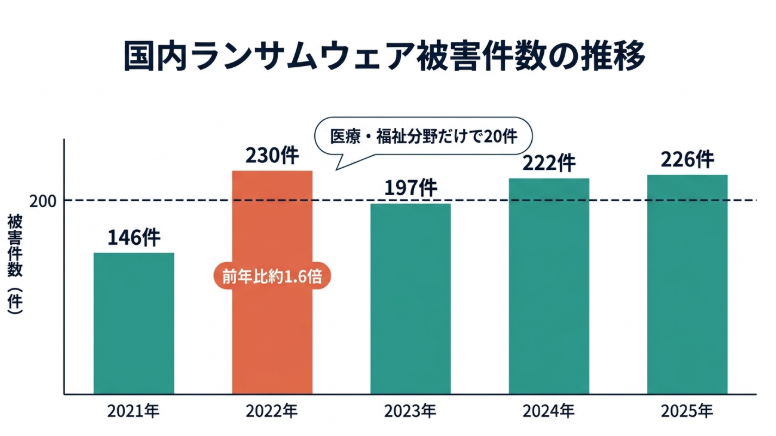

国内医療機関のランサムウェア被害件数の推移

警察庁によると、国内のランサムウェア被害件数は2021年に146件、2022年には230件(前年比約1.6倍)と急増しました。

そのうち、データが記録されている2022年の医療・福祉分野の被害は、20件にのぼります。

増加の背景には、医療DXの加速があります。

コロナ禍以降、電子カルテ・オンライン診療・遠隔モニタリングなどインターネット接続が広がった一方で、セキュリティ対策の整備が追いついていない医療機関が多いのが実態です。

件数が高水準で推移している点を見ると、一時的な増加ではなく、構造的な問題として継続しているといえます。

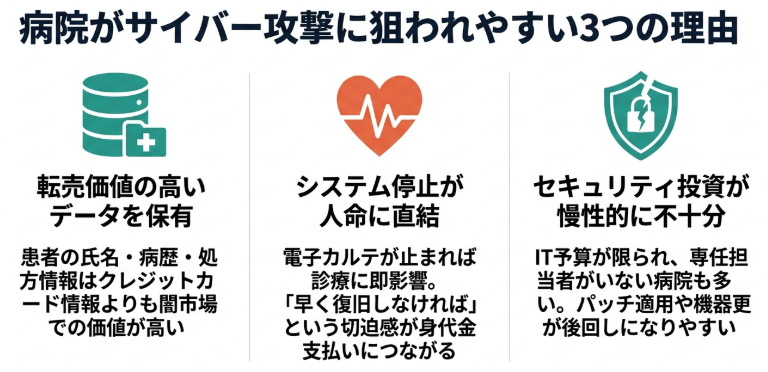

病院が狙われやすい3つの理由

病院がサイバー攻撃者に特に狙われやすい理由は、以下の3点です。

攻撃者にとって、医療機関は「攻めやすく、実入りの大きいターゲット」として映っています。

これら3つの要因が重なることで、医療機関は攻撃者にとって「狙い目」になっています。

そのため、病院ではサイバーセキュリティ対策が必要不可欠です。

病院のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、まずはウイルス対策とUTMの導入がおすすめです。

UTMは複数のセキュリティ機能を一台に集約できるため、コストを抑えながら本格的な対策が始められます。

製品の詳細や導入のご相談は、お気軽にお問い合わせください。

【一覧表】病院へのサイバー攻撃の実例まとめ

以下に、日本国内で実際に発生した主な病院へのサイバー攻撃事例を一覧にまとめました。

| 発生日 | 施設名 | 攻撃手法 | 主な被害内容 | 診療への影響・復旧期間 |

|---|---|---|---|---|

| 2021年10月31日 | つるぎ町立半田病院(徳島県) | ランサムウェア(LockBit 2.0) | 電子カルテを含む院内システム全体が暗号化。個人情報の外部流出は確認されず | 通常診療を約2ヶ月停止(2022年1月4日に再開)。復旧費用約7,000万円 |

| 2022年10月31日 | 大阪急性期・総合医療センター(大阪府) | ランサムウェア(サプライチェーン攻撃) | 電子カルテを含む基幹システムが暗号化。院内約2,200台のPC端末に不正アクセスの痕跡 | 緊急以外の手術・外来を一時停止。基幹システム再開まで43日、全体復旧まで73日。被害額は調査費用数億円+逸失利益十数億円以上 |

| 2024年5月19日 | 岡山県精神科医療センター(岡山県) | ランサムウェア | 仮想サーバー23台・物理サーバー6台・PC端末244台が暗号化。患者情報(氏名・住所・生年月日・病名等)最大約40,000人分が流出の可能性 | 電子カルテ含む総合情報システムが障害。復旧まで数週間を要した |

| 2026年2月9日 | 日本医科大学武蔵小杉病院(神奈川県) | ランサムウェア | ナースコールシステムのサーバーが標的。患者・職員・実習医学生を含む個人情報が最終的に約131,700人分に拡大して漏洩。身代金150億円を要求 | 外来・入院・救急は通常通り継続。個人情報保護委員会・文部科学省・厚生労働省への報告対応が発生 |

| 2026年4月21日 | 市立奈良病院(奈良県) | サイバー攻撃(ウイルス感染の疑い) | 電子カルテ・眼科・生理検査の3システムが停止。ネットワーク監視装置が深夜に異常通信を検知し、サーバーをネットワークから物理的に切り離して対応 | 救急受け入れを4月22日午前3時より全面停止、外来診療も原則停止。入院患者は手書き運用に切り替え。復旧時期は未定(発生翌日時点) |

5件すべてに共通しているのは、院内ネットワークや接続機器が侵入口になっている点です。

「院内ネットワークは閉じているから安全」という認識が、被害を招きます。

以降で、各被害事例の詳細を見ていきましょう。

事例①|つるぎ町立半田病院(2021年)

つるぎ町立半田病院の事例は、日本で病院へのサイバー攻撃が社会問題として注目されるきっかけとなりました。

一般病床120床の地方病院でも、ここまでの被害が出るという現実を医療業界全体に知らしめた事案です。

被害の経緯と影響

2021年10月31日深夜、病院内のプリンターから突然、英語で書かれた文書が印刷されました。

「あなたのファイルはすべて暗号化された。元に戻したければ連絡してほしい」という趣旨の犯行声明でした。

システム担当者が確認すると、電子カルテをはじめとする院内システムがランサムウェア(LockBit 2.0)に感染していたことが判明しました。

以降、病院はすべての診療を紙カルテで対応することを余儀なくされました。

電子カルテがなければ過去の処方・アレルギー情報・検査歴が即座に参照できません。

医師・看護師・事務が手書きで対応を続けながら診療を維持しましたが、限界に近い状況が約2ヶ月続きました。

通常診療の再開は2022年1月4日です。

復旧費用は約7,000万円。なお、復旧業者が犯罪者グループと交渉し、別途身代金を支払った可能性が指摘されています。

| 項目 | 内容 |

|---|---|

| 被害発生日 | 2021年10月31日 |

| 通常診療再開 | 2022年1月4日(約2ヶ月の診療制限) |

| 復旧費用 | 約7,000万円 |

| 個人情報漏洩 | 確認されず |

出典:つるぎ町立半田病院「コンピュータウイルス感染事案有識者会議調査報告書」(2022年6月)

なぜ侵入されたのか|VPN脆弱性という盲点

有識者会議の調査報告書では、侵入経路はVPN装置の脆弱性を悪用したものと推定されています。

VPN装置の提供ベンダーが2019年に脆弱性を公表し、修正プログラムを配布していました。

しかし、病院のシステムにはそのパッチが適用されておらず、さらにベンダーが病院に対してパッチ適用の必要性を適切に説明していなかったことも問題として指摘されています。

報告書の結論は端的です。

「本事案はベンダーが昨今のセキュリティ事情を考慮せず、現在となっては極めて脆弱なシステムの販売と稼働を優先させたことにあった」とされています。

院外との通信窓口となるVPN機器の管理責任を、病院・ベンダーのどちらが担うかを明確にしておくことが重要だといえます。

出典:日本経済新聞「サイバー被害の病院、システム提供側に不備 徳島県」(2022年6月)

事例②|大阪急性期・総合医療センター(2022年)

大阪急性期・総合医療センターの事例は、「自院を直接狙われたわけではない」という点で注目すべき事案です。

委託先の脆弱性を踏み台にして侵入する「サプライチェーン攻撃」の典型例として、医療業界全体に広く知られています。

被害の経緯と影響

2022年10月31日の月曜朝、出勤した職員が電子カルテシステムにアクセスできない状態を発見しました。

調査の結果、ランサムウェアによる攻撃と判明しました。 基幹システムサーバーの大部分が暗号化されており、院内に設置された約2,200台のPCにも不正アクセスの痕跡が確認されました。

病院は緊急以外の手術・外来診療を一時停止し、救急受け入れも一部制限しました。

電子カルテを含む基幹システムが復旧したのは発生から43日後(12月12日)、部門システムを含めた全面復旧には73日(翌年1月11日)を要しました。

被害額として公表された数字は、調査・復旧費用として数億円、診療制限に伴う逸失利益として十数億円以上にのぼります。

2025年には、復旧工事を担当したNEC・生長会・日本電通の3社との和解が成立し、解決金10億円が支払われています。

| 項目 | 内容 |

|---|---|

| 被害発生日 | 2022年10月31日 |

| 基幹システム再開 | 発生から43日後(12月12日) |

| 全面復旧 | 発生から73日後(2023年1月11日) |

| 被害額 | 調査費用数億円+逸失利益十数億円以上 |

出典:大阪急性期・総合医療センター「情報セキュリティインシデント調査委員会報告書」

なぜ侵入されたのか|委託先経由のサプライチェーン攻撃

調査委員会報告書が明らかにした侵入経路は、病院が直接管理していない場所からです。

攻撃者は院内の給食を担当する委託業者(社会医療法人生長会が運営する給食調理センター)のVPN機器の脆弱性を突いて侵入しました。

この委託業者はVPNを通じて病院のネットワークと接続していたため、そこを踏み台として病院の基幹システムへ攻撃が拡大したのです。

取引先・委託先のセキュリティ管理状況も、自院のセキュリティの一部として把握する必要があるといえます。

事例③|岡山県精神科医療センター(2024年)

2024年5月に発生した岡山県精神科医療センターへの攻撃では、最大約4万人分という大規模な患者情報流出の可能性が生じました。

2025年2月に公表された調査報告書では、技術的な問題にとどまらず、組織としての危機意識の低さが被害を招いたと指摘されています。

被害の経緯と影響

2024年5月19日午後4時頃、電子カルテを含む総合情報システムに障害が発生しました。

施設はその日のうちに公式ウェブサイトでシステム障害を告知し、翌5月21日にランサムウェア攻撃であることが特定されました。

被害の規模は大きく、暗号化されたのは仮想サーバー23台・仮想用共有ストレージ1台・仮想基盤用物理サーバー3台・その他の物理サーバー6台・PC端末244台です。

6月7日、県警本部が患者情報の外部流出を確認しました。

氏名・住所・生年月日・病名等を含む患者情報(最大約40,000人分)と病棟会議の議事録等が流出した可能性があると公表されています。

| 項目 | 内容 |

|---|---|

| 被害発生日 | 2024年5月19日 |

| 個人情報流出の可能性 | 最大約40,000人分(氏名・住所・生年月日・病名等) |

| 暗号化範囲 | 仮想サーバー23台、物理サーバー6台、PC244台ほか |

出典:岡山県精神科医療センター「ランサムウェア事案調査報告書について」

なぜ侵入されたのか|危機意識の低さと組織的な問題

具体的な問題点として挙げられたのは、以下の点です。

- ・パスワード管理の甘さ

- ・アクセス権限設定の不備

- ・セキュリティパッチ適用の遅れ

- ・システム管理の実態を把握できていない体制

技術的な対策だけでなく、「誰がどの端末に触れられるか」「誰がどのシステムを管理しているか」という運用ルールの整備が不可欠だと示した事例です。

事例④|日本医科大学武蔵小杉病院(2026年)

2026年2月に発覚した日本医科大学武蔵小杉病院への攻撃は、「身代金150億円の要求」という衝撃的な数字で広く知られた最新事例です。

侵入経路が「医療機器保守用VPN装置」であったことは、2021年の半田病院と同じ構図を繰り返しています。

被害の経緯と影響

2026年2月9日午前1時50分頃、病棟のナースコール端末が動作不良を起こしました。

ナースコールシステムのベンダーが調査したところ、サーバーがランサムウェア攻撃を受けていることが判明。

病院は速やかに個人情報保護委員会・文部科学省・厚生労働省へ報告を行い、厚生労働省の初動対応チームが派遣されました。

外来診療・入院診療・救急受け入れはいずれも通常通り継続できましたが、漏洩した個人情報の規模は当初公表から大きく拡大してしまいます。

第1報時点では患者約10,000人分の漏洩が確認されましたが、2月27日の発表では患者約130,000人分・病院職員と実習医学生約1,700人分にのぼることが明らかになりました。

攻撃グループは150億円相当の身代金を要求したと報じられています。

| 項目 | 内容 |

|---|---|

| 被害発生日 | 2026年2月9日 |

| 最終的な漏洩人数 | 患者約130,000人分+職員・実習医学生約1,700人分 |

| 侵入経路 | 医療機器保守用VPN装置 |

| 身代金要求額 | 150億円相当 |

出典:日本医科大学武蔵小杉病院「当院へのサイバー攻撃による個人情報漏洩に関するご報告とお詫び(第1報・第2報)」日本経済新聞「患者情報漏洩は13万人分 サイバー攻撃被害の日本医大武蔵小杉病院」

なぜ侵入されたのか|医療機器保守用VPNという盲点

侵入経路となったのは、医療機器の保守・メンテナンスのために外部ベンダーが接続するVPN装置です。

「院内システム用のVPN」とは別に、「医療機器メーカーの保守担当者が遠隔接続するためのVPN」が設置されているケースは多くの病院に存在します。

こうした保守用VPNは「機器メーカーの管理」という認識から、病院側のセキュリティ管理の対象から抜け落ちやすいのがポイントです。

2021年の半田病院と2026年の武蔵小杉病院、どちらもVPN機器が侵入口となりました。

「どのVPN装置が、どこに接続できる状態になっているか」を定期的に棚卸しすることが重要です。

事例⑤|市立奈良病院(2026年4月)

2026年4月21日深夜に発生した市立奈良病院へのサイバー攻撃は、電子カルテが閲覧不能となり、翌朝から救急受け入れと外来診療が停止するという深刻な事態に発展しました。

奈良市が公式ホームページで第1報を発表した最新事例です。

被害の経緯と影響

2026年4月21日(火)深夜、病院のネットワーク監視装置が異常な通信を検知しました。

病院はただちに電子カルテおよび関係するサーバーをネットワークから物理的に切り離し、被害の拡大防止に動きました。

その結果、電子カルテ・薬局・処置管理の3システムが停止し、患者の電子カルテが閲覧できない状態になりました。

翌4月22日午前3時より救急受け入れ(ER)を全面停止。

外来診療も、緊急性の高い継続受診を除いて原則停止しました。

その結果、電子カルテ・眼科・生理検査の3システムが停止し、患者の電子カルテが閲覧できない状態になりました。

電子カルテのバックアップは前日分が保全されており、最大でも1日分のデータ損失で復旧できる見通しとされています。

個人情報の外部流出については、発表時点では確認中の状況です。

| 項目 | 内容 |

|---|---|

| 被害発生検知 | 2026年4月21日(火)深夜 |

| 救急・外来停止 | 4月22日午前3時より救急全面停止、外来も原則停止 |

| 停止したシステム | 電子カルテ・薬局・処置管理の3システム |

| 個人情報漏洩 | 発表時点では調査中(確認されず) |

| 復旧見通し | 発表時点で未定 |

出典:奈良市ホームページ(医療政策課)「市立奈良病院へのサイバー攻撃の疑いによる診療体制の一部制限と現状について」

なぜ侵入されたのか|特定のネットワーク機器が侵入口に

奈良市の公式発表によると、「特定のネットワーク機器を経由した外部からの侵入の可能性が高い」とされています。

発表時点では具体的な侵入経路の特定が完了しておらず、警察および専門ベンダーがログ解析を進めています。

ウイルス(マルウェア)感染の疑いがあるとして警察も調査に入っており、ランサムウェアかどうかは現時点で不明です。

これまでの事例と共通しているのは、「特定のネットワーク機器」という表現です。

VPN装置や外部接続機器が侵入口になるパターンは、半田病院・大阪急性期・武蔵小杉病院と繰り返されており、医療機関に共通した構造的な弱点といえます。

病院へのサイバー攻撃の手口3選

上記の事例から見えてくる攻撃手口を整理します。

病院を標的にしたサイバー攻撃には、共通したパターンがあります。

ランサムウェア攻撃

ランサムウェアとは、感染したコンピュータのファイルやシステムを暗号化し、復号のための身代金を要求するマルウェアです。

医療機関が特に狙われるのは、電子カルテが使えなくなると即座に診療に支障が出るからです。

製造業の生産ラインと異なり、「しばらく待てる」という状況が生まれにくいため、攻撃者にとって有利な状況になりやすいといえます。

現在もLockBit・Blackcat(ALPHV)・Qilinなど複数の攻撃グループが医療機関を優先的に狙っており、上記の4事例はランサムウェアによる攻撃でした。

VPN機器の脆弱性を悪用した不正侵入

事例に共通しているのが、VPN機器の脆弱性が侵入経路になっている点です。

VPN(仮想プライベートネットワーク)は、外部から病院内ネットワークへ安全に接続するための仕組みです。

ただし、ソフトウェアを最新の状態に保たないと、既知の脆弱性を悪用されるリスクがあります。

下記の通り、VPN機器の管理が甘い状態が被害を招いています。

| 事例 | VPNの種類 | 問題点 |

|---|---|---|

| 半田病院 | 院内システム用VPN | パッチ未適用。ベンダーからの説明不足 |

| 大阪急性期 | 委託業者との接続用VPN | 委託先のVPN脆弱性を経由した侵入 |

| 武蔵小杉病院 | 医療機器保守用VPN | 保守用として設置されたVPNが管理外に |

「誰がVPN機器の管理責任を持つか」が不明確なまま放置されているケースが、医療機関では多く見られます。

サプライチェーン攻撃(委託先経由の侵入)

大阪急性期・総合医療センターの事例が示したように、攻撃者は必ずしも病院を直接狙うわけではありません。

防御の薄い委託先・取引先を踏み台にして病院へ侵入する「サプライチェーン攻撃」は、自院のシステムをいくら強化しても防ぎきれない手口です。

給食業者・医療機器メーカー・ITベンダーなど、病院と接続しているあらゆる外部組織が潜在的な侵入経路になりえます。

自院のセキュリティ対策に加えて、委託先のセキュリティ対策状況を定期的に確認する仕組みを整えることが重要です。

病院がすぐに取り組むべきサイバー攻撃対策4選

ここまで紹介した5つの事例に共通しているのは、「防げた可能性がある被害だった」という点です。

VPN機器の管理不備や、委託先のセキュリティ意識の低さなど、適切な対策があれば侵入を防げたケースが多くあります。

以下に、病院が優先して取り組むべき対策を4つ整理しました。

① VPN機器の棚卸しとパッチ適用

今回紹介した事例のうち、半田病院・大阪急性期・武蔵小杉病院で、VPN機器や外部接続機器が侵入口になっています。

まず院内に存在するVPN装置を洗い出し、以下を確認してください。

- ・用途(院内システム用・医療機器保守用・委託先接続用)を把握しているか

- ・ソフトウェアが最新のバージョンに保たれているか

- ・使用していない機器が放置されていないか

「誰が管理責任を持つか」を明確にしておきましょう。

② オフラインバックアップの整備

ランサムウェアに感染した場合、ネットワークに接続されたバックアップデータも同時に暗号化されるリスクがあります。

「バックアップを取っているから大丈夫」という認識は、オフライン保管でなければ通用しません。

- ・ネットワークから物理的に切り離した場所にバックアップを保管する

- ・定期的に復元できるかテストを行う

- ・最新バックアップから何日分のデータを復旧できるか確認しておく

まずは今のバックアップがオンライン・オフラインどちらで保管されているか確認するところから始めましょう

③ 委託先・取引先のセキュリティ確認

大阪急性期・総合医療センターの事例が示したように、自院のシステムが対策されていても委託先から侵入されるリスクがあります。

給食事業者・医療機器メーカー・ITベンダーなど、院内ネットワークと接続しているすべての外部組織のセキュリティ対策状況を、定期的に確認する仕組みを整えましょう。

④ UTMの導入でネットワーク全体を守る

端末ごとのウイルス対策ソフトだけでは、ネットワークの入口は守れません。

UTMを導入することで、インターネットとの通信を一元的に監視・遮断し、不審な通信をネットワーク全体で防げます。

UTM導入を検討しているが何から始めればいいかわからない」という場合は、ぜひお気軽にお問い合わせください。

病院のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、まずはウイルス対策とUTMの導入がおすすめです。

UTMは複数のセキュリティ機能を一台に集約できるため、コストを抑えながら本格的な対策が始められます。

製品の詳細や導入のご相談は、お気軽にお問い合わせください。

よくある質問

最後に病院へのサイバー攻撃についてよくある質問を紹介します。

病院がランサムウェア攻撃を受けると診療はどうなりますか?

電子カルテにアクセスできなくなるため、紙カルテへの切り替えを余儀なくされます。 半田病院では約2ヶ月間、大阪急性期・総合医療センターでは43日間にわたって電子カルテが使えない状態が続きました。 緊急以外の手術・外来の停止や、救急受け入れの制限が生じるケースもあります。

サイバー攻撃を受けた病院の復旧にはどれくらいかかりますか?

事例から見ると、最低でも数週間〜数ヶ月の期間が必要です。 半田病院は約2ヶ月、大阪急性期・総合医療センターは全面復旧まで73日かかっています。 復旧費用も半田病院が約7,000万円、大阪急性期は数億円以上にのぼっており、経営面への影響も深刻です。

病院がサイバー攻撃を受けた場合、患者情報は必ず漏洩しますか?

漏洩するケースとしないケースがあります。 ランサムウェアには「暗号化のみ」のケースと、「データを窃取してから暗号化する」二重脅迫のケースがあります。 半田病院は外部流出が確認されなかった一方、岡山県精神科医療センター・武蔵小杉病院では患者情報の流出が確認されました。 近年は窃取を伴うケースが増加しており、「暗号化さえ防げれば漏洩しない」という認識は通用しなくなっています。

中小病院・クリニックでもサイバー攻撃の被害は起きますか?

起きます。半田病院は一般病床120床の地方病院であり、大病院だけが狙われるわけではありません。 むしろ、ITセキュリティへの投資が少なく、管理体制が手薄な中小規模の施設が攻撃しやすいターゲットとみなされるケースもあります。 規模にかかわらず、最低限のVPN管理とバックアップ整備を進めることが重要です。

まとめ

この記事では、国内で実際に発生した病院へのサイバー攻撃事例を整理しました。

事例でわかるのは、病院の規模に関わらず、被害に遭っていることです。

「セキュリティ対策が後回しになっている」

「見直しを検討している」

そういった状況であれば、ぜひお気軽にお問い合わせください。

弊社は、UTMやウイルス対策ソフトの導入だけでなく、防犯カメラを用いた物理的なセキュリティもまとめてご提案できます。