ビジネスメール詐欺は、取引先や経営者になりすましたメールで送金を促す詐欺です。

最近は従来の偽請求書型だけでなく、社長を装ってLINEに誘導する手口や、ディープフェイク動画を使ったビデオ通話型の詐欺も確認されており、より巧妙になっています。

もし現場で見抜けなければ、会社の資金がだまし取られるだけでなく、取引先との信頼低下や社内対応の混乱にもつながります。

「自社は大丈夫」と思っていても無関係ではありません。

そこで本記事では、ビジネスメール詐欺の最新手口、実際の被害事例、見分け方、今すぐできる対策、被害時の初動対応までをわかりやすく整理します。

ビジネスメール詐欺(BEC)とは?まず定義と特徴を確認

ビジネスメール詐欺は、一般的な迷惑メールとは異なり、企業の実務フローを狙って金銭をだまし取る手口です。

最初に定義と特徴を押さえておくと、後半の最新手口や対策も理解しやすくなります。

【この章で紹介する内容】

・ビジネスメール詐欺の基本的な意味

・フィッシングや標的型攻撃との違い

・なぜ今「最新」の情報が重要なのか

ビジネスメール詐欺とフィッシング・標的型攻撃の違い

ビジネスメール詐欺は、最終的に送金や支払い変更をさせることが目的の攻撃です。

フィッシングはIDやパスワードの窃取、標的型攻撃は情報侵害やマルウェア感染が主目的で、狙いが少し異なります。

| 攻撃の種類 | 手口 | 目的 |

|---|---|---|

| ビジネスメール詐欺 | 送金・請求・口座変更を装ったメールを送る | 金銭の詐取 |

| フィッシング | 偽サイトへ誘導する | 認証情報の窃取 |

| 標的型攻撃 | 特定組織のシステムに侵入する | 情報窃取・マルウェア感染 |

ビジネスメール詐欺は「メールの見た目」だけでなく、経理や承認の流れそのものを悪用してくる点が特徴です。

フィッシング詐欺については、以下の記事で詳しく解説しています。

▶フィッシング詐欺対策をわかりやすく解説|メール・URLの見分け方と企業の防止策

なぜ今「最新」で調べる必要があるのか

ビジネスメール詐欺は、昔ながらの偽メールだけを警戒していては不十分なためです。

最近は、正規アカウントの乗っ取りや、メールからLINEへ誘導するCEO詐欺、さらにはAIで生成したディープフェイク動画を使ったビデオ通話詐欺など、実務で見抜きにくい形に変化しています。

特に近年は次のような変化が見られます。

- ・メール本文が自然で、日本語も不自然さが少ない(AI生成が主因)

- ・正規アドレスや既存スレッドを悪用する例がある

- ・LINEや別チャネルへ誘導して確認を困難にする

- ・ビデオ通話でCFOや役員の顔・声をリアルタイムに偽装する

このため、数年前の知識だけで対策すると、最新の詐欺に対応しきれません。

2025〜2026年に増えているビジネスメール詐欺の最新手口

最近のビジネスメール詐欺は、いかにも怪しいメールではなく、「本当にありそうな業務連絡」を装う点が厄介です。

この章では、今押さえておきたい代表的な最新手口を整理します。

- 【この章で紹介する内容】

- ・社長や役員を装うCEO詐欺(LINE誘導型)

- ・口座変更を促す偽請求書型

- ・正規メールアカウント悪用型

- ・AIディープフェイクを使ったビデオ通話型

- ・M&Aや弁護士名義を使う手口

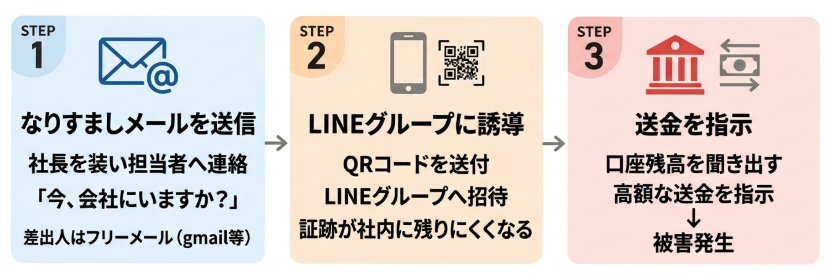

社長や役員を装ってLINEへ誘導する「CEO詐欺」

いま特に注意したいのが、社長や代表を名乗ってメールを送り、LINEなどへ誘導するCEO詐欺です。

2025年12月頃から日本国内で急増しており、警視庁が2026年1月に注意喚起を発表、IPAの相談窓口にも同手口に関する相談が2025年12月〜2026年3月の間に106件寄せられています。

具体的な攻撃の流れは3段階です。

- 1.会社の公式サイト等から入手した担当者のメールアドレスに、社長を騙るメールを送信する

- 2.「業務のためにLINEグループを作ってください」とQRコードを送り付け、LINEに誘導する

- 3.LINEグループ内で会社の総資産や口座残高を聞き出した後、高額な送金を指示する

メールだけで完結しないため、従来の「怪しい文面を見抜く」対策だけでは防ぎにくくなっています。

参考:IPA「社長等をかたる詐欺メールに注意!」/ 警視庁「社長・上司を装ったメールが急増中」

取引先を装って振込先口座の変更を依頼する偽請求書型

ビジネスメール詐欺の中でも典型なのが、取引先を装って振込先口座の変更を依頼する手口です。

やり取りのタイミングが自然だと、普段の請求処理の延長で対応してしまう危険があります。

よくある流れは以下のとおりです。

- 1.請求書や入金案内を装ったメールが届く

- 2.「今月分から口座変更」と伝える

- 3.急ぎの処理を促して確認を省略させる

見た目が自然でも、口座変更が絡む時点で必ず別経路確認を行うようにしましょう。

正規メールアカウントを乗っ取って送る本物のアドレス型

差出人アドレスが偽物ではなく、実際に乗っ取られた正規アカウントから送られるケースもあります。

この場合、ドメインだけを見ても異常に気づきにくく、現場判断が難しくなります。

- ・本物のメールアドレスから届く

- ・過去のやり取りを踏まえた文面になっている

- ・返信しても本人以外に届く可能性がある

送信元表示だけで安心せず、依頼内容そのものに不自然さがないかまで確認する必要があります。

AIディープフェイクを使ったビデオ通話型

2024〜2025年以降、AIで生成した映像・音声を使い、ビデオ通話の場でCFOや役員になりすます手口が海外で急増しています。

音声クローニングツールは、わずか3秒程度の音声サンプルから役員の声を再現でき、費用も数十ドル以下という状況です。

- ・ZoomやTeamsのビデオ通話に「本物そっくりの役員」が登場する

- ・実在の顔・声・話し方をAIがリアルタイムで模倣する

- ・「急ぎの案件」として確認なしでの送金を要求する

FBIの2025年報告では、AIを活用したBEC詐欺による被害だけで3,000万ドル以上が記録されており、今後さらに普及が進む手口として警戒が必要です。

M&A・極秘案件・弁護士名義を悪用する経営層なりすまし

経営層を狙うタイプでは、M&Aや秘密案件、弁護士対応を装って担当者を焦らせる手口もあります。

権威と機密性を前面に出されると、通常の確認フローが飛ばされやすくなるのが危険な点です。

- ・「社外秘」「至急」などを強調する

- ・限られた担当者だけに連絡する

- ・通常ルートを外れた送金や回答を求める

内容がもっともらしくても、いつも通り承認フローを守りましょう。

実際の被害事例から見るビジネスメール詐欺の怖さ

「うちの会社には関係ない」と感じている方こそ、読んでいただきたい章です。

以下に紹介する事例はいずれも、担当者が「おかしい」と思わずに対応してしまったケースです。

特殊な状況ではなく、日常業務の延長で起きている点が、ビジネスメール詐欺の最大の怖さです。

- 【この章で紹介する内容】

- ・国内:LINE誘導型CEO詐欺が急増、東京だけで6億7,000万円の被害

- ・国内:偽口座への送金が3カ月後に発覚したケース

- ・国内:電話1本で被害を防いだケース

- ・海外:「本物そっくり」のビデオ通話で約40億円を送金させられたケース

- ・海外統計:FBI 2025年報告の被害規模

【国内事例①】「社長からのメール」だと疑わなかった。東京14社・6億7,000万円の被害

ある日、経理担当者のもとに一通のメールが届きました。差出人の名前は自社の社長です。

「重要な業務がある。LINEグループを作ってほしい。QRコードを送る。」

不思議に思いながらも、社長からの指示とあって担当者はLINEグループに参加します。

グループ内で「会社の口座残高はいくらか」と聞かれ、答えた後に届いたのは高額の送金指示でした。

これは日本国内で急増しているCEO詐欺の実際の手口です。

2026年1月時点で、東京都内だけで43社がこの攻撃を受け、うち14社が実際に送金してしまいました。

被害総額は6億7,000万円で、1社あたり平均で約4,800万円を失っています。

参考:毎日新聞

なぜ気づけなかったのか。

攻撃者は企業の公式サイトや名刺情報を事前に調査し、担当者のメールアドレスを入手したうえで、自然な業務連絡を装っていたからです。

「今、会社にいますか」「急ぎで確認したいことがある」

こうした当たり障りのない書き出しが、詐欺メールとしてのフィルターをすり抜けます。

メールからLINEへ移行することで、社内での確認記録も残りにくくなる。この二段構えが、被害拡大につながった要因のひとつです。

【国内事例②】取引先からの「口座変更メール」を信じた。3カ月後に発覚した不正送金

ある国内企業の海外関連会社(A社)は、長年取引を続けているアメリカの運送会社(B社)と、毎月小切手で支払いを行っていました。

2021年2月、B社の担当者を名乗るメールがA社に届きました。

「新型コロナウイルスの影響により、今後の支払いを小切手から銀行振込に変更してほしい。」

A社の担当者は特に疑わず対応を進め、指定された口座へ送金。

その後も3月・4月と合計3回、同様の指示に従って振り込みを続けました。

詐欺が発覚したのは5月です。本物のB社から「入金がない」という問い合わせが届き、初めて気づきました。

なぜ3カ月気づけなかったのか、主に3つの要因が重なっていたとされています。

1.口座変更の依頼を不審に思わなかった

2.A社の送金連絡に対しB社担当者は、形式的に返信しただけで、入金の有無を確認しなかった

3.毎月の支払いであるため、B社が「入金がない」と気づくまでに時間がかかった

手口の巧妙さはメール以外にもありました。

攻撃者はB社の正規ドメインに似た1文字だけ違うドメイン(例:example.com→eaxmple.com)を、最初のメール送信の4日前に取得していたのです。

さらに、B社のメールアカウントに不正アクセスし、転送設定を悪用してA社とB社のやり取りを盗み見ていたことも後の調査で判明しています。

攻撃者はこのやり取りをもとに、送金タイミングや担当者名を把握したうえで偽メールを送っていたとみられています。

参考:IPA「ビジネスメール詐欺の事例」

【国内事例③】「電話1本」が数千万円の被害を防いだ

こちらは、危うく被害に遭いそうになりながら、冷静な判断で防いだ事例です。

あるグループ企業の役員のもとに、親会社の社長を名乗るメールが届きました。

内容は「指定口座への至急送金」という依頼。文面には機密性を強調する言葉が並んでいました。

役員は依頼の内容に違和感を覚え、メールに返信するのではなく、普段から知っている社長の携帯番号に直接電話をかけました。

結果、「そんなメールは送っていない」ということが即座に判明。詐欺を未然に防げました。

この事例から得られる教訓は、技術的な知識よりも「メール以外の手段で確認する」という一手間の大切さです。

どれだけ自然に見えるメールでも、送金や口座変更が絡む場合は、必ず既知の連絡先に電話で確認する。

このルールを社内で徹底することが、現実的な防御策のひとつです。

参考:IPA「ビジネスメール詐欺の事例」

【海外事例】「本物そっくり」のCFOがビデオ通話に現れた。英国企業が約40億円を失ったケース

「直接顔を見て話したから安心した」この判断が、約40億円の被害につながりました。

2024年1月、英国の大手エンジニアリング企業Arup(アラップ)の香港子会社で起きた事件です。

財務担当者のもとに届いたのは、「極秘の大型送金が必要」という内容のメール。担当者は最初、フィッシングを疑いました。

しかし次に届いたのは「ビデオ会議で説明する」という案内。

通話に参加すると、画面には見慣れたCFOの顔と声、そして複数の「同僚」が映っていました。

担当者は違和感を払拭し、会議中に指示された15件の送金を実行してしまいます。

総額は2,560万ドル(約40億円)で、5つの口座に分けて振り込まれました。

詐欺が発覚したのは、本物のCFOへの別途問い合わせがきっかけです。

映像も声も、すべてAIが生成したディープフェイクでした。

この事件が示す深刻さは、「目で見て確認する」という従来の信頼基準が通用しなくなったという点です。

AIによるリアルタイムのなりすましは、現在も急速に普及しています。

参考:CNN「Arup revealed as victim of $25 million deepfake scam」

【海外統計】FBI 2025年報告:被害件数・被害額ともに過去最悪水準

個別の事例だけでなく、統計からも被害の深刻さが見えてきます。

米FBIのInternet Crime Complaint Center(IC3)が2026年4月に公表した「2025 IC3 Annual Report」によると、2025年のビジネスメール詐欺(BEC)の報告件数は24,768件、被害額は約30.5億ドル(約4,700億円)でした。

さらに注目すべきは、AIを活用したBEC詐欺だけで3,000万ドル以上の被害が新たに記録されている点です。

AI技術の普及が、詐欺の巧妙化に直結している状況が数字にも表れています。

このレポートが強調するのは「BECは特定の大企業だけを狙うものではない」という点です。

日常的な業務メールのやり取りの中で起きるため、社員数が少ない中小企業や、確認フローが整っていない組織ほど、リスクにさらされやすい状況にあります。

参考:FBI「Internet Crime Report 2025」

ビジネスメール詐欺の事例を見ても、手口が巧妙化していることがわかります。

しかし、重要なのは複雑な対策ではなく、基本的なサイバーセキュリティ対策を見直すことです。

社内ルールを見直し、ウイルス対策ソフトやUTMを導入するところから始めましょう。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

ビジネスメール詐欺の見分け方|現場で確認すべきポイント

巧妙化しているとはいえ、ビジネスメール詐欺には共通する不自然さもあります。

この章では、経理・総務・管理部門などの部署が、現場でも確認できるように不自然なポイントを見ていきましょう。

- 【この章で紹介する内容】

- ・送信元アドレスの確認方法

- ・危険な文面の特徴

- ・メール以外で本人確認する重要性

送信元アドレス・ドメイン・返信先の不自然さを確認

まず確認したいのは、表示名ではなく実際のメールアドレスやドメインです。

本来のメールアドレスによく似たアドレスに偽装される場合もあるため、見た目だけで信用しないようにしましょう。

- ・会社名表示だけで信用しない

- ・ドメインの1文字違いを確認する

- ・返信先アドレスが別になっていないか見る

ぱっと見たときには本物に見えても、細部に違和感があることは少なくありません。

まずは表示名ではなく実アドレスを見る習慣が大切です。

口座変更・緊急送金・秘密保持を求める文面を疑う

ビジネスメール詐欺では、担当者を急がせたり、周囲に相談しにくくしたりする文面がよく使われます。

内容がいつもと違う時点で、慎重に扱うべきです。

特に警戒したい表現は次のとおりです。

- 「至急対応してください」

- 「今後の振込先を変更します」

- 「極秘案件なので他言しないでください」

このような依頼は、業務上あり得る内容に見えても、確認を省略させるための仕掛けである可能性があります。

メール以外の手段で本人確認する

有効な見分け方の一つは、メール以外の手段で本人確認することです。

メールの内容が自然でも、別経路で確認するだけで被害を防げるケースがあります。

- ・メール本文の連絡先をそのまま使わない

- ・既存台帳や名刺の番号へ連絡する

- ・少しでも不自然なら社内共有する

巧妙なメールを完璧に見抜くより、別経路で事実確認する方が確実です。

ビデオ通話や音声でもなりすましがある点に注意

2024年以降は、メールだけでなく、ビデオ通話・音声でのなりすましも現実の脅威となっています。

ディープフェイクを使えば、役員の顔・声・話し方をリアルタイムで模倣できるため、「ビデオ通話で顔を確認したから安心」という判断も通用しなくなっています。

- ・送金・口座変更は映像通話を根拠にしない

- ・ビデオ通話後でも、既知の番号に電話して事実確認する

- ・「顔が見えたから本物」という判断基準を見直す

送金、口座変更の依頼を受けた場合は、いつも通りの作業手順で行いましょう。

通常と異なる場合は、第三者や本人に直接確認を取るなど、対策が取れます。

ビジネスメール詐欺を防ぐ対策

ビジネスメール詐欺は、担当者の注意力だけに頼ると限界があります。

そこで重要になるのが、運用・技術・教育を組み合わせた対策です。

- 【この章で紹介する内容】

- ・送金業務のルール整備

- ・メール認証や多要素認証

- ・UTMなど技術的対策

- ・社内教育と情報共有

送金・口座変更時のダブルチェックを必須化

最優先で見直したいのは、送金や口座変更の承認フローです。

担当者一人の判断で処理できる状態だと、詐欺メールがそのまま通ってしまいやすくなります。

- ・口座変更時は二重承認にする

- ・電話確認を必須ルール化する

- ・急ぎ案件ほど確認項目を増やす

この仕組みがあるだけで、偽請求書型やCEO詐欺への耐性は大きく変わります。

メール認証(SPF/DKIM/DMARC)と多要素認証を導入

なりすましやアカウント悪用への対策としては、送信ドメイン認証と多要素認証の導入が有効です。

送信元を確認する仕組みと、ログイン保護を強化する仕組みを合わせて整えることが大切です。

- SPF:送信元IPの正当性を確認する

- DKIM:電子署名で改ざんを検知する

- DMARC:認証失敗メールの扱いを制御する

- 多要素認証:ID・パスワード漏えい時の不正ログインを防ぐ

これらは目立たない対策ですが、なりすましと乗っ取りの両面に効く基盤になります。

経理・総務・役員向けの訓練とルール整備

ビジネスメール詐欺は、人の判断ミスを狙ってきます。

そのため、機器を入れるだけでなく、担当部門ごとの訓練と社内ルール整備も同じくらい大切です。

- ・怪しい依頼文の見分け方を共有する

- ・確認先と報告先を明確にする

- ・役員名義メールでも例外を作らない

- ・ディープフェイクによるなりすましの事例を共有する

社内で判断基準がそろっていれば、担当者だけが責任を抱え込まず、組織として被害を防ぎやすくなります。

UTM・メールセキュリティ・EDRで技術的に防御

人の確認だけでは防ぎきれないため、技術的な防御も欠かせません。

特に、怪しい通信や不審な添付ファイル、端末上の異常を多層で監視する体制が重要です。

- ・UTM:不審通信や悪性サイトへの接続を制御

- ・メールセキュリティ:危険なメールの検知・隔離

- ・EDR:端末上の不審挙動を監視・追跡

このように、入口・端末・通信の各段階で対策を重ねると、万一どこかを突破されても被害拡大を抑えやすくなります。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

被害に遭ったら何をする?初動対応の流れ

万が一被害が疑われる場合は、迷わず初動対応に移ることが重要です。

対応が早いほど、送金の回収や被害拡大防止につながる可能性があります。

まず銀行へ連絡し、組戻し・送金停止を依頼

送金してしまった可能性があるなら、最優先は金融機関への連絡です。

初動が早いほど、送金停止や組戻しの可能性が残ります。

- ・送金元の銀行へ連絡する

- ・組戻しや送金停止を相談する

- ・社内で関係者へ共有する

時間が経つほど資金回収は難しくなりやすいため、迷った時はまず金融機関へ連絡しましょう。

メール保存・時系列整理・警察相談を行う

初動では、証拠保全と状況整理も欠かせません。

後から原因調査や相談を進める際に、メールやログ、時系列の整理があると対応しやすくなります。

- ・不審メール本文とヘッダ情報

- ・送金までの経緯と時刻

- ・関係端末やアカウントの状況

そのうえで警察や必要な関係機関へ相談し、再発防止まで含めて整理することが重要です。

よくある質問

Q. ビジネスメール詐欺とは何ですか?

取引先や自社経営者になりすましたメールで送金や口座変更を促し、金銭をだまし取る詐欺です。BECとも呼ばれ、企業を狙う代表的なサイバー犯罪の一つです。

Q. ビジネスメール詐欺は中小企業も狙われますか?

狙われます。大企業だけでなく、中小企業でも経理担当者や管理部門を狙った被害が起こりえます。確認フローが属人化している会社ほど、攻撃者に付け込まれる可能性があります。

Q. ビジネスメール詐欺はどう見分ければよいですか?

送信元アドレス、口座変更依頼、緊急送金、秘密保持の強調などを確認し、不自然さがあればメール以外の手段で本人確認することが重要です。表示名ではなく実アドレスを見る習慣も役立ちます。

Q. 被害に遭った時は何から対応すべきですか?

まず金融機関へ連絡し、送金停止や組戻しを相談してください。その後、メールやログを保存し、時系列を整理したうえで警察などへ相談すると、原因調査や再発防止につなげやすくなります。

まとめ

本記事では、ビジネスメール詐欺の基本的な定義から、2025〜2026年の最新手口、国内外の実際の事例、見分け方、防止策、被害時の初動対応までを整理しました。

- 【記事の要約】

- ・ビジネスメール詐欺は、企業の送金フローを狙う詐欺

- ・2025〜2026年はLINE誘導型CEO詐欺やAIディープフェイク型が急増

- ・口座変更や緊急送金の依頼は特に注意が必要

- ・ビデオ通話でも「本物確認」にならない時代になっている

- ・メールだけで判断せず、別経路確認が有効

- ・UTM、メール認証、多要素認証、教育を組み合わせた対策が重要

- ・被害時は銀行連絡、証拠保全、警察相談を急ぐ

大切なのは、「怪しいメールを見抜けるか」だけではありません。

だまされても被害につながりにくい仕組みを社内に作ることが、実務上はより重要です。

「自社でもこれ機に対策を見直したい」「メールやネットワークを含めて多層防御を検討したい」という場合は、UTMやメールセキュリティを含めて見直すのがおすすめです。

入口対策と運用ルールを組み合わせることで、ビジネスメール詐欺に強い体制を作りやすくなります。