ランサムウェア攻撃とは、企業のデータを暗号化したうえで「復元したければ金を払え」と脅迫するサイバー犯罪です。

要求額は数百万円から数十億円にのぼり、近年は暗号化に加えてデータ公開をちらつかせる「二重恐喝」が主流になっています。

問題は、払っても解決しないケースが確認されていることです。

さらに、支払いによって「払う企業」と認定され、再度攻撃を受けるリスクも高まります。

「もし自社が狙われたら払うべきか」

その判断には、支払いの実態を知ることが欠かせません。

本記事では、支払いが確認された国内外の事例と、支払い状況を整理したうえで、身代金を支払うリスクや対策について解説します。

ランサムウェアの身代金支払いの実態|世界と日本の最新統計

まず前提として、ランサムウェアの身代金がどれくらいの割合で支払われているか、統計データを確認しておきましょう。

代表的な調査と、日本特有の傾向を整理します。

世界の身代金支払い率は約54%(2024年調査)

Proofpoint※が15か国を対象に実施した2024年の調査では、ランサムウェア攻撃を受けた企業が身代金を支払った割合の世界平均は約54%という結果が示されています。

出典:Proofpoint「身代金を支払わない結果、日本のランサムウェア感染率は減少?ランサムウェア感染率/身代金支払率15か国調査 2024」

(※)Proofpointは、メールセキュリティを中核とする、世界トップクラスのサイバーセキュリティ企業

データを見ると攻撃を受けた企業の2社に1社以上が支払いに応じています。

依然として「払ってしまう企業」が相当数存在するのも事実です。

払う判断をする前に知っておくべき情報を、以下で整理していきます。

日本は「身代金を支払わない国」

Proofpointが実施した15か国を対象とする調査では、日本の身代金支払い率が世界最低水準であることが示されています。

出典:Proofpoint「ランサムウェア感染率/身代金支払率15か国調査 2024」

日本企業が身代金を支払わない理由は主に3つあります。

企業文化として「身代金支払い=犯罪助長」という認識が根付いている

警察庁は一貫して「身代金の支払いは推奨しない」と公表しており、企業もその方針に沿いやすい環境があります。

警察・専門機関との連携意識が比較的高い

攻撃を受けた際に警察やJPCERT/CCへ相談するルートが確立されつつあります。

JPCERT/CCは、国内のサイバーセキュリティインシデント(不正アクセス、ウイルス感染等)の報告受け付け、技術的支援、注意喚起を行う中立的な組織です。

サイバー保険の浸透度が欧米と異なる

欧米では保険会社が支払いを推奨するケースがありますが、日本ではその慣習が少ない状況です。

ただし「日本が支払わない」という統計が正確かどうかは、慎重に判断する必要があります。

次の章で詳しく解説します。

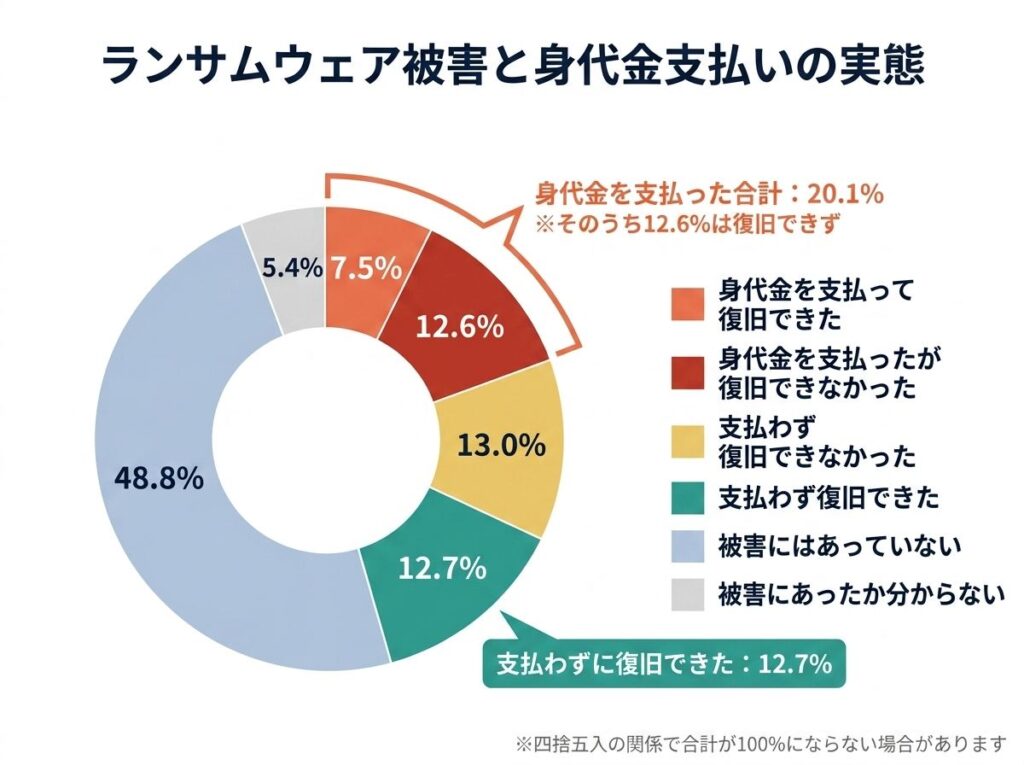

「日本の支払い率は43.9%」

JIPDECが2026年1月に実施した「企業IT利活用動向調査2026」をもとに算出すると、ランサムウェアの感染被害を経験した企業のうち身代金を支払った割合は約43.9%となります。

支払い率 = 20.1%(支払った企業合計) ÷ 45.8%(被害にあった企業) =43.9%

注目すべきは、この支払い率が年々低下していることです。

| 調査年 | 支払い率(感染企業中) |

|---|---|

| 2024年1月調査 | 約57.0% |

| 2025年1月調査 | 約49.6% |

| 2026年1月調査 | 約43.9% |

支払わない企業が増えている一方で、「支払わずに復旧できなかった」割合は10.5%から13.0%へと増加しています。

払わない選択をとる企業が増えても、バックアップや復旧体制が整っていなければ結果的にデータを失うリスクがある点には注意が必要です。

支払いが確認・報道された身代金支払い事例【海外3選】

海外では議会証言・CEO公式声明・報道によって支払い金額が判明しているケースが存在します。

以下では、支払いの事実が確認できる3つの事例を紹介します。

コロニアルパイプライン(2021年)|CEO自らが440万ドルの支払いを認めた事例

2021年5月、米国最大級の燃料パイプラインを運営するコロニアルパイプラインがランサムウェア攻撃を受けました。

米国東海岸向けの石油・ガス供給が最大6日間にわたって停止し、ガソリンスタンドへの供給不足が社会問題となった事件です。

攻撃者は「DarkSide」グループとされています。

支払いの事実は、CEO Joseph Blountが米議会での証言において、約440万ドル(当時のレートで約4.8億円相当)の支払いを認めたことで確認されました。

Blount氏は「国家のインフラへの影響を最小化するため、やむを得ない判断だった」と述べています。

注目すべき後日談があります。

支払いから数日後、米司法省(DOJ)とFBIが共同でビットコインを追跡し、支払額のうち約230万ドル相当を回収することに成功しました。

出典:米司法省「司法省がランサムウェア恐喝犯「ダークサイド」に支払われた230万ドル相当の仮想通貨を押収」

この事例は2つの教訓を残しています。

ひとつは「払っても問題は解決しない」こと、もうひとつは「暗号化資産による支払いが追跡不可能とは限らない」ことです。

JBS Foods(2021年)|食肉最大手が1,100万ドルを支払ったと公式発表

2021年5月下旬、世界最大の食肉加工会社であるJBS Foodsがランサムウェア攻撃を受けました。

アメリカ・オーストラリア・カナダの食肉処理工場が停止し、牛肉・豚肉・鶏肉の出荷に深刻な影響が生じました。

攻撃者は「REvil」グループとされています。

支払いの事実は、CEO Andre Nogueiraが公式声明において1,100万ドル(約12億円)の支払いを認めたことで確認されました。

出典:CNBC「JBSはランサムウェア攻撃への対応として1100万ドルを支払った。」

「事業継続を優先し、予防的措置として支払いを決断した」というのが公式の説明です。

コロニアルパイプライン事件と同時期に発生したこの攻撃は、食料サプライチェーンの脆弱性を世界に示した事例としても記録されています。

払った後に安全になったかというと、そうではありません。

REvilグループはその後も活動を続け、情報漏洩リスクが消えたわけではありませんでした。

支払いが「問題の終結」を意味しないことを示した典型例といえます。

CWT Global(2020年)|交渉チャットが流出し約450万ドルへの減額支払いが判明

2020年7月、米国の大手旅行管理会社CWT Globalがランサムウェア攻撃を受けました。

この事例が注目されたのは、攻撃者との交渉チャット記録がインターネット上に流出したためです。

Reutersの報道によれば、攻撃者は当初1,000万ドルを要求しましたが、交渉を経て約450万ドルへの減額で合意したとされています。

出典:Reuters「Travel firm CWT pays $4.5 million to hackers in ransomware attack」

この事例から読み取れるのは2点です。

- ・交渉によって要求額を下げることは可能な場合もある

- ・交渉の記録自体が漏洩するリスクがある

海外企業のランサムウェアの支払い事例を見ると、基本的には支払いには応じない対策を考える必要があるとわかります。

ランサムウェア対策なら

初めてセキュリティ対策に取り組むのであれば、まずはウイルス対策とUTMの導入がおすすめです。

UTMは複数のセキュリティ機能を一台に集約できるため、コストを抑えながら本格的な対策が始められます。

製品の詳細や導入のご相談は、お気軽にお問い合わせください。

国内の有名なランサムウェア被害事例と支払い状況【8選】

国内企業の場合、身代金の支払い有無を公式に公表するケースはほとんどありません。

しかし、有名なランサムウェア被害を把握することで、事前に対策ができます。

そこでこの章では、主要8事例をまとめました。

| 企業・機関名 | 発生年月 | 攻撃グループ | 支払い状況 | 主な影響 |

|---|---|---|---|---|

| KADOKAWA | 2024年6月 | BlackSuit | 公式未発表 | ニコニコ動画長期停止・個人情報漏洩 |

| 小島プレス工業 | 2022年2月 | Conti関連 | 非公表 | トヨタ国内全工場が1日停止 |

| アスクル | 2024年6月 | Rabbit | 非公表 | EC・物流サービスへの影響 |

| 大阪急性期・総合医療センター | 2022年10月 | LockBit 2.0関連 | 支払いを拒否 | 基幹システム43日停止 |

| つるぎ町立半田病院 | 2021年10月 | LockBit 2.0 | 支払いを拒否 | 電子カルテ約2か月停止 |

| 名古屋港 | 2023年7月 | LockBit 3.0 | 非公表 | コンテナターミナル3日間停止 |

| 岡山県精神科医療センター | 2024年5月 | 不明 | 非公表 | 最大約4万人の患者情報が流出 |

| 大手印刷企業(匿名) | 2023年 | LockBit関連 | 非公表 | 海外グループ会社経由で顧客情報流出 |

KADOKAWA(2024年)|支払いの有無は公式未発表

支払い状況:公式未発表(支払いの有無について公式コメントなし)

2024年6月、出版・メディア大手のKADOKAWAがランサムウェア攻撃を受けました。

攻撃者は「BlackSuit」グループとされています。

被害の概要は以下のとおりです。

- ・ニコニコ動画・ニコニコ生放送が長期にわたって停止した

- ・従業員・クリエイター・取引先などの個人情報が漏洩したことを公式が確認した

- ・グループ会社を含む複数のサービスに影響が及んだ

身代金の要求額については、一部報道で言及があるものの、KADOKAWAからの公式発表はありません。

出典:KADOKAWA公式「不正アクセスによる情報漏洩に関するお知らせ」

この事件が改めて示したのは、大手企業でも「攻撃を受けてから対応する」のでは遅いということです。

攻撃者はシステムに潜伏しながら情報を収集したうえで暗号化を実行します。

侵入後に発覚するまでの平均潜伏期間は、業界調査では数週間から数か月とされています。

小島プレス工業(2022年)|支払いの有無は非公表。トヨタ国内全工場が1日停止

支払い状況:非公表(公式発表なし)

2022年2月、トヨタ自動車のサプライヤーである小島プレス工業がランサムウェア攻撃を受けました。

Contiグループと関連するとされる攻撃によって社内システムが停止し、翌日にはトヨタ自動車の国内14工場・28ラインが1日停止するという事態になりました。

影響を受けた車両は約13,000台にのぼるとされています。

出典:小島プレス「お知らせ」

この事件は、サプライチェーン攻撃の代表的な事例です。

攻撃者は大企業を直接狙うのではなく、セキュリティ投資が相対的に手薄なサプライヤーを入口として利用しました。

自社だけのセキュリティを固めても、取引先が侵害されれば影響を受けます。

「自社に閉じた対策では不十分」という教訓として、現在も各所で引用されている事件です。

アスクル(2024年)|支払い有無は非公表。吉岡社長が「執拗な攻撃1か月」と証言

支払い状況:非公表

2024年6月、EC大手のアスクルが「Rabbit」を名乗るランサムウェアグループによる攻撃を受けました。

吉岡社長はメディアインタビューで「執拗な攻撃が1か月続いた」と証言しており、攻撃の持続性の高さがうかがえます。

出典:東洋経済「アスクル襲った『うさぎの脅迫』吉岡社長が語る執拗な攻撃1か月」

身代金の支払い有無は公式に発表されていません。

この事件が示したのは、EC・物流業界がランサムウェア攻撃の新たな標的になっているという傾向です。

在庫管理・受注・配送のシステムが停止すれば、直接的な売上損失と顧客離れにつながります。

「システムが止まると困る」という業態ほど、攻撃者に狙われやすい状況です。

大阪急性期・総合医療センター(2022年)|身代金の支払いを拒否して復旧

支払い状況:身代金の支払いを拒否したと公式調査報告書で確認

2022年10月31日、大阪急性期・総合医療センターの電子カルテシステムに障害が発生しました。

調査の結果、給食業者が利用していたVPN機器の脆弱性を突いたサプライチェーン攻撃であることが判明しました。

被害の規模は以下のとおりです。

- ・緊急性の低い手術・外来診療を一時停止した

- ・基幹システムの再開まで43日間を要した

- ・全体的な復旧には73日間かかった

- ・復旧費用および逸失利益は総計で数十億円規模とされています

出典:大阪急性期・総合医療センター公式「情報セキュリティインシデント調査委員会報告書」

同センターは身代金の支払いを拒否し、バックアップを使った復旧を選択しました。

「閉域網だから外部からの侵入はない」という誤った安全意識が被害を拡大した一因と報告書は指摘しています。

委託先のセキュリティ管理を含めた対策の必要性を示した事例です。

つるぎ町立半田病院(2021年)|身代金の支払いを拒否。復旧費用は約7,000万円

支払い状況:身代金の支払いを拒否。復旧費用として約7,000万円を計上

国内で最初に広く知られた大規模医療機関へのランサムウェア攻撃事例です。

2021年10月31日の未明、院内のプリンターから英語で書かれた身代金要求文が出力されていることが発見されました。 調査の結果、LockBit 2.0への感染が確認されました。

被害の概要は以下のとおりです。

- ・電子カルテが約2か月間使用不能となり、紙カルテでの対応を余儀なくされた

- ・通常診療の再開は2022年1月4日まで不可能だった

- ・復旧費用として約7,000万円が計上された

- ・VPN装置のパッチが未適用だったことが侵入経路として確認された

出典:つるぎ町立半田病院「コンピュータウイルス感染事案有識者会議調査報告書」

注目すべき点は、ベンダーから脆弱性対応の案内が届いていたにもかかわらず、病院側で対処されていなかったことです。

技術的な問題だけでなく、組織的な情報管理・パッチ適用の運用体制に問題があったと報告書は指摘しています。

名古屋港(2023年)|身代金の支払い有無は非公表。コンテナターミナルが3日間停止

支払い状況:非公表

2023年7月、名古屋港統一ターミナルシステム(NUTS)がLockBit 3.0による攻撃を受けました。

コンテナの搬出・搬入が完全に停止し、3日間にわたって業務が停止しました。

出典:名古屋港運協会「NUTS システム障害の経緯報告」

国内最大の貿易港であるため、自動車メーカーをはじめとする複数の企業の物流に影響が及びました。

港湾・空港・電力・交通などの社会インフラがランサムウェアの標的になるという「重要インフラへの攻撃」の典型事例として記録されています。

「自社には関係ない」と思っていた企業も、インフラを通じて間接的に影響を受けることを示した事件です。

岡山県精神科医療センター(2024年)|支払い有無は非公表。最大約4万人の患者情報が流出

支払い状況:非公表

2024年5月19日、岡山県精神科医療センターのシステムに障害が発生しました。

翌21日にランサムウェア攻撃と特定され、仮想サーバ23台が暗号化されていることが確認されました。

6月7日には患者情報最大約40,000人分の流出が判明しました。

出典:岡山県精神科医療センター「ランサムウェア事案調査報告書について」

2025年2月に公表された調査報告書では、「危機意識の低さと悪しき慣習」が被害を拡大した原因として明記されています。

パスワード管理の甘さ・権限設定の不備・セキュリティ教育の形骸化といった人的・組織的な問題が根底にありました。

技術的な対策だけでなく、組織として日常的にセキュリティを運用できているかどうかが問われた事例です。

KADOKAWA事件で改めて注目された「二重恐喝」の仕組み

上記の事例を通じて、近年の攻撃の主流が「二重恐喝」であることが浮き彫りになっています。

二重恐喝とは、データを暗号化して復元のための身代金を要求する(第一の恐喝)と同時に、盗んだデータを公開すると脅す(第二の恐喝)手口です。

たとえ暗号化解除のための身代金を支払っても、「データを公開しない」という保証は犯罪者が握っています。

支払い後にデータが公開されたケースも確認されており、支払いによって問題が完全に解決するとは限りません。

そのため、支払えば解決するという選択肢は外しておきましょう。

日本経済新聞の2026年の報道でも、「データ公開脅迫に対して身代金を支払う企業がほぼゼロになった」という民間調査の結果が紹介されています。

出典:日本経済新聞「ランサム攻撃のデータ公開脅迫、身代金支払いほぼゼロに 民間調査」

万一ランサムウェアの被害に遭った際にどうすべきか、日頃から対策をしておくことが重要です。

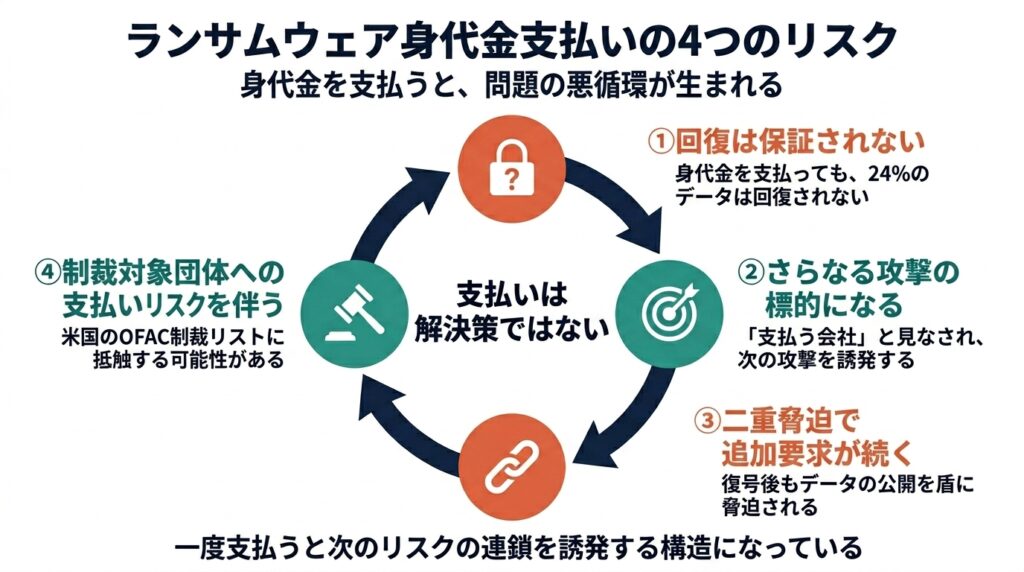

身代金を支払うとどうなるか|4つのリスク

身代金を支払うとどうなるのか、把握しておくと、適切に対応できます。

支払いが引き起こす具体的なリスク見ていきましょう。

① 復旧が保証されない|支払っても復旧できないケースが24%

Veeam※の調査では、ランサムウェア被害企業の76%が身代金を支払った一方、そのうちの24%はデータを復元できなかったことが確認されています。

出典:Veeam「Veeam 2022 Ransomware Trends Report」

(※)スイスに本社を置くデータバックアップ・復元・ディザスタリカバリのソフトウェアを提供するIT企業

支払い後に復旧できない理由は主に2つです。

- ・鍵を渡さないケース:金銭を受け取った後に姿を消す攻撃者グループが存在する

- ・鍵が機能しないケース:復号ツールに不具合があり、暗号化を解除できない

「払えば返ってくる」という期待のもとで支払いを決断しても、4件に1件は取り返せません。

さらに支払った金額も戻らないため、最悪の場合、「金も失い、データも失う」という結果になります。

② 再攻撃のターゲットになる|「払う企業」と認定されリストに載る

「ここは払う」と認定された企業は、継続的な攻撃ターゲットになるリスクがあります。

1回払えば終わりではなく、むしろ次の攻撃を呼び込む可能性があるという点は、支払いを検討する際に注意すべきリスクです。

③ 支払っても二重恐喝で追加要求が続く場合がある

「二重恐喝」の構造上、暗号化解除のための身代金を払ったとしても、「データを公開する」という要求が別途来る場合があります。

支払いが次の支払いを呼ぶ構造になっているため、一度払うと「払い続ける」サイクルに入ってしまうのが二重恐喝の怖さです。

なお、前述のとおり日経新聞の調査では2026年時点でデータ公開脅迫への支払いはほぼゼロという傾向が示されています。

こうした変化を踏まえると、支払いによる解決は短期的にすら有効でなくなりつつあるといえます。

④ 制裁対象グループへの支払いは法律リスクを伴う場合がある

REvilをはじめ、米国財務省OFACの制裁リストに掲載されているランサムウェアグループが複数存在します。

こうしたグループへの支払いは、日米間で取引のある企業にとって米国法上の制裁リスクを伴う場合があるため要注意です。

日本でランサムウェアの身代金支払いは禁止されているか|法律を解説

「払うのは違法なのか」という疑問をお持ちの方も多いはずです。

結論から言うと、日本の現行法では身代金の支払いを直接禁止する規定はありません。

ただし、例外と落とし穴がある点に注意が必要です。

日本の現行法では身代金支払いを直接禁止する規定はない

刑法・サイバーセキュリティ基本法において、「ランサムウェアの身代金を支払ってはならない」と定める条文は存在しません。

支払い行為そのものが直ちに犯罪となるわけではありません。

ただし、以下の点には留意が必要です。

- ・犯罪収益移転防止法・組織的犯罪処罰法の観点から、支払い内容によっては問題となる可能性がある

- ・支払いが犯罪者グループへの資金提供になるという社会的・倫理的な問題もある

- ・警察庁は「身代金の支払いは推奨しない」と一貫して公表している

出典:警察庁「ランサムウェア被害防止対策」

法律上は違法でなくとも、支払いが問題を解決しないこと・再攻撃を招くことを考えれば、支払わない方向で検討することが現実的です。

米国OFACの制裁対象グループへの支払いは米国法上リスクがある

注意が必要なのは、制裁対象グループへの支払いです。

米国財務省のOFACは、REvilをはじめとする複数のランサムウェアグループを制裁対象に指定しています。

これらのグループへの支払いは、米国法上「制裁違反」に当たる可能性があります。

日米間で取引がある日本企業や、米国のシステムを使っている企業の場合、意図せず米国法の適用範囲に入るケースがあります。

出典:米財務省OFAC「Updated Advisory on Potential Sanctions Risks for Facilitating Ransomware Payments」

支払いを検討する段階では「相手グループがどこか」を特定することが困難なケースも多いです。

そのため、基本的に支払いに応じない対策を講じる必要があります。

支払い前に必ず警察・専門機関へ相談すべき理由

ランサム被害を受けた際は、一企業、一個人で判断するのではなく専門家に相談しましょう。

相談先として押さえておきたい機関は以下のとおりです。

- ・警察庁サイバー犯罪相談窓口

- ・IPA(情報処理推進機構)

- ・JPCERT/CC

これらの機関への相談は、後の法的手続きや保険請求においても証拠として役立ちます。

「払う前に相談する」という手順を社内でルール化しておくことが、いざという時の判断を助けます。

被害を受けた場合の初動対応|支払いを判断する前にやるべきこと

感染確認から72時間以内の行動が、被害の拡大と復旧コストを大きく左右します。

支払いを検討する前に、まず以下の手順を踏むことが不可欠です。

ステップ①|感染端末をネットワークから即座に切り離す

ランサムウェアは、侵入した端末から社内ネットワークを経由して横展開(ラテラルムーブメント)します。

感染を確認した段階、または疑いがある段階で、直ちに以下を実施してください。

- ・有線LANケーブルを物理的に抜く

- ・Wi-Fiをオフにする

- ・ネットワーク接続が必要な他の端末も可能な限り隔離する

「シャットダウンすれば止まる」と思って電源を落とすのは誤りです。

シャットダウン処理の際に暗号化が加速するケースがあるため、まずネットワーク切断を優先してください。

ステップ②|警察・専門機関へ報告し証拠を保全する

発覚後できるだけ早く、専門機関への通報・相談を行いましょう。

また通報と並行して、調査に備えて証拠保全を行ってください。

感染した端末のメモリ・ログ・タイムスタンプを消去せずに保持することが重要です。

後のサイバー保険請求・法的対応・原因究明のために、記録が必要になります。

ステップ③|バックアップからの復旧可能性を確認する

身代金を支払う前に、まずバックアップからの復旧可能性を確認します。

ここで確認すべきポイントは以下のとおりです。

- ・バックアップが感染しているかどうか(オフライン・隔離保管されていれば感染していない可能性が高い)

- ・最後にバックアップを取得した日時(どのタイミングまで復元できるか)

- ・実際にリストアができるかどうか(テストをしていないバックアップは信頼できません)

バックアップをネットワーク上に置くだけでは不十分で、オフラインまたは隔離された環境での保管が不可欠です。

ランサムウェアの被害を防ぐ事前対策5つ

近年のランサムウェアの特徴は、「RaaS(サービス型ランサムウェア)」の普及によって攻撃のハードルが下がり、二重〜三重恐喝が標準化し、AIを使ったフィッシングメールの精度が上がっている点です。

攻撃の裾野が広がるなか、被害を防ぐための事前対策を5つに整理します。

① VPN機器・OSのパッチを定期的に適用する

国内の被害事例の多くで、VPN機器の脆弱性が侵入経路になっていることが確認されています。

対策として、以下を定期的に実施してください。

- ・VPNベンダーのセキュリティアドバイザリーを購読し、脆弱性情報を定期確認する

- ・脆弱性が発表されたら72時間以内のパッチ適用を目標にする

- ・OSおよび業務アプリケーションのアップデートを自動化または定期スケジュール化する

「ベンダーからの通知を見落とした」「パッチを適用する担当者がいなかった」という組織的な問題が被害を招くケースが多いです。

運用体制の整備が技術対策と同等に重要です。

② EDRを導入して不審な挙動を早期に検知する

従来のウイルス対策ソフトは、既知のマルウェアを検知するためのツールです。

一方、EDRは端末上の挙動を監視し、未知の脅威も含めて異常を検知します。

EDRを導入することで、ランサムウェアが実行される前の段階での検知・封じ込めが可能になります。

検知→封じ込め→復旧の流れを自動化・迅速化できるため、被害範囲を最小化するうえで有効です。

③ オフラインのバックアップを定期取得・定期検証する

ランサムウェア対策でバックアップは必須ですが、取得するだけでは不十分です。

バックアップ自体が暗号化されてしまっては意味がありません。

重要なのは以下の3点です。

| 対策 | 内容 | なぜ重要か |

|---|---|---|

| オフライン保管・隔離保管 | バックアップをネットワークから切り離した環境に保管する | ネットワーク接続されたバックアップはランサムウェアに同時に暗号化されるリスクがある |

| 3-2-1ルールの適用 | 3つのコピー・2種類のメディア・1つはオフサイト保管 | 単一の保管場所に依存すると、災害や攻撃で一度に失うリスクがある |

| 定期的なリストアテスト | 定期的に実際の復元操作を検証する | テストなしのバックアップは、いざという時に使えないことがある |

バックアップが使える状態にあって初めて、「払わずに復旧できる」選択肢が生まれます。

④ 多要素認証(MFA)でVPN・リモートデスクトップへの不正ログインを防ぐ

VPNやリモートデスクトップへの不正ログインは、国内のランサムウェア感染の主要な経路のひとつです。

パスワードだけの認証では、フィッシングや認証情報の窃取によって突破されるリスクがあります。

多要素認証(MFA)を導入することで、パスワードが漏洩した場合でも不正ログインを防ぎやすくなります。

あわせて、アクセス権限を業務上必要な最小限に絞る「最小権限の原則」を適用することが重要です。

⑤ 全従業員へのセキュリティ教育を定期的に実施する

ランサムウェアの感染経路として、フィッシングメールの添付ファイルやURLは依然として高い割合を占めています。

技術的な対策を整えても、従業員が不審なメールを開いてしまえば侵入を許すことになります。

効果的な教育として、以下を組み合わせてみましょう。

- ・フィッシングメールの模擬訓練(定期的に疑似メールを送って開封率を計測する)

- ・インシデント発生時の報告手順の周知(「開いてしまったら速やかに報告する」文化の醸成)

- ・UTMのURLフィルタリングによる技術的な補完

人の「うっかり」をゼロにするのは難しいです。

技術と教育を組み合わせて、一つの穴が致命的な被害につながらないよう多層的に守ることがポイントです。

ランサムウェア対策なら

初めてセキュリティ対策に取り組むのであれば、まずはウイルス対策とUTMの導入がおすすめです。

UTMは複数のセキュリティ機能を一台に集約できるため、コストを抑えながら本格的な対策が始められます。

製品の詳細や導入のご相談は、お気軽にお問い合わせください。

よくある質問

最後にランサムウェアの支払い事例についてよくある質問を紹介します。

ランサムウェアの支払い率は何%ですか?

調査機関によって異なりますが、世界平均は40〜50%台が目安とされています。 Veeam 2022調査では76%が支払ったと報告されている一方、Chainalysisの2025年報告では支払い総額が前年比約35%減少しており、支払い拒否の傾向が強まっています。 日本はProofpointの15か国調査で世界最低水準の支払い率を記録しています。

KADOKAWAへのランサムウェアの身代金要求はいくらでしたか?

KADOKAWAは身代金の要求額および支払いの有無について公式に発表していません。 一部報道での言及はありますが、本記事では公式に確認できない情報は掲載しません。 公式発表の状況については、KADOKAWAの公式お知らせページをご参照ください。

サイバー攻撃で確認されている身代金の最高額はいくらですか?

報道ベースで確認されている最高額は、2024年の米国医療大手Change Healthcareへの攻撃で支払われたとされる約1,500万ドル(約22億円)とされています。 出典:Chainalysis「2025 Crypto Crime Report」ただし支払い金額は企業が公表しないケースが多く、実態はさらに高い可能性もあります。

日本ではランサムウェアの身代金の支払いは禁止されていますか?

現行の日本法では、身代金の支払いを直接禁止する規定はありません。 ただし、米国OFACの制裁対象グループへの支払いは米国法上のリスクを伴う場合があります。 警察庁は「支払いは推奨しない」との立場を取っており、被害を受けた場合は支払い前に警察や専門機関へ相談することが強く推奨されています。

まとめ

本記事では、ランサムウェアの身代金支払い事例・支払い率の統計・支払いのリスク・法律の立場・初動対応・事前対策を解説しました。

重要なポイントをまとめます。

- 【記事の要約】

- ・支払い率は世界平均で40〜50%台だが、2024年以降は減少傾向にある

- ・支払っても復旧できないケースが24%存在する

- ・支払いが確認された事例は海外が中心で国内企業の多くは支払いの有無を公表していない

- ・国内の代表的な被害事例では、大阪急性期・つるぎ町立半田病院は支払いを拒否して復旧した

- ・払ったとしても再攻撃・二重恐喝・法律リスクという新たな問題が生じる

念押しとして伝えたいのは、「払うか払わないか」を迷う前に、払わずに復旧できる体制を作ることが最善だということです。

バックアップが使える状態にある・EDRで早期検知できる・パッチが当たっているなどが揃っていれば、支払いを迫られる状況に追い込まれにくくなります。

自社のセキュリティ体制を今すぐ見直すきっかけとして、まずはVPN機器の脆弱性チェックとバックアップの復元テストから始めてみてください。

UTMやEDRの導入について不明点がある場合は、専門家への相談を検討してみてください。