「自社でサイバー攻撃に対して備えることになったが、何から対策をすればいいかわからない」

「公的なガイドラインを見ても情報が多すぎて進められない」

このページでは上記のような方に向けて、サイバーセキュリティ対策の基礎を解説しています。

ぜひこのページを参考に、自社に合ったサイバーセキュリティ対策を見つけてみてください。

サイバーセキュリティ対策とは

サイバーセキュリティ対策とは、インターネットを通じた悪意ある攻撃から、自社の重要なデータやシステムを守ることです。

ウイルス感染や不正アクセス、情報の改ざんといったリスクを防ぎ、事業を安定して継続させるために欠かせない取り組みです。

サイバー攻撃ってどうやって起こるの?

サイバー攻撃は、日常の業務に紛れ込んだ多様な経路から発生します。

具体的には、以下のようなルートから攻撃が仕掛けられることが一般的です。

| 経路 | 内容 |

|---|---|

| 不正な添付ファイル | メールに添付されたウイルス(トロイの木馬など)を実行してしまう |

| 不正なリンク | メール本文などのURLをクリックし、フィッシングサイト等へ誘導される |

| USBからの不正ファイル | ウイルスに感染したUSBメモリをPCに接続し、内部に広がる |

| 不正なサイトの閲覧・ダウンロード | 改ざんされたサイトを見る |

| 脆弱性を用いた攻撃 | OSやソフトの修正プログラムが未適用な「弱点」を直接突かれる |

このように、攻撃の手口は非常に多岐にわたり、知らず知らずのうちに被害に遭うケースも珍しくありません。

サイバー攻撃の手口「情報セキュリティ10大脅威」

サイバーセキュリティ対策に取り組む前に知っておきたいのが、サイバー攻撃の手口です。

流行している犯罪手口を知るには、IPAが公開している「情報セキュリティ10大脅威」が役立ちます。

| 順位 | 「組織」向け脅威 |

| 1 | ランサム攻撃による被害 |

| 2 | サプライチェーンや委託先を狙った攻撃 |

| 3 | AIの利用をめぐるサイバーリスク |

| 4 | システムの脆弱性を悪用した攻撃 |

| 5 | 機密情報を狙った標的型攻撃 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) |

| 7 | 内部不正による情報漏えい等 |

| 8 | リモートワーク等の環境や仕組みを狙った攻撃 |

| 9 | DDoS攻撃(分散型サービス妨害攻撃) |

| 10 | ビジネスメール詐欺 |

出典:IPA(独立行政法人情報処理推進機構)「情報セキュリティ10大脅威 2026」

10大脅威のなかでも「ランサムウェア」による攻撃は、11年連続で1位になっているため対策は必須です。

なぜ中小企業にもサイバーセキュリティ対策が必要なのか

「うちは小規模だから狙われない」と思っていないでしょうか。

実際には、対策が手薄な中小企業こそ攻撃対象になりやすいです。

この章では、なぜ中小企業も対策が必要なのかを3つの視点から整理します。

【この章で解説する内容】

・中小企業を経由して大企業を攻撃する

・現状中小企業の情報セキュリティ対策は十分ではない

・対策を怠ると多大な被害が発生する

中小企業を経由して大企業を攻撃する

中小企業は「対策が甘い」と見られるため、攻撃者に狙われやすい存在です。

大企業よりもセキュリティ予算や専門人材が不足するため、侵入のハードルが低いと判断されます。

実際、取引先経由で大企業へ侵入する踏み台として悪用されるケースは増えています。

もし「うちは中小企業だから、攻撃されるようなものは何もない」と放置し、被害に遭ってしまったとしましょう。

以下のような悩みを抱えることになります。

- ・復旧に手間と費用がかかる

- ・取引先にも被害が及ぶ

- ・関係各社のサービスや製品を利用しているユーザーに被害が及ぶ

自社の経営継続が危ぶまれるだけではありません。

つながりのある企業、ユーザーに被害が及ぶため、想定以上に被害が大きくなる可能性があります。

対策を怠ると多大な被害が発生する

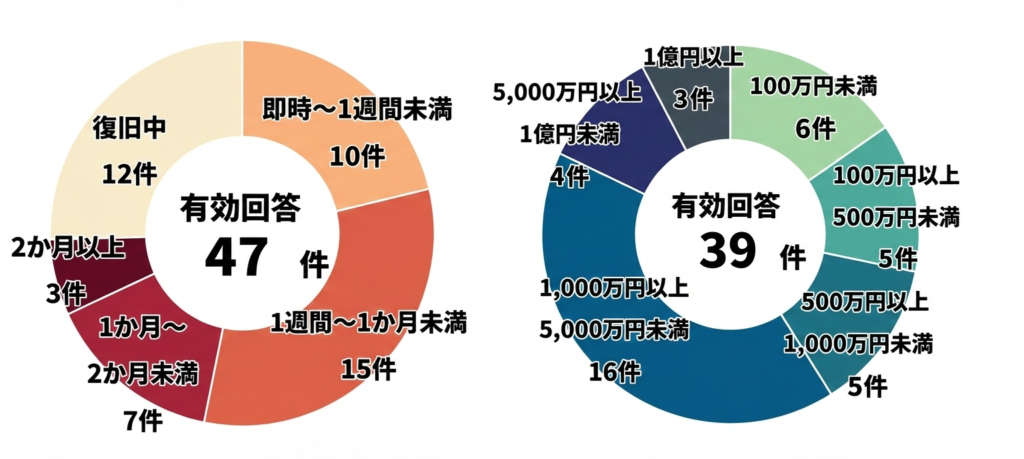

実際どの程度、被害が発生するのか、ここでは警察庁の調査資料を参考に、被害額と復旧期間の目途を紹介します。

サイバー攻撃の手口で被害件数が多いのが「ランサムウェア」です。

ランサムウェアの攻撃に遭った場合、調査と復旧までに以下の経費と時間がかかるとされています。

出典:警察庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

復旧までにかかった期間は1週間から1ヵ月、被害金額は1,000万円から5,000万円が割合としては高いです。

目安としてPC1台当たり100万円の被害が発生するともいわれています。

実際に発生した被害を数字で見ると、想定以上に大きいと感じるのではないでしょうか?

現状中小企業の情報セキュリティ対策は十分ではない

中小企業の現状は、基本的な対策は浸透している一方で、組織としての「取り組み」が不足しているのが実情です。

中小企業でも個人のPC管理などは習慣化しつつあります。

一方で、会社全体でルールを共有したり、万が一の体制を整えたりといった組織的な対応には手が回っていません。

経済産業省所管の独立行政法人「情報処理推進機構」の調査からもこの事実を確認できます。

| 対策内容 | 実施率 |

|---|---|

| OSやソフトの最新化 | 73.0% |

| ウイルス対策ソフトの導入 | 71.4% |

| 最新の脅威情報の社内共有 | 37.9% |

| 緊急時の対応手順の作成 | 39.8% |

参考:独立行政法人情報処理推進機構「2024年度 中小企業における情報セキュリティ対策に関する実態調査報告書について」

このように、中小企業では最新のセキュリティ対策までは手が回っていません。

そのため、中小企業が攻撃の対象になりやすいのです。

【5STEP】中小企業サイバーセキュリティ対策

「何から始めればいいのか分からない」という担当者の方も多いでしょう。

そこでこの章では、5つのステップでサイバーセキュリティ対策を整理します。

【この章で紹介するセキュリティ対策】

1.現状を把握する

2.基本対策を徹底する

3.機器・ツールを導入する

4.社内ルール・ポリシーを整備する

5.教育と運用を継続する

STEP1:現状を把握する

最初に行うべきは、自社のIT環境とリスクの把握です。

何を守るべきかを明確にしないと、適切な対策を選べず、無駄なコストが発生してしまいます。

まずは以下のような項目をリストアップしてみてください。

- ・社内で使用しているPCやスマホ、タブレットの台数

- ・利用しているクラウドサービスやソフトウェアの一覧

- ・機密情報(顧客データや技術情報)がどこに保管されているか

- ・現在のインターネット回線やルーターなどのネットワーク環境

「何がどこにあるか」を棚卸しすることから、セキュリティ対策を始めましょう。

STEP2:基本対策を徹底する

現状を把握したら、基本対策を抜け漏れなく実施しましょう。

サイバー攻撃では、基本的な設定ミスやソフトウェアの更新忘れが狙われます。

ここを固めるだけで、被害リスクを下げられるでしょう。

全社員が同じ水準で守れているかが重要です。

基本が徹底できれば、次のステップである機器導入も効果的に進められます。

STEP3:機器・ツールを導入する

基本的な対策を固めたあとは、機器・ツールを段階的に導入しましょう。

無理に進めるのではなく、事業規模やIT環境に応じた機器を段階的に導入することがおすすめです。

自社のリスクに合わせたツールを適切に導入することで、担当者の運用負担も大幅に軽減されます。

導入した機器の詳細は「担当者が押さえるべきセキュリティ機器・ツールの基本」で解説しています。

STEP4:社内ルール・ポリシーを整備する

ツールの導入と並行して、社内の運用ルールや情報セキュリティポリシーを整備してください。

どんなに優れたツールがあっても、従業員が独断でルールを無視した操作をしてしまうと、そこがセキュリティの「穴」になってしまうからです。

組織として定めておくべき基本的なルールの例をまとめました。

- ・私用のPCやUSBメモリを業務で利用することの禁止

- ・不審なメールを受信した際の報告ルートと対応手順

- ・社員の入社・退職時に伴うアカウント発行・削除のルール

「何をしていいか、何がいけないか」をルールとして明確にすることで、組織全体の防衛力が向上します。

STEP5:教育と運用を継続する

最後に、定めたルールを浸透させるための教育と、対策の定期的な見直しを継続しましょう。

サイバー攻撃の手口は日々進化しており、一度対策しただけで安心していると、新しい脅威に対応できなくなってしまうからです。

継続的な運用のために、以下のような活動を社内の習慣として取り入れましょう。

- ・全従業員を対象としたセキュリティ研修の実施(年1〜2回)

- ・最新の被害事例や攻撃の手口を社内メールなどで共有

- ・OSの更新状況やバックアップが正しく行われているかの定期点検

セキュリティ対策は「一度やって終わり」ではなく、常に最新の状態へ更新し続ける姿勢が重要です。

実施すべき基本対策8選

まずこれだけはやっておくべきという基本対策を8つまとめました。

【基本対策】

・OS・ソフトウェアのアップデート

・強固なパスワード管理と多要素認証

・ウイルス対策ソフトの導入

・定期的なデータバックアップ

・不審メール・フィッシング対策

・Wi-Fi・VPNの安全設定

・アクセス権限の見直し

・インシデント対応手順の作成

OS・ソフトウェアのアップデート

OSやソフトウェアは最新の状態に保ちましょう。

古いバージョンには「脆弱性」と呼ばれるプログラムの弱点が残っており、攻撃者はそこを狙って侵入してきます。

- ・WindowsやMacの自動更新を有効にする

- ・Officeや業務ソフトも最新版にする

- ・古いサポート切れOSは使用しない

- ・ルーターやNASのファームウェアも確認する

「更新を手動にしない」ことがポイントです。

自動化できる部分は自動化し、更新漏れを防ぎましょう。

強固なパスワード管理と多要素認証

推測されにくいパスワードを設定し、可能な限り「多要素認証」を導入してください。

パスワードだけでは盗まれた際に即座に乗っ取られますが、二段構えの認証にすることで不正アクセスを防げるからです。

具体的には、以下のようなルールを社内で徹底しましょう。

- ・英数字・記号を混ぜた12文字以上の設定

- ・サービスごとの使い回しを禁止

- ・スマホアプリやSMSによる追加認証の利用

認証を強化することは、社内の重要データを守るための「鍵」を強固にするのと同等の効果があります。

ウイルス対策ソフトの導入

全ての業務用PCに、信頼性の高いウイルス対策ソフトを必ず導入しましょう。

悪意あるプログラムを自動で検知・駆除してくれるため、従業員のうっかりミスによる被害を最小限に抑えられます。

導入時には、特に以下のポイントが守られているかチェックしてください。

- ・定義ファイルが常に最新の状態か

- ・ライセンスの有効期限が切れていないか

- ・全台の状況を一括で管理できているか

24時間体制のガードマンを配置するように、ソフトによる常時監視は企業運営に欠かせません。

定期的なデータバックアップ

バックアップは「最後の砦」です。必ず定期的に取得し、復元できる状態を確認しておく必要があります。

なぜなら、ランサムウェア感染や機器故障が起きた場合、バックアップがなければ業務を再開できないからです。

データを取り戻せるかどうかが、被害の大きさを左右します。

重要なのは「復元できるか確認すること」です。

保存しているつもりでも、復旧できなければ意味がありません。

不審メール・フィッシング対策

怪しいメールのURLや添付ファイルは絶対に開かないよう、全社で徹底してください。

サイバー攻撃の入り口の多くはメールであり、一人の安易なクリックが会社全体のシステムを麻痺させる原因になるからです。

技術的な対策だけでなく、社員一人ひとりの「疑う目」を養うことが重要です。

Wi-Fi・VPNの安全設定

社内のWi-Fiや、テレワークで使うVPN機器の設定を今一度見直しましょう。

設定が古いまま放置されていると、通信内容を盗み見られたり、ネットワーク内に侵入されたりする窓口になります。

通信の通り道を安全に保つことは、情報の漏洩を防ぐための基本的なマナーといえます。

アクセス権限の見直し

従業員に必要以上の権限を与えない「最小権限の原則」を徹底しましょう。

万が一アカウントが乗っ取られた場合でも、権限が限定されていれば被害を最小限に抑えられます。

見落としやすいのが「退職者アカウントの削除漏れ」です。

年に1回でもよいので棚卸しを実施し、不要な権限を整理しましょう。

インシデント対応手順の作成

インシデントとは、ウイルス感染や不正アクセス、情報漏えいなど、セキュリティ上の問題やその疑いがある事象を指します。

こうした事態は突然発生するため、事前に対応手順を決めておくことが重要です。

誰が判断し、どこへ報告し、どう対処するのかを明確にして、冷静かつ迅速に被害を最小限に抑えられます。

担当者が押さえるべきセキュリティ機器・ツールの基本

基本対策を徹底したうえで、次に検討すべきなのがセキュリティ機器やツールの導入です。

ここでは、担当者が最低限押さえておきたい代表的なツールを整理します。

EPP(ウイルス対策ソフト)

大前提としてEPP(ウイルス対策ソフト)は必ず導入しておきましょう。

EPPは、PCやスマートフォンなどの端末をウイルスやランサムウェアから守る「ソフト」です。

たとえば、ウイルスバスターやマカフィーなどが該当します。

中小企業では、最新版に更新されていなかったり、導入が漏れていたりする可能性があります。

まずは全端末に導入し、常に最新状態を保つことが重要です。

UTM

UTMは、複数のセキュリティ機能を1台に集約した「機器」です。

インターネットの出入口を守り、社内PCやスマホ、NASなどつながっている機器すべてが守備範囲になります。

端末ごとの設定だけでは守りにくい会社全体の入口を固められるのが特徴です。

【UTMの導入がおすすめな企業】

・社内のPC台数が増えて管理が煩雑になってきた

・テレワーク・拠点間接続など外部との通信が多い

・取引先から一定のセキュリティ水準を求められている

ウイルス対策ソフトで端末を守り、UTMでネットワークを守るのが、サイバーセキュリティ対策で最低限やっておきたいことです。

セキュリティHUB

LANケーブルを差し込む「ハブ(集線装置)」にセキュリティ機能がついた「機器」です。

ハブに繋がっているパソコンやWi-Fiルーターなどの間で、ウイルスが広がらないように遮断したり、怪しい通信をしている端末をネットワークから切り離したりできます。

【セキュリティHUBの導入がおすすめな企業】

・社内でウイルスが広がる「二次被害」を最小限に抑えたい企業

・管理が届きにくい機器が多い企業

・IT担当者が不在で、トラブル時の原因特定を早めたい企業

ウイルス対策ソフトやUTMで対策をしたのちに、さらにセキュリティを強化したい場合に導入を検討してみてください。

セキュリティWi-Fi(セキュリティアクセスポイント)

セキュリティWi-Fi(セキュリティアクセスポイント)は、社内のWi-Fi環境を安全に運用するための「機器」です。

Wi-Fiは便利な反面、設定が甘いと第三者に侵入されたり、来客用の端末から社内PCやNASにアクセスされてしまったりするリスクがあります。

セキュリティアクセスポイントを使うと、こうした無線の入口を強化しやすくなります。

【セキュリティWi-Fiの導入がおすすめな企業】

・社内でWi-Fi接続する端末(PC/スマホ/タブレット)が多い

・来客用Wi-Fiを提供している(または今後提供したい)

・拠点や店舗が複数あり、Wi-Fi設定が現場任せになっている

ウイルス対策ソフトとUTMで基本を押さえたうえで、無線経由の侵入や情報漏えいリスクも減らしたい場合は、セキュリティWi-Fi(セキュリティアクセスポイント)もあわせて検討しましょう。

EDR

EDRは、パソコンやサーバーなどの端末を常時監視し、不審な挙動を検知・分析するセキュリティ対策ソフトです。

従来のウイルス対策ソフト(EPP)が既知の脅威を防ぐことを得意とするのに対し、EDRは侵入後の動きに着目し、被害の拡大を防ぐ役割を持ちます。

攻撃の痕跡を記録し、どこから侵入したのかを追跡できる点も特徴です。

【EDRがおすすめ企業】

・機密情報や個人情報を扱っている

・取引先に大手企業が含まれている

・万が一の際に原因究明や報告が求められる

ウイルス対策ソフトとUTMの次に導入を検討したい対策といえます。

対策の基準と補助金を押さえる|担当者が知っておくべき公的支援

自社の対策が世間一般の基準と比べて十分かどうか、判断に迷うこともあるでしょう。

その際は、国や公的機関が提供するガイドラインや支援策を活用すれば、正しい方向性で効率的に対策を進められます。

ここで紹介するガイドラインや補助金を活用し、自社のセキュリティ対策を進めてみてください。

- IPA「中小企業の情報セキュリティ対策ガイドライン」とは

- SECURITY ACTIONで社外にアピールする

- 中小企業セキュリティ対策の助成金を活用する

IPA「中小企業の情報セキュリティ対策ガイドライン」とは

自社で取り組んでいる情報セキュリティ対策が正しいか悩んだときは、IPAのガイドラインを参考にしてみましょう。

IPA(独立行政法人情報処理推進機構)は、経済産業省所管のIT政策実施機関です。

公式ホームページで、「中小企業の情報セキュリティ対策ガイドライン」を公開しています。

中小企業が情報セキュリティ対策をするうえで必要な内容が網羅されているので、経営者から担当者まで、自社の対策に取り組む前に確認しておくのがおすすめです。

SECURITY ACTIONで社外にアピールできる

SECURITY ACTIONとは、自社が「情報セキュリティに取り組んでいます」と社外に宣言する制度です。

こちらもIPAが創設、管理しており、取り組み目標に応じて「一つ星」か「二つ星」を宣言できます。

参考:IPA(独立行政法人情報処理推進機構)「セキュリティアクションSECURITY ACTIONとは?」

SECURITY ACTIONに取り組むことのメリットは次のとおりです。

- ・顧客や取引先に自社の安全性をアピールできる

- ・IT導入補助金等の要件を満たしやすくなる

- ・社員へ情報セキュリティ対策を共有しやすくなる

あくまで自社で宣言するものなので、登録料などのコストは発生しません。

自社の情報セキュリティ対策を強化するのであれば、宣言を検討してみてください。

中小企業セキュリティ対策の助成金を活用する

中小企業がサイバーセキュリティー対策に取り組む前に、把握しておきたいのが助成金です。

資金に制限があっても、助成金を活用することで、費用的な負担を軽減できます。

まず把握しておきたいのが、以下の2種類です。

| 助成金 | 内容 |

|---|---|

| 中小企業デジタル化・AI導入支援事業費補助金「セキュリティ対策推進枠」 | 都内の中小企業・個人事業者がセキュリティ機器の導入・設置をする際に活用できる |

| サイバーセキュリティ対策促進助成金 | 「サイバーセキュリティお助け隊サービス」等の導入・2年分の利用料が負担される |

詳細は公式サイトをご覧ください。

上記以外にも、各都道府県、市町村によって交付される助成金・補助金は異なります。

使用できる助成金があるかどうか、各地域の公式ホームページを確認してみてください。

よくある質問

最後に中小企業のサイバーセキュリティ対策でよくある質問を紹介します。

中小企業のサイバー対策には何がありますか?

中小企業のサイバー対策には、基本対策と機器導入の両方があります。

まずはOSやソフトの更新、強固なパスワード管理、多要素認証、ウイルス対策ソフトの導入、データのバックアップなどが基本です。

そのうえで、UTMやEDRなどの専門機器を導入し、社内ルール整備や社員教育を行うことで、より実効性の高い対策になります。

情報セキュリティの3大原則は?

情報セキュリティの3大原則は「機密性・完全性・可用性」です。

機密性は許可された人だけが情報を閲覧できる状態、完全性は情報が改ざんされず正確であること、可用性は必要なときに情報を利用できる状態を指します。

サイバーセキュリティ対策の5つの備えは?

サイバーセキュリティ対策の5つの備えは、「予防・検知・対応・復旧・再発防止」です。

まずはウイルス対策やアップデートで攻撃を予防し、不審な動きを検知します。

万が一被害が発生した場合は迅速に対応し、バックアップから復旧します。

その後、原因を分析して再発防止策を講じることが重要です。

まとめ 中小企業のサイバーセキュリティ対策はウイルス対策ソフトとUTMから

近年、大手だけでなく、中小企業もサイバー攻撃のターゲットとなるケースが増えています。

従来のように「うちは中小企業だから対策しなくても大丈夫」と放置してしまうと、想定以上のトラブルに発展しかねません。

とはいえ、いきなり完璧な対策を行うのは困難です。

まずは、自社の情報セキュリティを見直し、取り入れられる対策が何か洗い出しましょう。

UTMやウイルス対策ソフトを導入し、自社のサイバーセキュリティ対策を行いたいとお考えの方はぜひお気軽にお問い合わせください。