経済産業省が新たに打ち出した「サプライチェーン強化に向けたセキュリティ対策評価制度」をご存知でしょうか?

正式名称が長いため、セキュリティ対策評価制度やSCS制度とも呼ばれています。

「うちは小規模だから関係ない」と思われがちですが、中小企業こそ知っておきたい制度です。

制度の運用がスタートする前に対応を進めないと、取引を継続できなくなる可能性もゼロではありません。

そこで本記事では、制度の概要から中小企業が取り組むべき具体的なアクションまで、最新情報を交えて解説します。

セキュリティ対策評価制度とは【中小企業にも関係する新制度】

サプライチェーン全体の防御力を高めるため、国が新たな評価の「ものさし」を導入します。

それが、サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)です。

なぜ今この制度が必要とされているのか、その背景とスケジュールを整理しましょう。

【この章で解説する内容】

・セキュリティ対策評価制度の概要

・なぜ制度が必要になったのか

・セキュリティ対策評価制度はいつから開始されるのか

セキュリティ対策評価制度の概要

セキュリティ対策評価制度(SCS評価制度)とは、経済産業省と内閣官房が構築を進めている、企業のサイバーセキュリティ対策状況を「わかりやすく」するための仕組みです。

| 目的 | サプライチェーン全体(特に中堅・中小企業)のセキュリティ対策レベル向上 |

| 内容 | 企業のセキュリティ対応を客観的に評価し、3~5の星で格付けする |

| 影響 | 大企業との取引条件として、この評価が求められる可能性がある |

企業の役割やリスクに応じて星(★3~★5)の3段階のセキュリティ基準を設け、リソースの限られた中小企業が適切な対策を容易に選択できる仕組みを目指しています。

なぜ制度が必要になったのか

セキュリティ対策評価制度が必要になった背景には、以下2つの課題があります。

- ・サプライチェーン攻撃の深刻化

- ・企業間取引におけるセキュリティ確認の非効率性

それぞれ詳細を解説します。

サプライチェーン攻撃の深刻化

近年、セキュリティ対策が強固な大企業を直接狙うのではなく、その取引先である中小企業などの脆弱な部分を「踏み台」にして侵入するサイバー攻撃が頻発しています。

こうした攻撃により、機密情報の漏えいや、製品・サービスの供給停止といった深刻な被害がサプライチェーン全体に及ぶようになり、個社だけでなく取引ネットワーク全体での対策強化が急務となりました。

中小企業が被害に遭った具体例は、以下のページでも詳しく解説しています。

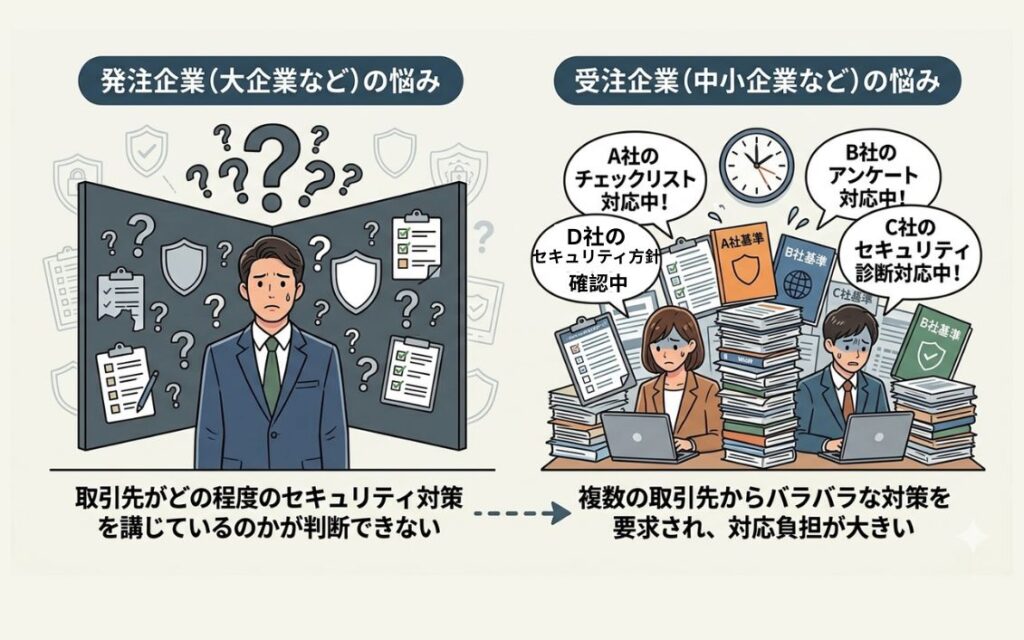

発注側・受注側双方が抱える現状の課題

もう一つは、発注側と受注側の双方が抱える問題です。

従来の取引実態において、以下のような問題が表面化していました。

| 発注企業(大企業など)の悩み | 取引先がどの程度のセキュリティ対策を講じているのかが判断できない |

| 受注企業(中小企業など)の悩み | 複数の取引先からバラバラな対策を要求され、対応負担が大きい |

こうした課題を解消し、効率的にセキュリティ水準を向上させるために本制度が検討されました。

セキュリティ対策評価制度はいつから開始されるのか

現在、セキュリティ対策評価制度は、制度設計と実証事業が並行して進められています。

2026年度(令和8年度)末頃に実際の制度開始を目指す予定です。

【スケジュール】

2025年12月26日:「制度構築方針(案)」の公表。評価基準の最終調整

2026年度上期(4-9月):準備・周知期間。具体的な評価基準・手法の策定

2026年度下期(10-3月):試験運用(パイロット運用)開始。★3、★4の運用準備

2026年度末(2027年3月頃):本格運用開始。★3〜★5の格付け評価が本格始動

2027年度以降:取得企業の公表、制度の本格普及

参考:経済産業省「「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(SCS評価制度の構築方針(案))を公表しました」

スケジュールを把握し、円滑に進められるように計画を立てておきましょう。

サイバーセキュリティ対策は、成果を感じにくい取り組みです。

そのため、後回しにされがちですが、被害を受けたときは大きな社会問題となる可能性があります。

以下のページで実際に起こった大規模なサイバー攻撃を確認し、セキュリティ対策のモチベーションアップにつなげてください。

【2025年最新】サイバー攻撃を受けた企業一覧|被害内容・原因・復旧対応まで徹底解説

セキュリティ対策評価制度の対象企業

本制度は、大手企業だけでなくサプライチェーンに関わるすべての中小企業が対象となります。

自社がどのレベル(★)を目指すべきか、取引への影響を含めて確認しておきましょう。

【この章で紹介する内容】

・制度の対象となる範囲

・★1〜★5の評価レベル

・取引企業への影響

制度の対象となる範囲

セキュリティ対策評価制度は、サプライチェーンに関わる全ての企業・組織のIT基盤(サーバ、PC、クラウド、ネットワーク機器)が対象です。

事業規模や業種は関係ありません。

一方で製造環境や製品そのものなど、制御(OT)システムは対象外です。

★1〜★5の評価レベル

セキュリティ対策制度では、★1~★5で評価レベルが設定されています。

★1~2は自社による評価、★3以上は第三者の評価によるものです。

詳細は下表をご覧ください。

| 水準 | 定義・目指すレベル | 主な対策内容 | 評価・確認の仕組み |

|---|---|---|---|

| ★1 | 取組の自己宣言 | IPA「情報セキュリティ5か条」への取組 | 自己宣言(SECURITY ACTION) |

| ★2 | 方針の公開 | 情報セキュリティ基本方針の策定・外部公開 | 自己宣言(SECURITY ACTION) |

| ★3 | 基礎的防御・体制整備(最低限実装すべき対策) | ランサムウェア等の脅威に対する基礎的な防御策、インシデント時の連絡体制整備など | 専門家確認付き自己評価(支援士等の専門家が内容を確認・助言) |

| ★4 | 包括的・標準的対策(標準的に目指すべき対策) | 組織・人的・物理的・技術的な包括的対策(ISMS適合性評価制度との整合性を考慮) | 第三者評価(外部の評価機関による厳格な審査) |

| ★5 | 高度な対策(到達点として目指すべき対策) | 供給断絶リスクが高い重要事業者が目指すべき、より高度なセキュリティ対策 | 第三者評価(詳細な基準・手法は今後検討) |

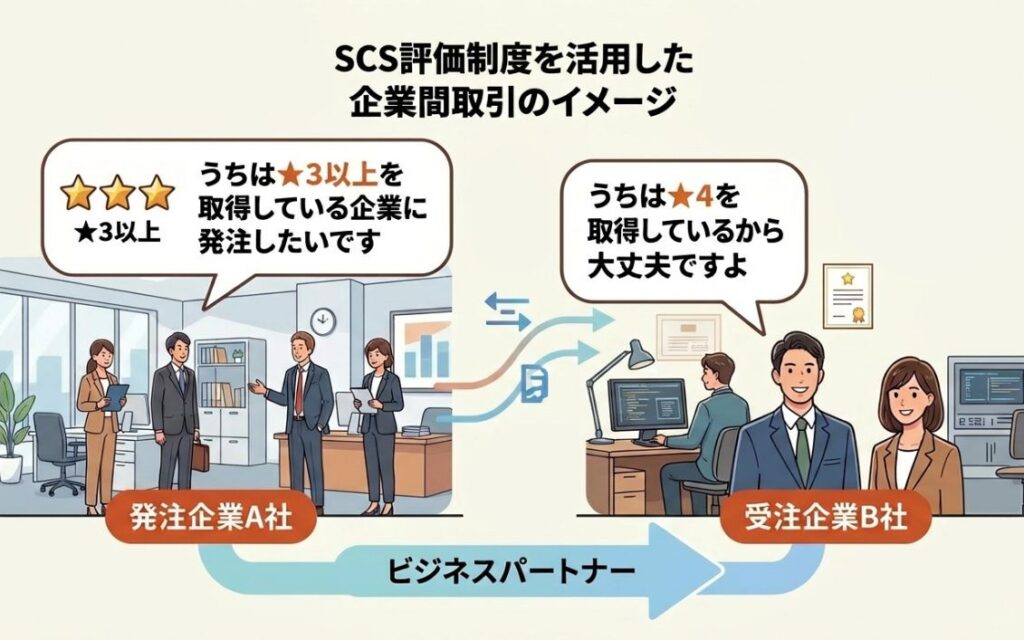

取引企業への影響

今後は、2社間の取引契約において、発注元企業が委託先に対して適切な段階(★)を提示し、実施状況を確認する運用が想定されています。

たとえば、A社が「うちは★3以上を取得している企業に発注したいです」と提示し、B社が「うちは★4を取得しているから大丈夫ですよ」と報告するイメージです。

このやり取りは、サイバー攻撃からサプライチェーン全体を守るために重要になります。

一方で、運用開始までに何の対策もできていないと、これまで通りの取引を継続できない可能性もあります。

まずは、できるところからサイバーセキュリティ対策に取り組みましょう。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

セキュリティ対策評価制度のチェックリスト(評価項目)

SCS評価制度では、NIST(米国国立標準技術研究所)のサイバーセキュリティフレームワーク(CSF)に基づき、以下の7つの分類で評価が行われます。

参考:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」

それぞれの目的を詳しく解説します。

【紹介する評価項目】

・ガバナンスの整備

・取引先管理

・リスクの特定

・攻撃等の防御

・攻撃等の検知

・インシデントへの対応

・インシデントからの復旧

ガバナンスの整備: 担当者の明確化、方針策定

セキュリティ対策を「個人の努力」ではなく「組織のルール」として定着させることが、ガバナンス整備の目的です。

具体的には、以下のような体制づくりから着手することになります。

- セキュリティ責任者(CISO等)の任命と役割の明確化

- 会社としての「情報セキュリティ基本方針」の策定と周知

- 経営層への定期的な状況報告と改善プロセスの構築

つまり、まずは「誰が責任を持って、どう守るか」という土台を固めることが、全ての対策の出発点となります。

取引先管理: 重要な取引先の対策状況の把握

自社だけでなく、業務を委託しているパートナー企業の安全性を確認することも、重要な評価指標の一つです。

近年のサイバー攻撃は、セキュリティの甘い「委託先」を踏み台にして本丸の大企業を狙う手法が主流となっているためです。

取引先との関係においては、とくに以下の項目がチェックされます。

- 契約書へのセキュリティ条項の盛り込み

- 外部サービス(クラウド等)の利用状況と安全性の確認

- 重要な取引先に対する年1回以上のセキュリティ状況調査

したがって、サプライチェーン全体を守るという意識を持ち、外部とのつながりを管理することが不可欠です。

リスクの特定: 情報資産やネットワーク、脆弱性の把握

守るべき対象である「IT資産」の全体像を正確に把握しておくことは、防御の精度を高めるために欠かせません。

管理されていない「野良デバイス」や古いシステムは、攻撃者にとって格好の侵入口になってしまいます。

把握すべき対象を整理すると、以下の表のようになります。

| 分類 | 把握すべき内容 |

|---|---|

| ハードウェア | PC、サーバ、ネットワーク機器、業務用スマホの台数 |

| ソフトウェア | 導入しているアプリの種類とOSのバージョン |

| 外部サービス | 利用しているクラウドストレージやWeb会議ツール |

まずは自社に「何が、どこに、いくつあるか」をリスト化し、リスクの芽を可視化することから始めましょう。

攻撃等の防御: ID管理、多層防御、アップデートの適用

外部からの侵入を阻むためには、複数の壁を作る「多層防御」と、適切な「権限管理」を組み合わせるのが効果的です。

パスワード一つだけに頼った防御では、万が一それが流出した際、全ての情報が筒抜けになってしまうためです。

実践的な防御策としては、主に以下のような項目が挙げられます。

- 多要素認証(SMS認証など)の導入によるID保護

- ファイアウォールやウイルス対策ソフトによる境界防御

- OSやソフトウェアを常に最新の状態に保つアップデート作業

このように、技術的な対策を積み重ねることで、サイバー攻撃の成功率を下げられます。

攻撃等の検知: ネットワークや機器の異常監視

攻撃を完全に防ぐことは不可能であるという前提に立ち、異常を「いち早く察知する」仕組みを整えます。

侵入に気づくのが1分遅れるごとに、情報の流出範囲が広がり、復旧にかかるコストも増大していくためです。

具体的な検知の仕組みとしては、次のような取り組みが含まれます。

- 通信記録(ログ)の定期的なチェック

- 不審なログインや大容量通信が発生した際のアラート設定

- 24時間体制で監視を行う外部サービスの活用(★4以上)

監視の目を光らせて「いつもと違う動き」を即座に見つけることが、被害を最小限に抑える鍵となります。

インシデントへの対応: 対応手順の作成

万が一被害に遭った際、混乱せずに動けるよう「緊急時のマニュアル」を作成しておく必要があります。

有事の際は冷静な判断が難しいため、あらかじめ手順が決まっていないと、初期対応を誤り二次被害を招く恐れがあるからです。

事前に準備しておくべき要素は、主に以下の3点です。

- 社内外の緊急連絡先リスト(警察、IPA、専門業者等)

- 感染端末を速やかにネットワークから切り離す応急処置の手順

- 誰が対外発表を行うかといった役割分担の決定

さらには、作成したマニュアルをもとにシミュレーション訓練を行い、手順が機能するかを確かめておくことが望ましいでしょう。

インシデントからの復旧: 復旧手順等の整備

攻撃によってシステムが停止しても、速やかにビジネスを再開できる「回復力(レジリエンス)」を確保します。

復旧が長引けば、取引先への納期遅延などにより、長年築いてきた企業の社会的信用を失いかねないためです。

確実な復旧を実現するためには、以下の備えが重要となります。

- 物理的に分離された場所へのバックアップデータの保存

- 重要度の高い業務システムから順に復旧させる優先順位の決定

- バックアップデータから実際に復旧できるかの定期的なテスト

結局のところ、バックアップを取るだけでなく、「実際に元通りに動かせること」を確認しておくことが真の対策となります。

中小企業が今から進めるべきセキュリティ対策

2026年度末の本格運用に向けて、中小企業は今から段階的に準備を進めることが推奨されます。

いきなり高いハードルを目指すのではなく、まずは自社の現状を知り、身近なところから着手しましょう。

【この章で紹介する内容】

・「SECURITY ACTION」で自社の現状を把握する

・対象となるIT資産をリストアップする

・従業員教育と体制整備

「SECURITY ACTION」で自社の現状を把握する

最初のステップとして、IPAが提供している自己宣言制度「SECURITY ACTION」への取り組みを推奨します。

この制度は、セキュリティ対策評価制度の「★1〜★2」の水準と連動しているため、無理なくステップアップできるからです。

取り組みの目安は以下の2段階に分かれています。

一つ星: 「情報セキュリティ5か条」を実施することを宣言

二つ星: 基本方針を策定し、外部に公開することを宣言

宣言するとロゴマークが付与されます。

加えて、自社の対策を対外的にアピールする「信頼の証」にもなるため、まずは二つ星の取得を目指すとよいでしょう。

対象となるIT資産をリストアップする

正確なセキュリティ評価を受けるために、まずは社内にある全てのIT資産を漏れなく洗い出す必要があります。

評価の対象外だと思っていた機器が、実は脆弱性の原因だったというケースが多く、事前の棚卸しが不可欠だからです。

以下のリストを参考に、社内の資産を整理してみてください。

| 資産カテゴリー | 洗い出すものの例 |

|---|---|

| 端末・機器 | PC、タブレット、社用スマホ、ルーター、複合機 |

| システム | 自社サーバー、会計ソフト、顧客管理システム |

| クラウド | Google Drive、Slack、ZoomなどのWebサービス |

一方で、使っていない古いPCやアカウントを削除することも立派な対策になるため、整理整頓を兼ねて実施しましょう。

従業員教育と体制整備

セキュリティ対策を形骸化させないためには、システム面だけでなく「従業員一人ひとりの意識向上」が重要です。

どれほど高度な防御ソフトを導入しても、操作する人間がリスクを正しく理解していなければ、そこがサイバー攻撃の致命的な弱点になりかねません。

現場で優先的に取り組むべき具体的な教育内容は、以下のとおりです。

- 標的型メール攻撃などの具体的な手口と見分け方の学習

- 推測されにくいパスワード設定や多要素認証の利用徹底

- 外出先でのPC・スマホ利用時におけるセキュリティルールの遵守

- 異常を感じた際に迷わず報告できる「社内連絡体制」の周知

定期的な教育を通じて「自分たちの情報は自分たちで守る」という意識を組織全体に根付かせることが、結果としてコストパフォーマンスの高い防御策となります。

より具体的な手順や機器の選び方については、以下で詳しく解説しているので、ぜひ参考にしてみてください。

中小企業サイバーセキュリティ対策の始め方|最初にやるべき手順と具体策を解説

セキュリティ対策評価制度に関するよくある質問

最後にセキュリティ対策評価制度に関するよくある質問を紹介します。

セキュリティ評価制度は義務ですか?

現時点で法的な義務ではありません。しかし、今後は大手企業(発注元)が取引条件として特定の星(★)の取得を求めるケースが増えることが予想されます。

セキュリティ対策評価制度とは?

経済産業省が主導する、企業のセキュリティ対策状況を客観的に評価し可視化する制度です。取引先選びの「ものさし」を作ることで、サプライチェーン全体の防御力を高めることを目的としています。

セキュリティ評価制度はいつから導入されるのでしょうか?

2026年度(令和8年度)末の本格運用開始を目指して準備が進められています。

まとめ

本記事では、セキュリティ対策評価制度(SCS制度)の概要から、中小企業が取り組むべき具体的な対策まで解説しました。

この制度は一部の大企業だけの話ではなく、サプライチェーンに関わるすべての企業に影響するものです。

今後は「セキュリティ対策ができているか」が取引条件の一つになる時代に入っていきます。

要約(ポイント整理)

・SCS制度は企業のセキュリティ対策を★で評価する新制度

・中小企業も対象で、取引条件に影響する可能性がある

・2026年度末に本格運用開始予定

・評価は「ガバナンス・防御・検知・対応・復旧」など7項目で実施

・まずはSECURITY ACTIONや資産管理から段階的に対策を進めることが重要

重要なのは、「何から始めればいいか分からない状態」を放置しないことです。

「自社に何が足りていないのか分からない」

「UTMやウイルス対策ソフトはどれを選べばいいのか迷っている」

そのような場合は、専門家に相談することで最適な対策をスムーズに進められます。

制度対応に向けて、まずはお気軽にご相談ください。