フィッシング詐欺対策は、いまや一部の大企業だけの課題ではありません。

フィッシング詐欺の被害は年々深刻化しています。

社内で「怪しいメールが届いた」「URLをクリックしてしまったかもしれない」といった相談があったとき、すぐに対応できる体制を整えておくことが重要です。

近年のフィッシング詐欺は、本物そっくりのメールやサイトを使って認証情報や金銭をだまし取る手口が増えており、担当者の注意だけで防ぐのは難しくなっています。

だからこそ、メールやURLの見分け方に加え、メール認証や多要素認証、URL対策、社員教育などを組み合わせた対策が欠かせません。

そこでこの記事では、フィッシング詐欺の基本的な仕組みから、メールの見分け方、企業が取り組むべき対策、引っかかった場合の初動対応までを解説します。

フィッシング詐欺とは?被害が急増する仕組みと最新の手口

フィッシング詐欺とは、実在する企業や機関をかたって偽のメール・SMSを送り、偽サイトへ誘導して個人情報やパスワードを詐取する攻撃手法です。

「釣り(fishing)」に由来するこの名称のとおり、広く網を張って引っかかった人から情報を盗むのが特徴です。

手口の巧妙さと件数の多さから、2024年以降は中小企業を狙ったフィッシング被害の報告が急増しています。

まずは基本的な仕組みと、最新の手口を把握するところから始めましょう。

フィッシング詐欺の定義と仕組み

フィッシング詐欺の流れは、大きく3段階に分けられます。

- 1.誘導:実在する企業や機関を装ったメール・SMSを送る

- 2.偽装:本物そっくりの偽サイトへ誘導する

- 3.詐取:IDやパスワード、クレジットカード情報、個人情報を入力させて盗む

攻撃者はこの情報を使い、不正送金・アカウント乗っ取り・なりすまし購入などの被害を発生させます。

被害が発覚するのは入力から数時間〜数日後であることが多く、その間に悪用が進んでしまうのが深刻な点です。

フィッシング対策協議会によると、2024年10月単月だけで報告件数は18万1,443件、12月には23万2,290件と月を追うごとに増加しています。

さらに警察庁によると、2024年のインターネットバンキングに係る不正送金被害額は約86億8,900万円で、その被害の多くは金融機関等を装ったフィッシングによるものと考えられています。

出典:フィッシング協議会「2024/10 フィッシング報告状況」/警察庁「サイバー空間の安全の確保」

「自社は関係ない」と思える状況ではありません。

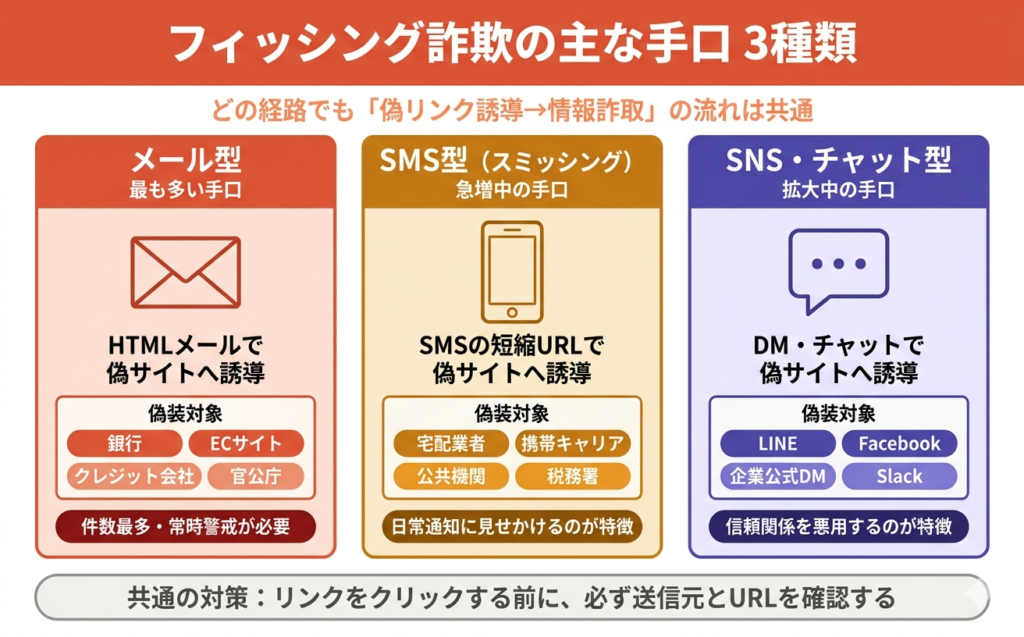

近年増加しているフィッシング詐欺の主な手口

現在確認されているフィッシング詐欺の手口は、主に以下の3種類に分類できます。

とくに近年増加が目立つのがSMS型(スミッシング)です。

「お荷物をお届けできませんでした」「通信料金が未払いです」など、日常的に受け取る通知に見せかけた文面で、ついクリックしてしまう人が多くなっています。

また、2025年以降はAIを活用した高精度の日本語フィッシングメールも確認されており、「日本語が不自然」という従来の見分け方が通用しなくなりつつある点に注意が必要です。

フィッシング詐欺メールの見分け方【4つのチェックポイント】

フィッシング詐欺対策の第一歩は、怪しいメール・SMSを自分の目で見分けられるようになることです。

ただし、近年の攻撃は見た目だけでは判断できないケースが増えているため、以下の4点を組み合わせて確認することが重要です。

【この章で紹介する4点】

① 差出人のメールアドレスと表示名を確認する

② リンク先URLのドメインを確認する

③ 本文の文章・要求内容を確認する

④ 添付ファイルの拡張子と送信状況を確認する

① 差出人のメールアドレスと表示名を確認する

フィッシングメールかどうかを判断する最初のチェックポイントは、差出人のメールアドレスのドメイン部分です。

メールの「表示名」は誰でも自由に設定できるため、「Amazon.co.jp」「三菱UFJ銀行」などと表示されていても信用してはいけません。

必ず「@以降のドメイン」を確認するようにしてください。

たとえば、正規企業を装って、正規ドメインに似せた別ドメインが使われることがあります。

ハイフンの追加、文字の置き換え、TLD(.co.jp / .com / .net など)の変更は代表的な手口です。

メールを受け取ったら、差出人アドレスのドメイン部分を確認し、少しでも不自然ならメール内のリンクは開かず、公式サイトに直接アクセスして確認しましょう。

② リンク先URLのドメインを確認する

メール本文内のリンクをクリックする前に、必ずURLを確認してください。

確認する際のポイントは以下の3つです。

| 確認ポイント | 内容 |

|---|---|

| ブランド名がURLのどこにあるかを見る | amazon.co.jp.account-verify.com のようにブランド名が冒頭に入っていても、実際のドメインは account-verify.com。URL内に有名企業名が含まれていても信用せず、ドメイン部分そのものを確認する。 |

| httpsだから安全とは限らない | フィッシングサイトでもSSL証明書を取得し、https にしているケースがある。鍵マークや https の表示だけで正規サイトと判断しない。 |

| 短縮URLには特に注意する | bit.ly/xxxxx のような短縮URLは、見ただけではリンク先がわかりにくい。不自然さを感じたら安易にクリックしない。 |

URLの確認だけで多くのフィッシング詐欺を防げます。

反射的にリンクをクリックするのではなく、一度立ち止まって確認しましょう。

③ 本文の文章・要求内容を確認する

フィッシングメールには、読み手の判断力を奪うために特定のパターンが使われます。

以下のような文言が含まれている場合は、フィッシングの可能性を疑ってください。

- ・緊急性を煽る表現:「24時間以内に手続きが必要」「本日中にご確認ください」「アカウントが停止されます」

- ・個人情報や認証情報の入力を求める:正規の企業やサービスがメール経由でパスワードやカード番号を要求することはほぼない

- ・不自然な日本語表現:句読点の位置がおかしい、敬語が不自然、カタカナ・漢字の使い方に違和感があるなど

ただし、前述のとおりAI生成による自然な日本語フィッシングメールも増えているため、文章の自然さだけを判断基準にするのは危険です。

「本文が正しくても、差出人アドレスとURLは必ず確認する」というルールを徹底することが重要です。

④ 添付ファイルの拡張子と送信状況を確認する

身に覚えのない添付ファイルは、原則として開かないことが重要です。

とくに以下の拡張子は、マルウェア感染につながるおそれがあるため注意が必要です。

| 要注意の拡張子 | リスク内容 |

|---|---|

| .exe / .bat | 実行ファイル。起動するとマルウェアが実行されるおそれがある |

| .zip / .lzh | 圧縮ファイル。中に不正なファイルが含まれていることがある |

| .docm / .xlsm | マクロ有効Officeファイル。マクロを有効にするとマルウェアが動作するおそれがある |

| .js / .vbs | スクリプトファイル。実行すると不正な処理が動くおそれがある |

添付ファイルの有無だけでなく、「なぜこのタイミングでこの人から?」という送信状況の違和感も重要なサインです。

取引先や同僚から届いたように見えても、そのアカウントが乗っ取られている可能性があります。

不審に感じたら、別の連絡手段で送り主本人に直接確認することを徹底してください。

フィッシング詐欺対策|企業がすべき7つの方法

個人の注意だけに頼るセキュリティは、いつか必ず限界を迎えます。

企業として組織的な対策を整備することが、フィッシング詐欺被害を防ぐための本質的なアプローチです。

ここでは、優先度の高い順に7つの対策を解説します。

- 【ここで紹介する内容】

- ① メール認証(SPF・DKIM・DMARC)を設定する

- ② 多要素認証(MFA)を導入する

- ③ URLフィルタリング・Webフィルタリングを導入する

- ④ エンドポイントセキュリティ(EDR)を強化する

- ⑤ 従業員へのセキュリティ教育・研修を実施する

- ⑥ フィッシング訓練(標的型メール訓練)を定期的に行う

- ⑦ インシデント対応フローを事前に整備する

① メール認証(SPF・DKIM・DMARC)を設定する

メールのなりすましを防ぐには、自社ドメインに対して送信元確認の設定を行うことが重要です。

代表的なのが、SPF・DKIM・DMARC という3つの設定です。

これらを組み合わせることで、第三者が「自社になりすましたメール」を送りにくくなります。

この設定は、普段使っているメールソフトで行うものではありません。

Google Workspace や Microsoft 365 などのメール管理画面で情報を確認し、ドメイン管理会社やサーバーのDNS設定画面にレコードを追加して設定するのが一般的です。

各設定の役割は以下のとおりです。

| 設定名 | 役割 |

|---|---|

| SPF | このメールを送ってよいサーバーかどうかを確認する |

| DKIM | メールが途中で改ざんされていないかを確認する |

| DMARC | SPFやDKIMの確認に失敗したメールをどう扱うかを決める |

自社ドメインでこれらが未設定のままだと、取引先や顧客に自社を装ったメールが届くリスクが高まります。

自社で設定できない場合は、メールシステムの管理会社や制作会社、社内の情シス担当者に確認し、設定状況を早めに確認しましょう。

② 多要素認証(MFA)を導入する

MFA(多要素認証)は、ID・パスワードが漏洩した後の「最後の防衛線」として機能する対策です。

フィッシング詐欺によってパスワードが盗まれても、MFAが設定されていれば第三者によるログインを防ぎやすくなります。

MFAの主な方式は以下のとおりです。

- ・認証アプリ(Google Authenticator・Microsoft Authenticator等):最も普及していて導入しやすい

- ・SMSワンタイムパスワード:手軽だが、SIMスワッピング攻撃には弱い点も考慮が必要

- ・ハードウェアキー(YubiKey等):最も強固だが、コストと運用の手間がかかる

業務で使う主要なサービス(Microsoft 365・Google Workspace・VPN・クラウドサービス)へのMFA設定は、中小企業でも優先的に取り組むべき対策です。

③ URLフィルタリング・Webフィルタリングを導入する

URLフィルタリングは、社員がフィッシングリンクをクリックしてしまっても、偽サイトへのアクセスを自動的にブロックする仕組みです。

人間の判断に頼らず、システムで防ぐことができるのが最大のメリットといえます。

代表的な実装方法として、UTM(統合脅威管理装置)の導入が挙げられます。

UTMはURLフィルタリングをはじめ、マルウェア検知・侵入防止・アンチスパムなど複数のセキュリティ機能を一台で提供するため、専任のセキュリティ担当者がいない中小企業にとって特に有効な選択肢です。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

④ エンドポイントセキュリティ(EDR)を強化する

EDR(Endpoint Detection and Response)は、PC・スマートフォンなどのエンドポイント(端末)での不審な挙動をリアルタイムで検知・対応するセキュリティ製品です。

万が一フィッシングによってマルウェアが実行されても、EDRが早期に検知して被害の拡大を封じ込められます。

従来のウイルス対策ソフト(アンチウイルス)は既知のマルウェアの検知が主体ですが、EDRは未知の攻撃や不審な動作のパターンも検知できるのが異なる点です。

テレワーク環境の普及によって社外でのPC利用が増えた現在、エンドポイントレベルでの保護はより重要性を増しています。

端末対策を見直す際は、ESETのようにエンドポイント保護に加えて高度な検知・対応機能を備えた製品を検討することも有効です。

ESET

軽快な動作と高い検知力を両立したセキュリティソフト。

ウイルス・マルウェア対策はもちろん、フィッシング詐欺や不正サイトへの対策にも活用でき、企業の端末を幅広く保護します。

⑤ 従業員へのセキュリティ教育・研修を実施する

技術的な対策と並行して、人への教育が必要になります。フィッシング詐欺の最終的な判断を下すのは、システムではなく社員一人ひとりだからです。

年1回以上の全社研修に加え、以下のポイントを社内で周知することが効果的です。

- ・フィッシングメールの見分け方(差出人・URL・本文・添付ファイルの4点確認)

- ・不審なメールを受け取った場合の報告先と手順

- ・クリックしてしまった場合の初動対応フロー

研修は一度実施すれば終わりではなく、手口の変化に合わせて内容をアップデートしましょう。

⑥ フィッシング訓練(標的型メール訓練)を定期的に行う

知識を頭に入れるだけでは、実際の場面での判断力は身につきません。疑似的なフィッシングメールを社員に送り、どれだけクリックしてしまうかを計測する訓練が、実践的なセキュリティ教育として有効です。

訓練の標準的な流れは以下のとおりです。

1.訓練用のフィッシングメールを社員に一斉送信する

2.クリック率・情報入力率を計測する

3.クリックした社員へ即時フォローアップ教育を実施する

4.全社に結果を共有し、対策意識を高める

年2回以上の実施が理想的で、訓練のたびにクリック率が改善されているかを確認してください。

⑦ インシデント対応フローを事前に整備する

「もし引っかかってしまったら、誰に報告して、何をすればいいか」を、インシデントが発生する前に定めておくことが必要です。

緊急時に判断が遅れると、被害が拡大してしまいます。

最低限、以下の項目をあらかじめ整理し、社内で共有しておくことが重要です。

| 項目 | 内容 |

|---|---|

| 報告先 | 情シス担当者・上長の連絡先を明確にしておく |

| 初動手順 | ネットワーク切断 → マルウェアスキャン → 報告の順序を決めておく |

| 証拠保全 | 受信したメールや表示されたURLのスクリーンショットを保存する |

| 外部連絡先 | 警察庁のサイバー犯罪相談窓口やフィッシング対策協議会の連絡先を整理しておく |

フローが整備されていると、社員が「何かおかしい」と気づいたときに速やかに動けます。

対応スピードが被害の規模を左右することを、全社員に共有しておきましょう。

フィッシング詐欺に引っかかった場合の初動対応

対策を講じていても、引っかかってしまうことはあります。

そのときに重要なのは、被害を最小限に抑えるための「速さ」と「順序」です。

状況によって取るべき初動対応が異なるため、パターン別に整理しておきましょう。

リンクをクリックしてしまったとき

リンクをクリックしただけで、個人情報を入力していない場合のリスクは比較的低いです。

ただし、サイトを表示した時点でスクリプトが実行されてマルウェアに感染するケースも存在するため、念のため以下の手順を踏むことをおすすめします。

1.すぐにネットワーク接続を切る(Wi-Fiをオフにし、LANケーブルを抜く)

2.セキュリティソフト・EDRでフルスキャンを実行する

3.異常が検知されなければ通常業務を再開する

4.情シス担当者または上長に報告する

報告を「大げさかも」と感じて遅らせると、発見が遅れる原因になります。

クリックしただけでも報告する文化を社内に根付かせることが大切です。

個人情報・ID・パスワードを入力してしまったとき

情報を入力してしまった場合は、時間との勝負です。 以下の順序で速やかに対応してください。

1.ネットワーク接続を即座に切断する

2.入力したサービスのパスワードを即時変更する(同じパスワードを使い回しているすべてのサービスも変更する)

3.クレジットカード情報を入力した場合は、カード会社に連絡して利用停止を依頼する

4.情シス担当者・上長に報告する

5.フィッシング対策協議会または警察庁のサイバー犯罪相談窓口に通報する

特に2番目のパスワード変更は、入力後できるだけ早く実施する必要があります。

攻撃者はリアルタイムで情報を使って不正ログインを試みるケースがあるためです。

よくある質問

最後にフィッシング詐欺対策についてよくある質問を紹介します。

フィッシング詐欺対策で最初に取り組むべきことは何ですか?

最優先で取り組むべき対策は、MFA(多要素認証)の導入とメール認証(SPF・DKIM・DMARC)の設定の2つです。MFAはパスワードが漏洩しても不正ログインを防ぐ最後の防衛線として機能し、メール認証は自社ドメインへのなりすましを抑止します。 どちらも初期コストを抑えながら導入できるため、まずこの2点から着手することをおすすめします。

フィッシング詐欺メールと正規メールを見分けるには?

差出人のメールアドレスのドメイン確認と、リンク先URLのドメイン確認の2点が最も重要です。 表示名や本文のデザインは偽装できますが、正規のドメインを完全に模倣することは難しい状況があります。「@以降のドメインが正規と完全に一致しているか」を確認するクセをつけることが、見分け方の基本になります。

中小企業でもフィッシング詐欺対策は必要ですか?

必要です。 フィッシング対策協議会の2024年データを見ると、報告件数・被害額ともに増加しており、規模の小さい企業が標的から外れることはありません。むしろ、セキュリティ専任担当者がいない中小企業は対策が手薄になりやすく、攻撃者から見て狙いやすいターゲットになるケースがあります。規模に関わらず、MFAとメール認証の基本対策は最低限整備しておきたいところです。

フィッシング詐欺に引っかかったらどうすればいいですか?

まずネットワーク接続を切断し、情シス担当者・上長に報告することが最初の行動です。 情報を入力してしまった場合はパスワードの即時変更、カード情報を入力した場合はカード会社への利用停止依頼も必要になります。 詳しい手順は「フィッシング詐欺に引っかかったらどうする?」の記事を参照してください。

まとめ

この記事では、フィッシング詐欺の仕組みと企業がとるべき対策を解説しました。

要点を以下に整理します。

【この記事の要約】

・2024年の国内フィッシング報告件数は171万8,036件で過去最多

・見分けるポイントは「差出人」「URL」「本文」「添付ファイル」

・企業対策は「メール認証」「MFA」「URL対策」「EDR」「教育」「訓練」「対応フロー」

・引っかかったら「切断→変更→停止→報告」の順で対応

注意喚起だけでフィッシング詐欺を防ぐ時代は終わっています。

仕組みとして防ぐ対策を整備し、社員が判断に迷ったときに動けるフローを用意しておくことが、企業として求められる対応です。

とくに、端末上での不審な挙動を早期に検知し、被害拡大を防ぐ対策まで視野に入れるなら、ESETのようなエンドポイント保護製品の活用も有効です。

また、メールやWeb経由の脅威対策をまとめて見直したい場合は、UTMの導入によって入口対策を強化する方法もあります。

自社に必要な対策を整理したうえで、環境に合った製品や運用を組み合わせていくことが大切です。