「送信ボタンを押したあとに、宛先や添付ファイルのミスに気づいた」

そんなヒヤッとした経験がある方も多いのではないでしょうか。

メールは業務に欠かせない連絡手段ですが、宛先の入れ間違い、誤添付、CC/BCCの設定ミス、フィッシングメールへの誤対応など、情報漏洩につながるリスクも多くあります。

小さなミスでも、取引先や顧客の信頼を損ない、社内外への対応が必要になることもあるため、メールの扱いは想像以上に重要です。

そこでこの記事では、メールによる情報漏洩対策について、企業で起こりやすい原因やパターン、誤送信防止のポイント、発生時の初動対応までを実務担当者向けに解説します。

なぜメールは情報漏洩リスクが高いのか

メールは業務上の必需品ですが、それゆえに情報漏洩の「入口」になりやすいツールです。

この章では、なぜメールがリスクの高い存在なのかを確認します。

日常的に使うメールだからこそリスクが高い

メールは、営業・経理・人事・総務など部門を問わず日常的に使われている業務ツールです。

総務省の「通信利用動向調査(e-Stat)」でも、企業における情報通信手段として電子メールが広く利用されている実態が示されています。

1日あたり数十件のメールを送信する社員にとって、ミスが発生する確率は決して低くありません。

メール誤送信が起きやすい背景には、以下のような要因があります。

・送信数が多い:件数が増えるほど、確認が雑になりやすい

・似た宛先が多い:同姓・同名・類似するメールアドレスによる入れ間違いが起きやすい

・急いでいる場面が多い:「うっかり」「思い込み」による見落としが発生しやすい

メールは便利なツールであるからこそ、ルールと仕組みを整えなければ情報漏洩につながります。

メール誤送信・メール起因の情報漏洩の発生状況

メール誤送信は、情報漏洩事故の中でも発生件数が特に多いカテゴリのひとつであり、中小企業・大企業を問わず継続的に発生しています。

東京商工リサーチの「上場企業の個人情報漏えい・紛失事故調査」(2023年)によると、情報漏洩事故の原因のうち、誤表示・誤送信は43件(24.5%)で、不正アクセス・ウイルス感染に次いで2番目に多い原因でした。

一件のメール誤送信でも、以下のような影響が生じるおそれがあります。

- ・信用失墜:取引先・顧客からの信頼を損ない、契約解消につながる

- ・損害賠償:流出した個人情報の件数によっては多額の賠償が発生する

- ・行政対応:個人情報が含まれる場合、個人情報保護委員会への報告義務が発生する

小さなミスでも企業経営に影響するおそれがあるため、全社でリスクを共有し、対策を進めることが大切です。

メールによる情報漏洩の主なパターン5つ

「自社ではどんな誤送信が起きうるのか」を具体的に把握することが、対策の前提になります。

この章では、企業で実際に発生している5つの代表的なパターンを解説します。

- 【この章で紹介する内容】

- ①宛先の入れ間違い・CC/BCC設定ミス

- ②誤ったファイルの添付

- ③パスワード未設定・暗号化なしのファイル送付

- ④フィッシングメール・なりすましメールへの誤対応

- ⑤外部転送・自動転送設定による意図しない情報漏洩

①宛先の入れ間違い・CC/BCC設定ミス

顧客全員のメールアドレスをBCCではなくCCに設定してしまうミスは、一度の操作で大量の個人情報を漏洩させる典型的な事故です。

メールソフトの宛先補完機能は便利な反面、一文字入力しただけで別の人物が候補に上がるため、確認せずに選択してしまうと全く関係のない相手にメールが届く事態が起きます。

よくあるミスの例は以下のとおりです。

- ・顧客Aへのメールが、同姓の別顧客Bに届いた

- ・BCCで送るべき顧客リストをCCに設定し、全員のアドレスが相互に見えてしまった

- ・取引先の担当者ではなく、同名の社外の人物に送信した

BCCとCCの違いを正しく理解し、一斉送信の際は必ずBCC確認を行うルールを設けることが重要です。

CC:送った相手全員に宛先が見える送信方法

BCC:ほかの受信者に宛先が見えない送信方法

複数の相手に一斉送信するときは、相手同士にメールアドレスを見せないためにBCCを使います。

②誤ったファイルの添付

「ファイルを添付した」という事実だけ確認して送信ボタンを押すと、全く別のファイルが送られてしまうリスクがあります。

ファイル名が似ていると、間違えて添付してしまうケースが頻発します。

とくに、顧客ごとにフォルダ管理していない環境では、別の顧客向け資料や社内限定の資料を添付してしまう事故が起きやすいです。

代表的な誤添付のシナリオは以下のとおりです。

- ・「顧客A向け提案書.xlsx」と「顧客B向け提案書.xlsx」を間違えた

- ・社内用のコスト資料を顧客にそのまま送ってしまった

- ・修正前の古いバージョンのファイルを送信した

添付ファイルのファイル名と中身を送信前に必ず確認し、ダブルチェックを行いましょう。

③パスワード未設定・暗号化なしのファイル送付

暗号化していないファイルをそのまま添付して送ることは、万が一メールが第三者に傍受・転送された場合に情報が丸ごと流出するリスクを抱えています。

一方で、かつて広く使われていた「PPAP(パスワード付きZIPファイルをメールで送り、パスワードを別送する方式)」にも、セキュリティ上や運用上の課題があることが指摘されてきました。

2020年11月には、平井デジタル改革担当大臣が、内閣府・内閣官房で採用していたZIPファイル送付と同じ経路でパスワードを自動送信する方式を廃止すると表明しています。

参考:内閣府「平井内閣府特命担当大臣記者会見要旨 令和2年11月24日」

PPAPの主な問題点は以下のとおりです。

- ・パスワードと暗号化ファイルが同じメール経路で送られるため、傍受されると意味がない

- ・ZIPファイルはウイルス対策ソフトによる検査が通らない場合がある

- ・受信者がパスワードを管理する手間が増える

そのため、ファイル共有の方法は見直しが進んでいます。

代替手段としては、アクセス権限を設定できるクラウドストレージの共有リンクなどを利用する方法が一般的です。

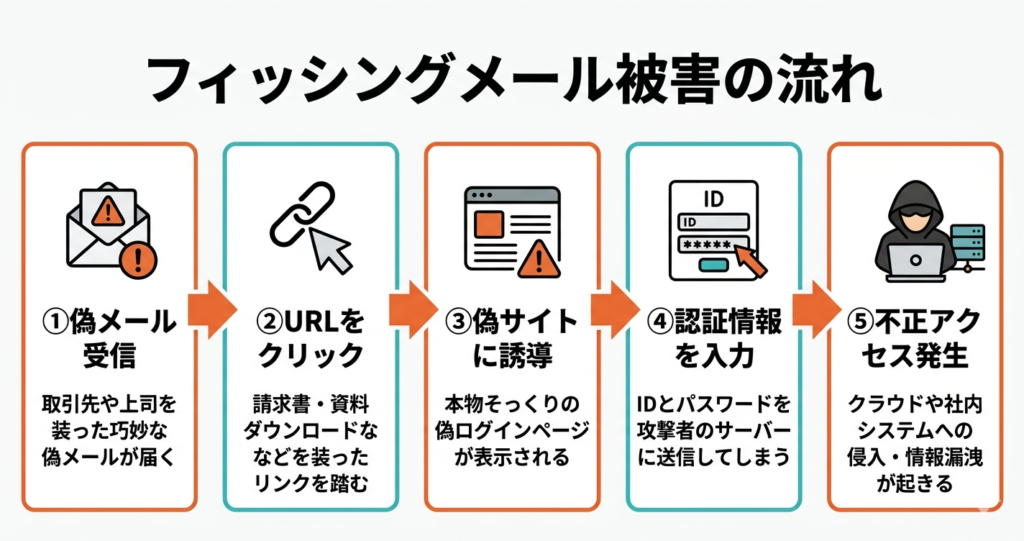

④フィッシングメール・なりすましメールへの誤対応

「取引先からのメールだと思っていたら、攻撃者が巧みに偽装したなりすましメールだった」というケースは、企業の認証情報や機密情報を一度に流出させる危険なパターンです。

フィッシングメールは年々巧妙化しており、上司や取引先の実名・メールアドレスに似せたアドレスから送られてくるため、一見して見抜くことが困難なケースが増えています。

フィッシングによる被害の流れは以下のとおりです。

- ・偽の請求書や資料ダウンロードリンクが記載されたメールが届く

- ・リンクをクリックすると偽サイトに誘導され、IDとパスワードを入力させられる

- ・入力した認証情報が攻撃者の手に渡り、クラウドサービスや社内システムへの不正アクセスが発生する

IPAの「フィッシングに関する注意喚起」でも、メールの送信元アドレスやリンク先URLを必ず確認するよう注意が促されています。

⑤外部転送・自動転送設定による意図しない情報漏洩

業務メールを個人のGmailなどに自動転送する設定は、情報の管理範囲が会社のコントロールを外れ、情報漏洩のリスクを高めます。

「在宅勤務中にスマートフォンで確認したい」「退職後もメールを受け取りたい」といった理由で設定された転送が、セキュリティ上の穴になることがあります。

問題になるケースは以下のとおりです。

- ・退職した社員の自動転送設定がそのまま残っており、業務メールが元社員に届き続けた

- ・個人アドレスに転送されたメールが、個人端末のセキュリティ不備から流出した

- ・クラウドメールの設定変更で、知らぬ間に第三者に転送される状態になっていた

メールサーバーの管理者設定で外部転送を無効化し、定期的に転送設定の棚卸しを実施することが必要です。

企業がすぐに取り組める誤送信防止策8選

メール誤送信を防ぐためには、「注意する」だけでなく「仕組みで防ぐ」アプローチが不可欠です。

この章では、今日から取り組める8つの具体的な防止策を解説します。

- 【この章で紹介する内容】

- ①送信前の「宛先・添付ファイル・本文」三点確認ルールの義務化

- ②メール送信前の承認・ダブルチェック制度の導入

- ③メール誤送信防止ツールの導入

- ④添付ファイルの暗号化・パスワード設定ルールの統一

- ⑤一斉送信時のBCC必須ルールの徹底

- ⑥外部転送・自動転送の禁止設定

- ⑦フィッシングメール対策訓練の定期実施

- ⑧誤送信発覚後の対応フローの整備

①送信前の「宛先・添付ファイル・本文」三点確認ルールの義務化

送信ボタンを押す前に、「宛先・添付ファイル・本文の内容」の3点を必ず確認するルールを全社員に義務化することが、シンプルで効果的な誤送信防止策です。

「確認した」と思っていても「思い込み確認」では見落としが起きます。

確認項目をチェックリストとして作成し、外部宛・初めて送る相手へのメールでは上長確認を義務付けることで、ミスの発生率を下げられます。

運用上のポイントは以下のとおりです。

- ・確認チェックリストをメールソフトのテンプレートや社内マニュアルに掲載する

- ・新入社員・異動者には必ずメール送信ルールの研修を実施する

- ・「はじめて送る外部宛メール」には上長確認を必須とするルールを設ける

ルールを作成するだけでなく、現場で実行できるところまで落とし込みましょう。

②メール送信前の承認・ダブルチェック制度の導入

個人情報や機密情報を含む重要なメールは、送信前に上長または担当者が内容を確認する承認フローを設けることで、誤送信を組織的に防ぎます。

大量送信・一斉送信メールは影響範囲が広いため、単独での送信ではなく必ず承認を経るフローを整備することが求められます。

業務負荷を最小化するために、全てのメールに承認を求めるのではなく「承認が必要なメールの条件」を明確に定義することがポイントです。

承認フローを設けるべきメールの例は以下のとおりです。

- ・100件以上の顧客への一斉送信メール

- ・個人情報・財務情報・契約情報を含む添付ファイルがあるメール

- ・初めての取引先・重要顧客へのメール

承認の仕組みを整えることで、ミスを個人の責任にしない組織的な対策が実現します。

③メール誤送信防止ツールの導入

誤送信防止ツールは、ヒューマンエラーを「技術で補う」手段として効果的であり、中小企業でも導入しやすい製品が増えています。

ツール導入により、人間が見落としがちなミスをシステム側でチェック・警告できます。

ルール・教育と並行して導入するのがよいでしょう。

主な機能と効果は以下のとおりです。

| 機能 | 内容 |

|---|---|

| 送信保留(タイムラグ)機能 | 送信後、数分間は取り消しが可能。ミスに気づいたときに修正できる |

| 宛先自動チェック・外部ドメイン警告 | 社外アドレス宛の送信時に警告や確認ポップアップを表示し、誤送信を防ぐ |

| 添付ファイルの自動暗号化・パスワード付与 | 添付ファイルを自動で暗号化し、パスワード設定漏れを防止する |

誤送信対策としては、送信保留や添付ファイル自動暗号化に対応したUTM製品を導入する方法もあります。

メールまわりのヒューマンエラー対策に加えて、フィッシングメールやマルウェア対策までまとめて強化したい企業におすすめです。

企業のメール・ネットワーク対策を強化するなら

メール誤送信対策に加えて、フィッシングメールやマルウェア対策までまとめて見直したい場合は、UTMの導入も有効です。

まずは自社のメール環境や運用ルールに合う対策を検討しましょう。

④添付ファイルの暗号化・パスワード設定ルールの統一

PPAP(パスワード付きZIPファイル方式)を廃止し、クラウドストレージの共有リンク(アクセス権限付き)に切り替えることが、現在のセキュリティ標準として推奨されています。

内閣府をはじめとした政府機関・大手企業においてPPAP廃止の流れが加速しており、取引先からの要請でPPAP廃止に対応せざるを得ないケースも増えています。

自社が廃止の方針を定め、社員へ周知することが急務です。

PPAP廃止後の代替手段は以下のとおりです。

| 方法 | 内容 |

|---|---|

| クラウドストレージ(OneDrive・Google Drive等)の共有リンク | アクセス権限を個人単位で設定でき、安全にファイル共有が可能 |

| ファイル転送サービス | 大容量ファイルでも安全に送受信できる |

| S/MIME(暗号化メール) | メール本文ごと暗号化できる高セキュリティな送信手段 |

どの方法を採用するかを社内で統一し、全員が同じ手順でファイルを送れる状態を整えましょう。

⑤一斉送信時のBCC必須ルールの徹底

複数の顧客・関係者に同時にメールを送る際は、BCCを使用して宛先を相互に見えない状態にすることを社内ルールとして徹底することが不可欠です。

「CCとBCCの違いを知っている」と答えられる社員でも、急いでいる場面では間違えることがあります。

ルールを知っているだけでなく、運用レベルで徹底される仕組みが必要です。

BCC徹底のための施策は以下のとおりです。

- ・顧客向けの一斉送信は「必ずBCC」を社内規程に明記する

- ・ニュースレターや定期配信はメール配信ツール(HTMLメール送信サービス)に移行する

- ・BCCルール違反が発生した場合の報告・対応フローをあらかじめ定めておく

一斉送信を個人のメールソフトで行う運用そのものを見直しましょう。

⑥外部転送・自動転送の禁止設定

業務メールの外部転送・自動転送は、メールサーバーの管理者設定で禁止するとともに、社内ポリシーを作成することで組織的に管理しましょう。

転送設定は設置者本人が忘れてしまいやすく、退職後も残存するリスクがあります。

定期的な監査と、退職時の設定解除チェックリストの整備が重要です。

実施すべき対応は以下のとおりです。

- ・管理者設定で外部転送を無効化する

- ・「個人アドレスへの転送禁止」を就業規則・セキュリティポリシーに記載する

- ・半年に一度、全社員のメール転送設定を確認・監査する

技術的制御とポリシーの両面から対策することで、転送による情報漏洩リスクを最小化できます。

⑦フィッシングメール対策訓練の定期実施

模擬フィッシングメールを使った社員訓練を定期的に実施すると、社員の判断力が高まるため、フィッシング被害を未然に防げます。

IPAが提供する「情報セキュリティ10大脅威」においても、フィッシングは企業・個人を問わず上位の脅威です。

訓練による「体験学習」が、座学の研修より実効性の高い対策として機能します。

フィッシング対策訓練の進め方は以下のとおりです。

- ・模擬フィッシングメールの送付:社員に知らせず実施し、クリックした社員を特定する

- ・フォロー教育の実施:クリックした社員向けに個別フォロー研修を行う(責めるためではなく教育のため)

- ・技術的対策の併用:自社ドメインのなりすましを防ぐ設定を情報システム担当者が実施する

訓練と技術的対策を組み合わせることで、フィッシング被害を多層的に防ぐ体制を構築できます。

⑧誤送信発覚後の対応フローの整備

「誤送信が起きてから考える」では遅すぎます。初動対応の遅れが被害を拡大させるため、事前に対応フローを策定し、全社員が内容を把握している状態を維持することが重要です。

誤送信は「誰でも起こしうる事故」です。起きたあとに誰も動き方を知らないでいると、報告が遅れ、受信者への連絡も遅れ、最終的に個人情報保護委員会への報告期限を超過してしまうリスクがあります。

事前に定めておくべき対応フローの骨格は以下のとおりです。

- ・誰が最初に報告を受けるか(報告先の明確化)

- ・受信者への削除依頼を誰が・どの手段で行うか

- ・個人情報が含まれていた場合、外部機関への報告判断は誰が行うか

対応フローはマニュアルとして作成し、全社員が閲覧できる場所(社内ポータル等)に掲載しておくことが求められます。

メール誤送信が発生した場合の初動対応

防止策を講じていても、誤送信をゼロにすることは困難です。

万が一発生した場合に「何をすべきか」を知っておくことが、被害を最小化するうえで決定的に重要です。

- 【この章で紹介する内容】

- ・誤送信発覚直後にすべき3つのアクション

- ・受信者へのお詫び・削除依頼の伝え方

- ・個人情報が含まれていた場合の対応フロー

誤送信発覚直後にすべき3つのアクション

誤送信に気づいた瞬間から、「確認・連絡・報告」の3アクションを迅速に実行することが初動対応の基本です。

時間が経てば経つほど受信者が誤送信メールを開封する可能性が高まり、情報が拡散するリスクも上がります。発覚後は速やかに以下を実施します。

1.送信済みメールの確認:何を・誰に・何件送ったかを特定する

2.受信者への削除依頼連絡:速やかに電話またはメールで連絡し、メールと添付ファイルの削除を依頼する

3.上長・情報セキュリティ担当者への即時報告:事実を隠さず報告し、対応方針の決定を仰ぐ

この3アクションを「誰もが即座に動ける」状態にするため、対応フローの事前整備と周知が不可欠です。

受信者へのお詫び・削除依頼の伝え方

誤送信の受信者への連絡は、確実性の高い「電話」を第一手段とし、状況に応じてメールを補助的に使用することが推奨されます。

メールで削除依頼を送っても、受信者が開封するとは限りません。

誤送信した相手が個人の顧客や複数の取引先の場合、電話連絡で確実に削除をお願いすることが誠実な対応として求められます。

お詫び連絡のポイントは以下のとおりです。

| ポイント | 内容 |

|---|---|

| 誠実さを優先 | 言い訳をせず、事実とお詫びをシンプルに伝える |

| 具体的な依頼内容を明示 | 「〇〇という件名のメールと添付ファイルを削除してください」と明確に伝える |

| 開封・複製の有無を確認 | 可能であれば、メールの開封有無や添付ファイルの閲覧状況を確認する |

受信者への連絡件数が多い場合は、担当を分担して並行して進めることで時間を短縮します。

個人情報が含まれていた場合の対応フロー

誤送信した内容に個人情報が含まれていた場合、個人情報保護法に基づく報告義務が発生する可能性があります。対応期限があるため、速やかに判断・行動しましょう。

個人情報保護委員会への報告(速報)は、原則として事故を知った時点から「速やかに(概ね3〜5日以内)」の提出が求められています。

確報は事故を知った日から30日以内(不正目的の場合は60日以内)が期限です。

参考:個人情報保護委員会

対応フローの概要は以下のとおりです。

- ・個人情報の含有確認:漏洩した情報に氏名・住所・メールアドレス等が含まれるか確認

- ・個人情報保護委員会への速報・確報:該当する場合は規定の期限内に報告を行う

- ・被害者本人への通知:影響を受けた本人への通知義務の有無を確認し、必要に応じて通知を行う

報告の要否や対応期限は事案によって異なるため、判断に迷う場合は公的な案内を確認しながら、社内で速やかに対応方針を整理することが重要です。

よくある質問

最後に、よくある質問を紹介します。

Q. メール誤送信による情報漏洩で会社は罰則を受けますか?

個人情報を含む場合、個人情報保護委員会への報告義務が生じる可能性があります。報告義務に違反した場合は行政指導・罰則の対象となり、悪質なケースでは企業名が公表されるリスクもあります。誤送信発覚後は速やかに専門家や担当部署に相談することが重要です。

Q. BCCとCCを間違えて送ってしまった場合はどうすればよいですか?

まず受信者全員に削除依頼の連絡を入れてください(電話が最も確実です)。その後、社内の情報セキュリティ担当者・上長に報告し、送信内容に個人情報が含まれていた場合は個人情報保護委員会への報告要否を判断します。初動が遅れると被害が拡大するため、発覚したら即行動することが重要です。

Q. パスワード付きZIPファイルで添付すれば情報漏洩は防げますか?

完全には防げません。PPAP(パスワード付きZIPをメール送信する方式)は、政府機関や大手企業で廃止が進んでいます。パスワードと暗号化ファイルを同じ経路で送るため、傍受された場合に意味をなさず、ウイルス対策ソフトのチェックを回避するリスクもあります。クラウドストレージの共有リンク(アクセス権限付き)への移行が現在の標準的な対策です。

まとめ

この記事では、メールによる情報漏洩対策をテーマに、企業が見直したい誤送信防止のポイントを解説しました。

【この記事の要約】

・メールは日常的に使う業務ツールだからこそ、ヒューマンエラーが起こりやすい

・メールによる情報漏洩は、暗号化不足、フィッシングメールへの誤対応、外部転送設定なども原因になる

・送信前確認や承認フローの導入、誤送信防止ツールの活用、BCCルール整備、外部転送の制限が有効

・万が一誤送信が発生した場合に備えて、確認・連絡・報告の初動対応フローをあらかじめ整える

・メールによる情報漏洩対策は、担当者の注意だけに頼るのではなく、ルール・教育・仕組みを組み合わせて進める

メールの情報漏洩対策は、一度ルールを決めて終わりではありません。

自社のメール環境や運用方法に合わせて定期的に見直しながら、無理なく続けられる形で整備していくことが重要です。

誤送信対策に加えて、フィッシングメールやマルウェア対策までまとめて強化したい場合は、UTMの導入も検討してみてください。