情報漏洩対策に取り組もうとしているのに、何から始めればよいかわからない

その根本的な理由は、「なぜ情報漏洩が起きるのか」を正確に把握していないことにあります。

原因を知らずに対策だけを講じると、的外れなところにリソースを投じることになりかねません。

自社で発生する可能性が高いリスクに集中して対策することが、限られた予算と人手で効果を出すための鉄則です。

そこでこの記事では、企業で発生しやすい情報漏洩の原因をランキング形式で紹介し、対策についても取り上げます。

情報漏洩の原因を知ることが対策の第一歩

「まさか自社では」という意識が、情報漏洩対策の遅れを招く要因です。

この章では、原因の大分類と「なぜ同じ事故が繰り返されるのか」を確認します。

「まさか自社では」が最大のリスク

情報漏洩は、特定の業種・規模の企業だけで起きるものではありません。メール誤送信・USB紛失・パスワード管理の甘さといった、どの企業にも共通するリスクが日常的に存在します。

IPA「情報セキュリティ10大脅威 2024」の企業向けランキングでは、フィッシング・サプライチェーン攻撃・内部不正・ランサムウェアなどが上位を占めており、これらはすべて中小企業にも現実的なリスクとして存在します。

「自社には関係ない」と思いやすい状況の例は以下のとおりです。

| よくある思い込み | 実際のリスク |

|---|---|

| IT企業じゃないからサイバー攻撃されない | 業種に関係なく、メールやVPN経由で侵入される |

| 社員は信頼できる人ばかりだから内部不正はない | 退職時の不満が動機になることがある |

| 個人情報を大量に持っているわけじゃないから | 少数でも要配慮個人情報が漏洩すれば報告義務が生じる |

「まさか自社では」という意識を持っていること自体が、最大のリスク要因です。

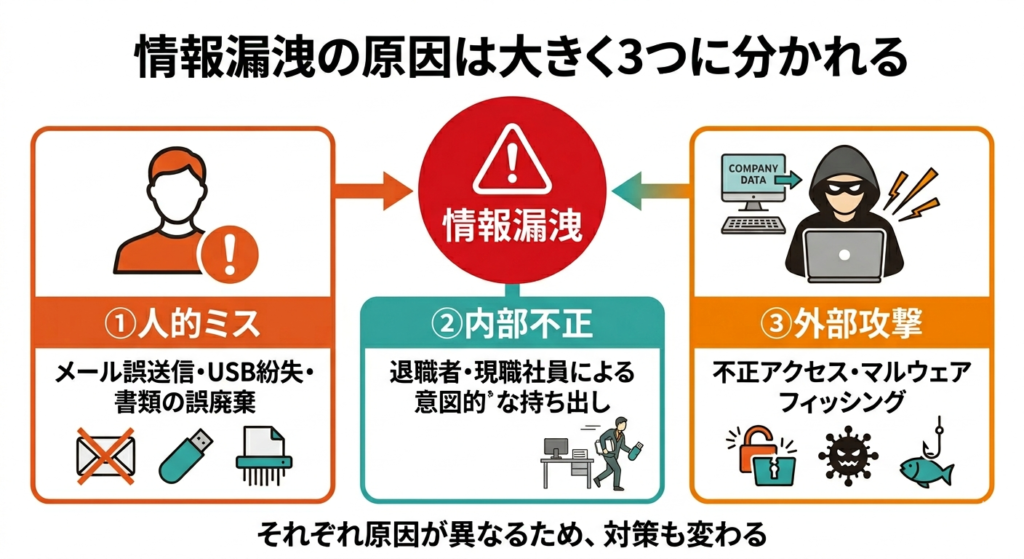

情報漏洩の原因は大きく「人的ミス」「悪意のある行為」「外部攻撃」に分かれる

情報漏洩の原因は、①人的ミス②悪意のある行為③外部攻撃の三つに大分類されます。

東京商工リサーチの2023年集計では、「ウイルス感染・不正アクセス」が53.1%、「誤表示・誤送信」が24.5%、「不正持ち出し・盗難」が13.7%でした。

外部攻撃が件数・被害規模ともに大きい一方、人的ミスや内部不正も無視できない割合を占めています。(出典:東京商工リサーチ)

三分類の概要は以下のとおりです。

| 分類 | 概要 |

|---|---|

| 人的ミス | 意図しないミスによる漏洩。メール誤送信・USB紛失・書類の誤廃棄など。件数は多いが一件あたりの被害は比較的小さい傾向 |

| 悪意のある行為(内部不正) | 在職・退職社員による意図的な情報持ち出し。被害が発覚しにくく、法的対応が必要になるケースも |

| 外部攻撃 | フィッシング・不正アクセス・ランサムウェアなど。一度の侵入で大量の情報が流出するリスクがある |

この三分類を念頭に置いたうえで、自社でどのカテゴリのリスクが高いかを特定することが対策の出発点になります。

企業で起こる情報漏洩の主な原因ランキング

東京商工リサーチ「上場企業の個人情報漏えい・紛失事故」2023年調査とIPA「情報セキュリティ10大脅威 2024」をもとに、企業で多い情報漏洩の原因をランキング形式で解説します。

自社のリスクがどこに集中しているかを確認する参考にしてください。

【紹介する原因】

①メールの誤送信・添付ファイルミス

②USBメモリ・記録媒体の紛失・盗難

③内部不正(退職者・現職社員による持ち出し)

④不正アクセス・標的型サイバー攻撃

⑤マルウェア・ウイルス感染

①メールの誤送信・添付ファイルミス

メール誤送信は一瞬の不注意で大量の個人情報を流出させる可能性があり、企業が最優先で対策に取り組むべき原因のひとつです。

東京商工リサーチの2023年集計では「誤表示・誤送信」が24.5%を占めており、外部攻撃に次ぐ大きな原因です。(出典:東京商工リサーチ)

| 種類 | 具体例 |

|---|---|

| 宛先ミス | 宛先の入れ間違い(CC/BCC設定ミス) |

| 添付ミス | 違う相手への誤添付・パスワードなし送信 |

メール事故は、特別な攻撃がなくても日常業務の中で発生しやすい情報漏洩の原因です。

送信前確認のルール化と誤送信防止の仕組みをあわせて整えることが、再発防止につながります。

②USBメモリ・記録媒体の紛失・盗難

小型で持ち運びやすいUSBメモリは紛失や盗難が起きやすく、適切な管理ルールがなければ深刻な情報漏洩につながります。

| 種類 | 内容 |

|---|---|

| 紛失・盗難 | 移動中の置き忘れ・盗難 |

| マルウェア感染 | 私物USBを介したマルウェア感染 |

| 持ち出しリスク | 暗号化されていない状態での持ち出しリスク |

USBメモリや記録媒体による情報漏洩は、持ち出しのしやすさと管理の甘さが重なることで起こりやすくなります。

利用ルールの明確化に加え、暗号化や持ち出し制限などの対策を組み合わせることが重要です。

③内部不正(退職者・現職社員による意図的な持ち出し)

内部不正は正規のアクセス権限を悪用して行われるため外部攻撃より検知が難しく、組織としての予防策と監視体制の整備が不可欠です。

東京商工リサーチの2023年集計では「不正持ち出し・盗難」が13.7%。IPAの「情報セキュリティ10大脅威 2024」でも組織向け脅威の3位に位置づけられています。(出典:東京商工リサーチ、情報処理推進機構)

| 種類 | 内容 |

|---|---|

| 不正持ち出し | 退職前後の顧客データ・営業情報の不正コピー |

| 転職・独立 | 競合他社への転職・独立に伴う情報漏洩 |

| 管理不備 | ログ管理の不備が内部不正を見えにくくしている |

内部不正は、正規の権限を持つ人によって行われるため、発見が遅れやすい点に注意が必要です。

権限管理やログ監視、退職時のアカウント整理を徹底することで、被害の予防と早期発見につながります。

④不正アクセス・標的型サイバー攻撃

標的型サイバー攻撃は特定の企業を狙って精巧に設計されており、従来のセキュリティ対策だけでは防ぎきれないケースが増えています。

東京商工リサーチの2023年集計では「ウイルス感染・不正アクセス」が53.1%です。

同年の事故件数175件のうち93件がこの分類で、過去最多を記録しました。(出典:東京商工リサーチ)

| 手口 | 内容 |

|---|---|

| フィッシング | フィッシングメールを起点とした認証情報窃取 |

| VPN脆弱性悪用 | VPN機器の脆弱性を悪用した侵入 |

| ランサムウェア | データ暗号化・脅迫による被害 |

不正アクセスや標的型攻撃は、一度侵入を許すと被害が広範囲に及びやすいのが特徴です。

入口対策だけでなく、認証強化や脆弱性管理を含めた多層的な防御が欠かせません。

⑤マルウェア・ウイルス感染

マルウェアは一度侵入すると社内全体に拡散する恐れがあり、エンドポイント(PCスマホなどの端末)対策と従業員への定期的なセキュリティ教育を組み合わせて対応することが重要です。

IPAの「情報セキュリティ10大脅威 2024」ではランサムウェアが組織向け脅威の1位です。

ウイルス対策ソフトだけでは防げない標的型マルウェアへの対策が求められます。(出典:情報処理推進機構)

| 項目 | 内容 |

|---|---|

| 感染経路 | 添付ファイル・悪意あるリンクからの感染 |

| 感染拡大 | 感染後に社内ネットワーク全体へ拡散するリスク |

マルウェア感染は、端末1台の問題にとどまらず、社内ネットワーク全体へ影響が広がるおそれがあります。

感染を防ぐ対策と、感染後に拡大させない運用の両方を整えておくことが大切です。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

メールが原因の情報漏洩の詳細と対策

メールは、情報漏洩の原因として特に身近で発生しやすいもののひとつです。

宛先の入力ミスや添付ファイルの取り違え、なりすましメールへの対応ミスなど、日常業務の中の小さな判断ミスが、そのまま漏洩事故につながることがあります。

とくにメールは、多くの企業で毎日使う連絡手段であるため、特別な攻撃を受けなくても事故が起こりやすい点に注意が必要です。

ここでは、メールが原因で起こりやすい情報漏洩のパターンと、基本的な対策を整理します。

| 主な原因 | 概要 | 主な対策 |

|---|---|---|

| 宛先ミス | CC・BCCの設定ミスや送信先の選択ミスにより、関係のない相手へ情報を送ってしまう | 送信前確認の徹底、宛先確認ルールの整備、誤送信防止ツールの導入 |

| 添付ファイルの誤送付 | 別の顧客向けファイルを添付する、未暗号化のまま送るなどのミス | 添付前チェック、ファイル名ルールの統一、共有リンク活用 |

| なりすましメールへの対応ミス | 正規の取引先や社内担当者を装ったメールにより、情報を渡してしまう | 従業員教育、フィッシング対策、送信元確認の徹底 |

| メール経由のマルウェア感染 | 添付ファイルやURLを開いたことでマルウェアに感染し、情報漏洩につながる | ウイルス対策、メールフィルタ、端末管理、定期的な訓練 |

メールによる情報漏洩は、単なるヒューマンエラーとして片づけず、ルール・仕組み・教育を組み合わせて防ぎましょう。

USBメモリが原因の情報漏洩の詳細と対策

USBメモリによる情報漏洩は、うっかり紛失だけでなく、私物端末の利用や不正なデータ持ち出しなど、複数のパターンで発生します。

どのような形で事故が起こりやすいのかを確認しながら、基本的な対策を見ていきましょう。

USBによる情報漏洩が起きる3つのパターン

USBによる情報漏洩は「うっかりミス」から「悪意ある行為」まで幅広く、パターンごとに異なる対策を組み合わせることが重要です。

USBメモリによる情報漏洩は、単なる紛失だけでなく、運用ルールの不備や不正な持ち出しによっても発生します。

企業で起こりやすい3つのパターンを整理しておきましょう。

紛失・盗難(移動中・自席での置き忘れ)

私物USBからのマルウェア持ち込み

データの不正持ち出し(退職時・業務外への転用)

USBによる情報漏洩は「うっかり」と「故意」の両方で起こり得る点が特徴です。

そのため、次に紹介するように、利用ルールの整備と技術的な制御をあわせて進めることが重要です。

USB利用で起こりやすい情報漏洩のリスク

USBメモリは手軽にデータを保存・持ち運びできる反面、利用ルールがあいまいだと情報漏洩のリスクが高まりやすくなります。

社内で日常的に使われている場合は、便利さが優先され、管理の甘さに気づきにくい点に注意が必要です。

| リスク | 内容 |

|---|---|

| 紛失・盗難 | 持ち運び中の置き忘れや盗難により、保存データが外部へ流出するおそれがある |

| 私物USBの使用 | 許可されていないUSBメモリの利用により、マルウェア感染や管理外データの発生につながる |

| 不正な持ち出し | 顧客情報や営業資料などを意図的にコピーし、社外へ持ち出されるリスクがある |

| 暗号化されていない保存 | USBメモリを紛失した際に、第三者がそのままデータを閲覧できてしまう |

| 利用履歴が追えない | 誰が、いつ、どのデータを保存したか把握できず、事故発生時の確認が難しくなる |

このように、USB利用に伴う情報漏洩は、単なる紛失だけでなく、管理不足や運用ルールの不備によっても起こります。

そのため、USBの使用可否を決めるだけでなく、暗号化、利用制限、ログ管理まで含めて対策を考えることが大切です。

USB起因の情報漏洩を防ぐ対策

USBメモリによる情報漏洩を防ぐには、「使わないように呼びかける」だけでは不十分です。

利用ルールの整備に加え、技術的な制御や社内教育を組み合わせて、持ち出しにくい環境をつくる必要があります。

| 対策 | 内容 |

|---|---|

| 利用ルールの明確化 | 私物USBの使用可否や、持ち出し時の申請・承認ルールを定める |

| 暗号化USBの使用 | 紛失時に第三者が内容を見られないよう、暗号化機能付きUSBを利用する |

| USBポートの制御 | 端末側でUSB接続を制限し、許可された機器だけ使えるようにする |

| ログ管理の実施 | 誰が、いつ、どの端末でUSBを使用したか記録し、異常を把握しやすくする |

| 社内教育の実施 | 紛失リスクや持ち出し時の注意点を定期的に周知し、管理意識を高める |

USB対策では、利便性と安全性のバランスをとりながら、ルールと仕組みの両面で管理することが大切です。

自社の運用に合わせて、持ち出し制限、暗号化、利用履歴の確認といった基本対策を段階的に整えていきましょう。

内部不正が原因の情報漏洩の詳細と対策

内部不正による情報漏洩は、外部からの攻撃とは違い、社内の正規アカウントや業務上の権限を使って行われる点が特徴です。

ここでは、内部不正による情報漏洩が起こりやすい場面と、企業が押さえておきたい基本的な対策を整理します。

内部不正による情報漏洩が起きやすい組織の特徴

内部不正は、特別な人物が起こす問題ではなく、管理体制の甘さがある組織で起こりやすい傾向があります。

とくに、権限管理やログ監視が十分でない環境では、情報の持ち出しや不適切な閲覧が発生しやすいです。

| 特徴 | 内容 |

|---|---|

| 権限が広すぎる | 業務に必要のない情報まで閲覧・取得できる状態になっている |

| ログ管理が不十分 | 誰が、いつ、何にアクセスしたか把握しにくい |

| 退職時の管理が甘い | 退職前後もアカウントや共有権限が残っている |

| ルールがあいまい | 情報の持ち出し禁止や私的利用禁止が明確になっていない |

| 組織内の不満が放置されている | 不信感や不満が蓄積し、不正行為のきっかけになることがある |

内部不正は個人の問題だけでなく、組織の管理体制が影響するリスクでもあります。

まずは「不正を起こしにくい環境になっているか」という視点で、自社の運用を見直すことが大切です。

退職前後に多発する情報持ち出しのタイミング

内部不正の中でも特に注意したいのが、退職前後の情報持ち出しです。

転職や独立を控えたタイミングで、顧客情報や営業資料、技術情報などが不正にコピーされるケースがあります。

| 起こりやすい場面 | 内容 |

|---|---|

| 退職前のデータコピー | 顧客リストや営業資料をUSBやクラウドへ保存する |

| 私用メールへの転送 | 業務データを個人アドレスへ送信する |

| 共有フォルダからの大量取得 | 必要以上のデータをまとめてダウンロードする |

| アカウント削除の遅れ | 退職後もしばらくアクセスできる状態が残る |

| 引き継ぎを装った取得 | 業務引き継ぎを理由に広範囲の情報へアクセスする |

退職時の不正持ち出しは、通常業務に紛れて行われることが多く、事前に気づきにくいのが特徴です。

そのため、退職手続きとあわせて権限の見直しやアクセス停止を進めましょう。

内部不正を防ぐためのルール・仕組みの整備

内部不正を防ぐには、従業員を一方的に疑うのではなく、そもそも不正を起こしにくい仕組みを整えることが重要です。

「見られすぎない」「持ち出せない」「後から確認できる」という3つの視点で対策を考えると整理しやすくなります。

| 対策 | 内容 |

|---|---|

| 権限の最小化 | 業務に必要な範囲だけアクセスできるようにする |

| ログの取得と確認 | 閲覧、コピー、送信などの操作履歴を把握できるようにする |

| 退職時フローの整備 | 退職日までの権限見直し、当日のアカウント停止を徹底する |

| 外部持ち出しの制限 | USB、私用メール、クラウド保存などを制御する |

| ルールの明文化と周知 | 情報の持ち出し禁止、秘密保持義務を明確にする |

内部不正対策では、ルールだけでなく、実際に現場で守られる仕組みまで整える必要があります。

権限管理、ログ監視、退職時対応を基本にしながら、自社の業務に合わせて運用を見直していきましょう。

また、内部不正による情報漏洩には、防犯カメラも対策として有効です。

ネットワークも、物理も。セキュリティは「内と外」からまとめて守る

サイバー攻撃への対策はネットワークだけでは不十分です。 不審者の侵入・内部不正・機器の持ち出しなど、物理的なリスクも見逃せません。 UTM(ネットワーク対策)と防犯カメラ(物理対策)をセットで導入することで、社内外の脅威をまとめて防ぐことができます。

不正アクセス・標的型サイバー攻撃が原因の情報漏洩の詳細と対策

不正アクセスや標的型サイバー攻撃は、外部から企業のシステムやアカウントに侵入し、情報を盗み出す代表的な漏洩原因です。

近年は、攻撃の入口がメールだけでなく、VPN機器、クラウドサービス、委託先経由などへ広がっており、被害の規模も大きくなりやすい傾向があります。

企業でとくに注意したい侵入経路は、次のとおりです。

・認証情報の窃取による不正ログイン

・VPN機器やネットワーク機器の脆弱性悪用

・取引先や委託先を踏み台にした侵入

・標的型メールをきっかけとした社内侵入

こうした攻撃は、一度侵入を許すと、顧客情報や社内データがまとめて漏洩するおそれがあります。

そのため、ID・パスワード管理の強化、多要素認証の導入、OSやソフトウェアの更新、UTMによる入口対策、ネットワーク機器の脆弱性管理を組み合わせて進めることが重要です。

マルウェア・ウイルス感染が原因の情報漏洩の詳細と対策

マルウェアやウイルス感染による情報漏洩は、メールの添付ファイル、悪意あるURL、外部記録媒体などをきっかけに発生します。

ランサムウェアのように、データを暗号化するだけでなく、情報の窃取や公開を伴う攻撃も増えているため、対策は必要不可欠です。

マルウェア感染の主な経路としては、次のようなものがあります。

・メールの添付ファイルを開いてしまう

・メールやWeb上の不審なURLをクリックする

・私物USBや外部記録媒体を接続する

・セキュリティ更新が不十分な端末を使い続ける

マルウェア感染は、最初は1台の端末から始まっても、社内ネットワーク全体へ影響が広がるおそれがあります。

そのため、ウイルス対策ソフトの導入だけでなく、メールフィルタリング、UTMによる通信監視、端末管理、ソフトウェア更新、従業員教育をあわせて進めることが大切です。

情報漏洩対策については、以下のページで詳しく解説しています。

よくある質問

最後に、よくある質問を紹介します。

Q. 情報漏洩の原因で一番多いのは何ですか?

東京商工リサーチの2023年集計では、「ウイルス感染・不正アクセス」が53.1%で最多。次いで「誤表示・誤送信」が24.5%、「不正持ち出し・盗難」が13.7%です。(出典:東京商工リサーチ)

Q. 内部不正による情報漏洩はなぜ防ぎにくいのですか?

社内の人間が正規の認証情報を使ってアクセスするため、外部攻撃と異なり検知が難しいことが主な理由です。ログ監視・アクセス権限の最小化・抑止力となる環境整備が対策の中心となります。

Q. USBメモリが原因の情報漏洩を防ぐにはどうすればよいですか?

①私物USB禁止ポリシーの策定、②暗号化USBの支給、③エンドポイントセキュリティによるUSBポートの制限、④持ち出し申請フローの整備の4点が基本対策です。

Q. テレワーク中の情報漏洩はどう防げばよいですか?

VPNの利用義務化・個人PC使用禁止・画面覗き見防止フィルターの使用・フリーWi-Fi接続禁止などが有効です。テレワークセキュリティポリシーの策定が前提となります。

まとめ

この記事では、情報漏洩の主な原因と、それぞれに対して企業が押さえておきたい基本的な対策を解説しました。

【この記事の要約】

・情報漏洩は大企業だけの問題ではなく、中小企業でも日常業務の中で起こり得る。

・主な原因として、メール誤送信、USBメモリや記録媒体の紛失、内部不正、不正アクセス、マルウェア感染がある。

・原因によって必要な対策は異なるため、まずは自社で起こりやすいリスクを整理し、優先順位をつけて対応する。

・対策は、ルール整備、アクセス権限の見直し、メール・USB対策、従業員教育、ログ管理など、基本的な取り組みの積み重ねる。

情報漏洩は、起きてから慌てて対応するのでは遅れてしまうことが少なくありません。

まずは、自社にとって起こりやすい原因は何かを把握し、今日から見直せる対策を一つ決めるところから始めてみてください。