「うちは小さい会社だから、情報漏洩なんて関係ない」——そう思っていませんか。

2022年4月施行の改正個人情報保護法では、一定の要件に該当する漏洩等について、個人情報保護委員会への報告と本人通知が義務化されました。

中小・零細企業であっても例外ではなく、個人データを扱う以上、情報漏洩対策は避けて通れません。

むしろ、セキュリティ体制が手薄な企業ほど攻撃者に狙われやすいのが現状です。

一度漏洩が起きると、損害賠償・信用失墜・業務停止が一気に重なります。

そこでこの記事では、情報漏洩の主な原因や防止策10選、そして発覚時の初動対応まで、実務に即した形で解説します。

情報漏洩とは?まず押さえておきたい基礎知識

情報漏洩の対策を始める前に、「何が漏洩の対象になるか」と「漏洩するとどうなるか」を整理しておきましょう。

基礎がわかると、対策の優先順位も見えやすくなります。

- 【この章で紹介する内容】

- ・情報漏洩の定義と対象になる情報の種類

- ・企業が受ける3つのダメージ

- ・中小企業ほどリスクが高い理由

情報漏洩の定義と対象になる情報の種類

企業が保有する個人情報・営業秘密・契約情報などが、意図せず外部に流出することを「情報漏洩」と呼びます。

個人情報保護法では、個人情報とは、生存する個人に関する情報のことで、氏名・生年月日その他の記述などにより特定の個人を識別できるものなどを指します。

実務上は、氏名・住所・電話番号・メールアドレスのほか、顧客番号や従業員情報、契約情報なども管理対象です。

また、要配慮個人情報には、人種、信条、社会的身分、病歴、犯罪の経歴、犯罪により害を被った事実などが含まれ、通常の個人情報より慎重な取扱いが求められます。

多くの方は「デジタルデータの流出」をイメージしますが、次のようなケースも情報漏洩です。

- ・顧客名簿が印刷された書類の紛失・置き忘れ

- ・廃棄すべき契約書のシュレッダー処理の怠慢

- ・口頭での機密情報の第三者への漏らすこと

このように、デジタル対策だけを整えても守りきれないケースが存在します。

「デジタルを守れば大丈夫」という思い込みが、管理上の盲点を生む最初の原因になりやすい点を意識しておいてください。

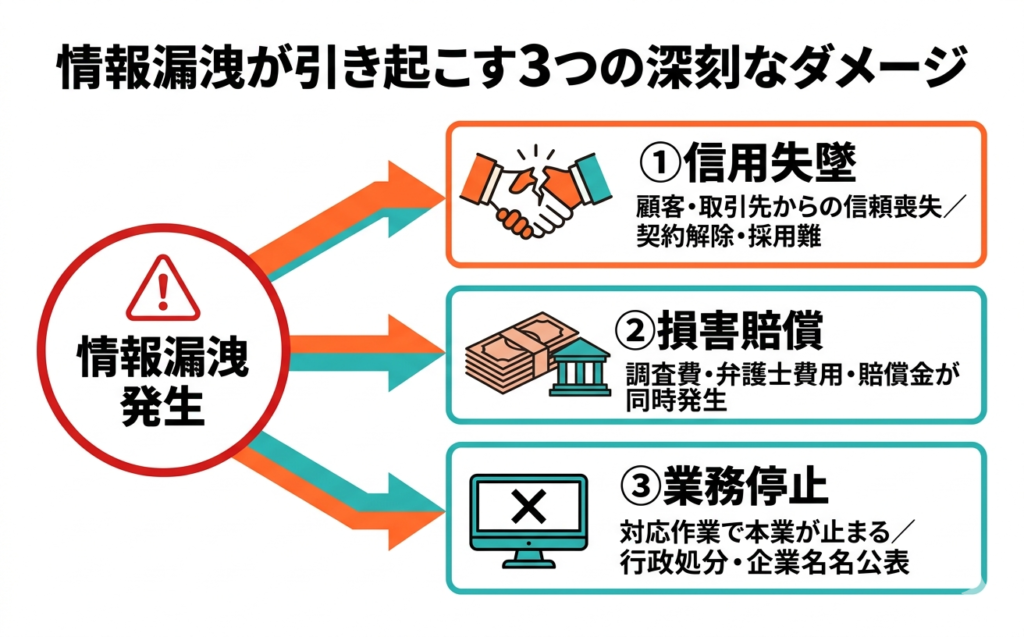

情報漏洩が企業にもたらす3つのダメージ

信用失墜・損害賠償・業務停止の3つが、情報漏洩後に企業を苦しめる主なダメージです。

漏洩が起きた直後は「対応」に追われますが、その後に発生するダメージが経営を長期にわたって圧迫します。

具体的には、次の3つのダメージが同時に押し寄せてきます。

| ダメージの種類 | 主な内容 | 中小企業への影響 |

|---|---|---|

| 信用失墜 | 顧客・取引先からの信頼喪失 | 契約解除・取引停止・採用難 |

| 金銭的損失 | 損害賠償・調査費・弁護士費用 | 漏洩1件あたり数千円〜の賠償が積み重なる |

| 業務停止 | 対応作業で本業が止まる | 行政処分・企業名公表による二次損失 |

一度失った取引先からの信頼は、短期間では取り戻せません。

発生後の損失を想定したうえで、事前対策にコストをかける判断が経営として重要です。

中小企業ほど情報漏洩リスクが高い理由

セキュリティが手薄な中小企業こそ、攻撃者に優先的に狙われやすいです。

大企業は複数の専任担当者・セキュリティ製品・監視体制を持つため、攻撃コストが高くなります。

一方、中小企業は体制整備が遅れやすく、攻撃者にとってコストが低く、狙いやすいターゲットです。

たとえば、次のような背景がリスクを高めています。

- ・情シスを1人で兼務しており、専任対応ができない

- ・セキュリティ製品の更新が後回しになりやすい

- ・社員教育の機会が少なく、ヒューマンエラーが起きやすい

IPA(情報処理推進機構)が公表する「情報セキュリティ10大脅威 」でも、組織向け脅威として、ランサムウェアによる被害、内部不正による情報漏洩等、標的型攻撃による機密情報の窃取が上位に挙げられています。

中小企業に限った順位ではありませんが、体制が手薄な企業ほど影響を受けやすいテーマです。

情報漏洩を放置すると、発生するトラブルについては、以下のページで詳しく解説しています。

企業で起こる情報漏洩の主な原因5つ

「どこから漏れるのか」を知ることが、効果的な対策の前提になります。

企業で発生する情報漏洩の主な原因を以下の表にまとめました。

| 原因 | 概要 |

|---|---|

| ①メール誤送信・添付ファイルミス | 宛先間違い・CC/BCC入れ違い・暗号化忘れなど |

| ②USBメモリ・記録媒体の紛失・盗難 | 持ち出し後の置き忘れ、私物USB経由のウイルス感染 |

| ③内部不正による意図的な情報持ち出し | 退職直前の顧客データコピー、競合への漏洩 |

| ④不正アクセス・サイバー攻撃 | フィッシングメール、標的型攻撃、VPN脆弱性の悪用 |

| ⑤テレワーク環境でのセキュリティ不備 | 自宅Wi-Fi・個人端末利用リスク、のぞき見・離席時のロック忘れ |

こういった原因が対策されずに放置されていないか、確認する必要があります。

情報漏洩の原因に対しては、以下のページでも詳しく解説しているので参考にしてください。

▶情報漏洩の原因ランキング|企業で多い原因と種類別の対策を解説

今すぐ取り組むべき情報漏洩対策10選

「何から始めればいいかわからない」という問いに、優先度の高い順で答えます。

コストをかけなくても始められるものから順に並べているので、できるところから着手してください。

- 【この章で紹介する内容】

- 1.情報セキュリティポリシーの整備

- 2.情報資産の分類とアクセス権限管理

- 3.メール誤送信防止の仕組み

- 4.USBメモリの利用制限

- 5.PCのロックと暗号化

- 6.不正アクセス防止のネットワーク対策

- 7.定期的な社員教育

- 8.ログ管理と内部不正の抑止

- 9.書類・紙媒体の物理管理

- 10.サイバー保険への加入

①情報セキュリティポリシー(社内規程)を整備する

「何を守るか」「誰が管理するか」「違反したらどうなるか」を明文化することが、情報漏洩対策のすべての土台です。

ポリシーが存在しない環境では、判断基準がなく「その場の個人判断」に依存した運用になります。

結果として、ルールの抜け穴が生まれやすく、事故が起きても再発防止策を立てにくくなります。

具体的には、次の項目を最低限盛り込みましょう。

- ・情報の分類(機密・社外秘・公開可)と各ランクの取り扱いルール

- ・情報へのアクセス権限の設計方針

- ・持ち出し・廃棄・外部共有の手順

- ・違反した場合の処置

IPA「中小企業の情報セキュリティ対策ガイドライン」にはひな型が収録されており、ゼロから作る必要はありません。

作成後は全社員への説明と確認書の提出をセットで実施しましょう。

②情報資産を分類し、アクセス権限を見直す

「誰でも何でも見られる状態」を解消することが、最もコストをかけずに効果を出せる対策のひとつです。

アクセス権限の設定が甘い環境では、内部不正のリスクが高まるだけでなく、攻撃者が侵入した際の被害範囲も広がります。

企業によっては、退職者や異動者のアカウントを放置しているケースも見受けられます。

たとえば、今すぐコストゼロで実施できる見直し項目は次のとおりです。

- ・退職者・異動者のアカウントを退職当日に無効化するフローを整備する

- ・部門ごとに閲覧できるフォルダ・ファイルを制限する

- ・クラウドストレージの共有設定が「全員閲覧可」になっていないか確認する

なお、アクセス権限は設定して終わりではなく、半年から一年に一度の棚卸しが必要です。

「前の担当者が設定したまま誰も見直していない」という状態がないようにしましょう。

③メール誤送信防止の仕組みを整える

ルール化とツール導入を組み合わせることで、メール誤送信は仕組みとして減らせます。

メールの誤送信は「気をつける」という意識だけでは防ぎきれません。

なぜなら、繁忙期や疲労が重なる場面など、意識が下がる状況は必ず訪れるからです。

具体的には、次の対策から優先的に着手することをお勧めします。

- ・外部送信前の「宛先・件名・添付ファイル」確認をチェックリスト化して義務化する

- ・一斉送信時のBCC必須ルールを全社に周知する

- ・送信前に宛先確認ダイアログが表示されるメール誤送信防止ツールを導入する

まずルールを明文化し、ツールで補強する順序で進めるとスムーズです。

メールの情報漏洩については、以下のページでも詳しく解説しています。

▶メールで起こる情報漏洩の対策|企業が見直したい誤送信防止のポイント

④USBメモリ・外部記録媒体の利用を制限する

私物USBの使用禁止と、会社管理の暗号化USBへの統一が、USB起因の漏洩を防ぐ基本的な対策です。

暗号化されていないUSBが紛失した場合、中のデータはそのまま読み取られてしまいます。

また、私物デバイスを禁止するだけで、ウイルス持ち込みのリスクも同時に排除できます。

具体的には、次の手順で整備を進めてください。

- ・社内規程に「私物USBの業務使用禁止」を明記する

- ・持ち出しが必要な場合は会社管理・暗号化済みのUSBのみ許可する

- ・エンドポイントセキュリティでUSBポートへの接続を制限する

- ・データ持ち出し時の申請・承認フローを設ける

承認フローを導入するだけでも不必要な持ち出しを減らせます。

⑤PCとスマートフォンのロックと暗号化を設定する

PCの全ディスク暗号化とスクリーンロックの自動起動は、コストゼロで今日から設定できる重要な対策です。

端末を紛失・盗難された場合、暗号化されていれば第三者はデータを読み取れません。

逆に、暗号化していない端末の紛失は即座に情報漏洩に直結します。

具体的には、次の設定を全端末で確認してください。

- ・PCの全ディスク暗号化

- ・離席から5〜10分で自動ロックがかかる設定

- ・スマートフォンのリモートワイプ機能の有効化

- ・ノートPCの持ち出しルールと記録管理の整備

未設定の端末がある場合は、早急に対応することをお勧めします。

⑥不正アクセスを防ぐネットワーク対策を講じる

UTM・二要素認証・VPNの組み合わせが、外部からの不正アクセスを防ぐ基本的な防御ラインです。

ネットワークの「入口」に監視がない状態は、鍵をかけずに会社を去るのと同じです。

とくに、VPN機器のファームウェアが長期間更新されていない環境は、攻撃者にとって格好の侵入口になります。

具体的には、次の対策を優先して実施してください。

- ・UTM(統合脅威管理)の導入でネットワーク全体を監視する

- ・テレワーク時のVPN利用を義務化する

- ・全業務アカウントに二要素認証(MFA)を設定する

- ・VPN機器・ルーターのファームウェアを定期更新するスケジュールを設ける

二要素認証は、多くのクラウドサービスで追加コストなしに設定できます。

できるところから対策を始めましょう。

企業のサイバーセキュリティ対策なら

初めてセキュリティ対策に取り組むのであれば、 まずは、ウイルス対策とUTMの導入がおすすめです。

⑦社員へのセキュリティ教育を定期的に実施する

年1回以上の研修とフィッシングメール訓練が、ヒューマンエラーを仕組みとして減らす現実的な方法です。

技術的な対策を整えても、社員の行動に依存するリスクはゼロになりません。

攻撃者は「人の隙」を狙ってくるため、人への投資が技術への投資と同等に重要です。

具体的には、次の方法で教育を継続できます。

- ・IPAの無料コンテンツを活用した年1回以上の定期研修

- ・模擬フィッシングメールを送り、開封した社員にその場で啓発を行う訓練

- ・他社で実際に起きた事例を題材にした「自分事」になりやすい研修

研修は年に1回、社内カレンダーに固定で登録してしまうことが継続のコツです。

⑧ログ管理と監視の仕組みで内部不正を抑止する

「監視されている」という環境を作るだけで、内部不正の発生確率を下げられます。

ログ管理は、不正が起きた後の証拠保全としてだけでなく、起きる前の抑止力としても機能します。

「記録が残る」という事実が、不正行動への心理的なブレーキになるからです。

具体的には、次の仕組みを整えるところから始めてください。

- ・クラウドサービスの管理コンソールで活動ログを有効化する(多くは無料)

- ・大量ダウンロードや深夜帯の不審なアクセスにアラートを設定する

- ・退職予定者のアクセス権限を退職日前に段階的に絞り込む

- ・ログは最低6カ月〜1年分を保存できる体制を整える

ログは「取るだけ」では意味がなく、定期的に確認する担当者と運用フローをセットで設計することが重要です。

⑨書類・紙媒体の物理的な管理を徹底する

デジタル対策と同時に、紙の書類の管理を怠ると、物理経路からの情報漏洩が発生します。

デジタルに意識が向きがちなため、紙の書類の管理が後回しになっている企業は少なくありません。

しかし、顧客情報が記載された書類の放置やシュレッダー未処理での廃棄は、今でも情報漏洩の原因になっています。

具体的には、次のルールを社内で徹底してください。

- ・クリアデスクポリシー(帰宅時に机上の書類をすべて片づける)を導入する

- ・重要書類は鍵付きキャビネットに保管する

- ・廃棄書類のシュレッダー処理を社内ルールとして義務化する

- ・外部への書類持ち出し時は施錠できるバッグへの格納と記録管理を義務化する

「デジタルは対策済みだが紙は無防備」という状態が残っている企業は要注意です。

ネットワークも、物理も。セキュリティは「内と外」からまとめて守る

サイバー攻撃への対策はネットワークだけでは不十分です。 不審者の侵入・内部不正・機器の持ち出しなど、物理的なリスクも見逃せません。 UTM(ネットワーク対策)と防犯カメラ(物理対策)をセットで導入することで、社内外の脅威をまとめて防ぐことができます。

⑩サイバー保険(情報漏洩保険)の加入を検討する

万が一に備えたサイバー保険への加入を検討するのも対策のひとつです。

どれだけ対策をしても、リスクをゼロにはできません。

漏洩が起きた際の損害賠償・原因調査・通知対応には多額のコストがかかりますが、保険があればある程度カバーできます。

また、「サクサ SS7000Ⅲ」のように、サイバー保険が標準付帯するUTMを選ぶのも有効です。

中小企業が対策を進めるうえで押さえたいポイント

10の対策を一度に進めようとすると、優先順位が決まらずに止まってしまいます。

中小企業・一人情シスが現実的に取り組むための3つのポイントを整理します。

- 【この章で紹介する内容】

- ・「まず何から始めるか」の優先順位の決め方

- ・一人情シス・兼務担当者でも続けられる体制の作り方

- ・クラウドサービス利用時に確認すべきポイント

「まず何から始めるか」優先順位の決め方

現状を把握することが、最初のステップとして最も効果的です。

目的もなく対策を始めると、すでにできている部分に時間を使ってしまいます。

投資対効果の高い順に動くために、まず「何が足りていないか」を明確にしましょう。

具体的には、次の順序で進めることをお勧めします。

- 1.IPA「情報セキュリティ自社診断」を参考に弱点を把握する

- 2.コストゼロでできる対策(PC暗号化・アクセス権限見直し・ポリシー整備)から実施する

- 3.ツール導入が必要な対策(メール誤送信防止・ログ管理)を予算に合わせて検討する

そもそも社内の情報がどのように管理されているのか、把握することから始めましょう。

一人情シス・兼務担当者でも体制を継続させるコツ

手順のチェックリスト化と外部サービスの活用で、属人化を防ぎながら対策を維持できます。

「前の担当者しかわからない」という状態だと、引き継ぎ時に体制がリセットされてしまいます。

担当者が変わっても対策が継続できる環境を作ることが、組織としてのセキュリティ力の土台です。

具体的には、次の取り組みが有効です。

- ・対策手順をチェックリスト化してドキュメントに残す

- ・定期点検のリマインダーをカレンダーに固定で登録する

- ・MSP(マネージドサービスプロバイダー)や外部支援サービスを活用してリソース不足を補う

「すべてを自社でやらなければならない」という発想から離れることも、現実的な体制づくりの第一歩です。

クラウドサービス利用時に確認すべきポイント

ファイル共有設定の誤公開や退職者アカウントの放置が、クラウドサービス起因の情報漏洩として多く見られます。

「クラウドだから安全」という思い込みが、管理上の盲点を生みます。

共有リンクの設定が「誰でも閲覧可能」になっていたという事例は、企業規模を問わず発生しています。

具体的には、次の項目を定期的に確認してください。

- ・ファイル共有リンクの「誰でも閲覧可能」設定の禁止ルールを整備する

- ・退職者のクラウドアカウントを退職当日に停止する

- ・社員の私用クラウドへの業務データ保存を禁止するルールを明文化する

クラウドで管理しているファイルは、保存先や共有範囲を定期的に確認しておきましょう。

情報漏洩が発覚した場合の初動対応

万全の対策をしていても、情報漏洩のリスクはゼロにできません。

発覚後の初動対応をあらかじめ決めておくことが、被害の最小化に直結します。

- 【この章で紹介する内容】

- ・漏洩発覚直後にすべき3つのアクション

- ・個人情報保護委員会への報告義務(2022年改正法)

- ・顧客・取引先への通知と対外対応

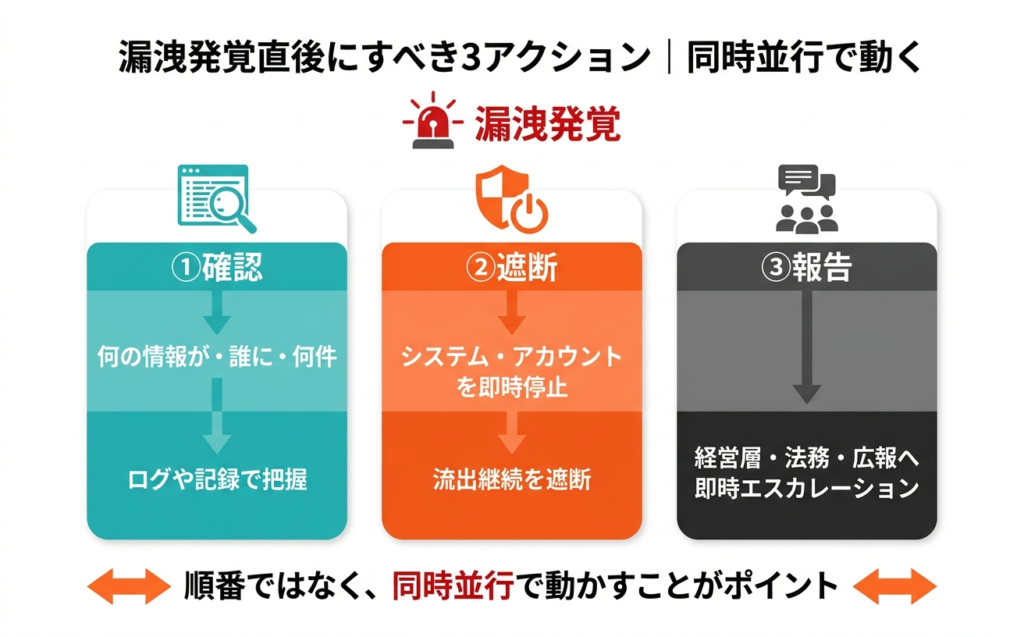

漏洩発覚直後にすべき3つのアクション

発覚直後は「確認・遮断・報告」の3つを同時に進めましょう。

「まず全体を把握してから動こう」と考えている間にも、漏洩が続いている可能性があるためです。

具体的には、次の3つを同時に動かしてください。

| 項目 | 内容 |

|---|---|

| 確認 | 何の情報が・誰に・どのルートで・何件流出したか、ログや記録をもとに把握する |

| 遮断 | 該当するシステム・アカウントを即時停止し、流出が継続していないか確認する |

| 報告 | 経営層・法務・広報に速やかにエスカレーションし、対外対応の方針を組織として決定する |

「確認が終わってから遮断」「遮断してから報告」と順番に動くのではなく、同時並行で進めることがポイントです。

個人情報保護委員会への報告義務(2022年改正法)

2022年改正個人情報保護法により、一定の個人データの漏洩等については、個人情報保護委員会への報告と本人への通知が義務化されました。

速報は、発覚後、速やかに(概ね3〜5日以内)行う必要があります。

確報は、発覚日から30日以内、不正の目的をもって行われたおそれがある場合は60日以内が目安です。

報告義務への該当可否の判断が遅れると、初動対応や法令対応に支障が生じるおそれがあります。

発覚直後に「報告対象に当たるか」を速やかに判断できるよう、あらかじめ対象となるケースを整理しておくことが重要です。

- ・要配慮個人情報(健康情報・犯罪歴等)が漏洩した場合

- ・財産的被害が生じるおそれがある情報(カード番号等)が漏洩した場合

- ・不正目的による漏洩(内部不正・外部攻撃)の場合

- ・1,000件以上の個人情報が漏洩した場合

通知は状況に応じて速やかに行い、通知が困難な場合は、ホームページ等での公表や問い合わせ窓口の設置などの代替措置を講じることが求められます。

参考:個人情報保護委員会「漏えい等報告・本人への通知の義務化について」

顧客・取引先への通知と対外的な対応

漏洩後は信頼回復のため、誠実に・迅速に・具体的な対応策を示しましょう。

発表の遅れや事実の隠蔽は、後から発覚した際の社会的ダメージを格段に大きくします。

なぜなら、「隠した」という事実自体が、企業の誠実さへの不信感につながるためです。

具体的には、次の流れで対外対応を進めます。

- ・被害者本人への通知(漏洩した情報の種類・発生経緯・再発防止策を含む)

- ・プレスリリースの要否を弁護士・広報と相談のうえ判断する

- ・再発防止策を公表し、「具体的に何をするか」を明示する

「謝罪だけで終わらない」ことが、長期的な信頼回復につながります。

よくある質問

最後によくある質問を紹介します。

Q. 情報漏洩対策で、まず何から始めればよいですか?

自社の弱点を把握することが最初のステップです。コストゼロで始められるアクセス権限の見直しとポリシーの整備から着手することをお勧めします。

Q. 中小企業でも情報漏洩対策は本当に必要ですか?

必要です。攻撃者はセキュリティが弱い企業を優先的に狙います。「小さいから大丈夫」という判断には根拠がなく、その思い込み自体が最大のリスクです。

Q. 情報漏洩が起きたら、どこに報告すればよいですか?

個人情報が含まれる場合は個人情報保護委員会への報告が原則義務です(速報:3〜5日以内)。社内では経営層・法務へ即時報告できるように、あらかじめ整備しておく必要があります。

まとめ

この記事では、情報漏洩の基礎知識・主な原因・防止策・初動対応の流れを解説しました。

- 【この記事の要約】

- ・情報漏洩は大企業だけでなく、中小・零細企業でも増加している

- ・メール誤送信・USB紛失・内部不正・不正アクセス・テレワーク不備が主な原因

- ・対策はポリシー整備→アクセス権限管理→メール・USB対策→教育→ログ管理の順が現実的

- ・万が一の際は「確認・遮断・報告」を同時並行で動かし、速報は3〜5日以内に提出

- ・すべてを一度に整えなくてよい。「コストゼロで始められる対策を今日1つ」が出発点

情報漏洩は「起きてから対応する」では手遅れになることが多い事故です。

自社の弱点を把握し、今日できることを1つ決めるところから始めてください。